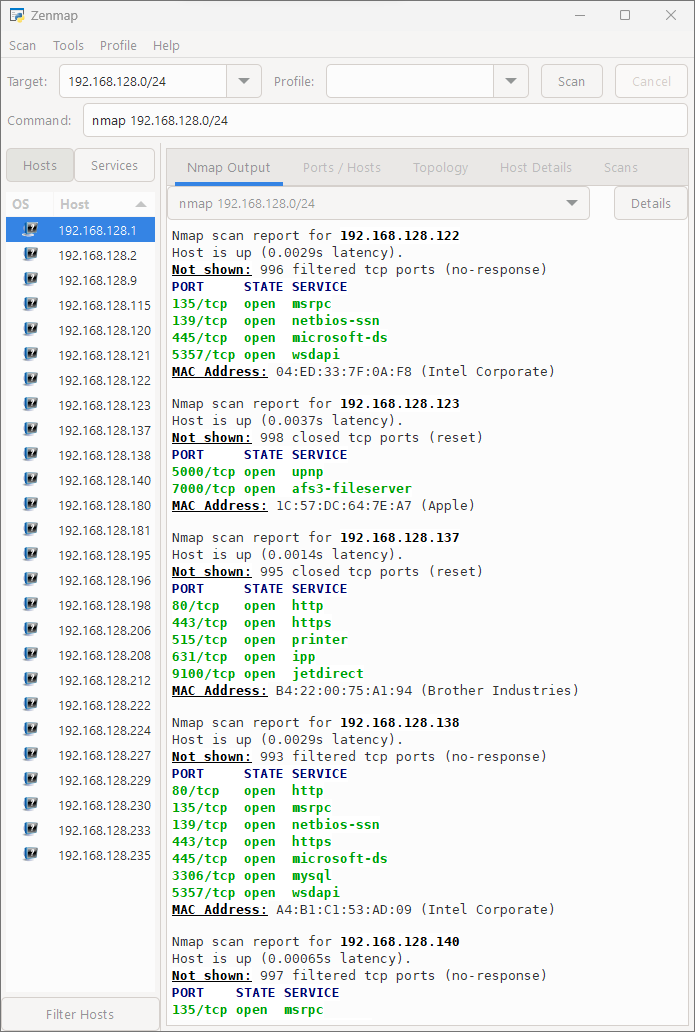

Ada está pensando en María y Antonio para que se encarguen de un proyecto de la empresa, donde tendrán que revisar la infraestructura de red y la seguridad de la red de una pequeña compañía. Pero antes de empezar con este proyecto deben repasar algunos conceptos importantes relacionados con las redes ya que, de lo contrario, será mucho más difícil hacer un trabajo adecuado.

Por esta razón Ada les ha pedido a María y a Antonio que hagan un repaso de las características de las redes, que estudien las diferentes arquitecturas, que vean qué componentes son los más adecuados para trabajar en red y que se pongan al día en las redes inalámbricas ya que, casi con total seguridad, en el proyecto en el que van a trabajar van a tener que utilizar o instalar redes inalámbricas.

Creado con eXeLearning (Ventana nueva)

Para empezar, María y Antonio van a repasar algunos conceptos que creen necesarios para conocer mejor cómo funcionan las redes de ordenadores.

María aún recuerda lo que estudió en el Ciclo de Administración de Sistemas Informáticos en Red, por tanto va a encargarse de recabar información y así poder ayudar a Antonio, que no conoce tanto sobre el tema.

Además, María ha recordado que Ana está estudiando el Ciclo de Desarrollo de Aplicaciones Multiplataforma y seguro que tiene información actualizada sobre estos temas, por lo que le va a pedir que le pase sus apuntes.

Ocultar

Las redes están en todas partes, y las redes de ordenadores forman parte de ese sistema de conexión global cada vez más extendido conocido como Internet. Como futuro profesional del sector de la informática, una de las cosas que debes conocer es cómo los ordenadores trabajan y cómo se conectan entre sí para formar sistemas más amplios que, en la mayoría de los casos, utilizan redes de diferentes características.

En esta unidad de trabajo veremos los principios de las redes de ordenadores para posteriormente ser capaces de aplicarlos.

Ocultar

Definimos red de computadoras como dos o más computadoras conectadas entre sí para compartir información y/o recursos.

Ocultar

Si tomamos como referencia la definición dada por Andrew S. Tanenbaum, una red de computadoras, también llamada red de ordenadores o red informática, es un conjunto de computadoras autónomas interconectadas mediante una determinada tecnología con el objetivo de intercambiar información, cuya comunicación puede realizarse a través de distintos medios como cables de cobre, de fibra óptica, microondas, infrarrojos y satélites de comunicaciones, entre otros.

Esta última definición es la que nos va a servir de punto de partida para el desarrollo de la unidad de trabajo ya que, como irás comprobando, para poder trabajar con las redes de ordenadores necesitamos conocer los sistemas de comunicación más utilizados, la arquitectura que las hace posible, los protocolos asociados, la forma de conectarlas y sus componentes.

Aunque en el desarrollo de la unidad veremos diferentes características de las redes de ordenadores y daremos una explicación más amplia, es conveniente empezar citando algunas de las más importantes y que han contribuido a su generalización:

-

Conectividad: Las redes nos dan la posibilidad de conexión de diferentes dispositivos entre sí con la finalidad de compartir recursos y datos, tanto en entornos locales como en entornos remotos.

-

Escalabilidad: Una red de ordenadores debe poder ampliarse para acomodar el crecimiento y el cambio en las necesidades. Cuando el número de dispositivos y usuarios aumente, la red debe ser capaz de manejar el tráfico y los datos adicionales.

-

Seguridad: Las redes de ordenadores son vulnerables a amenazas como hacking, malware y violaciones de datos. Medidas de seguridad como cortafuegos, encriptación y autenticación de usuarios son esenciales para proteger los datos y recursos de la red.

-

Fiabilidad (o confiabilidad) y disponibilidad: Las redes deben ser fiables, es decir, deben realizar la función para la que han sido diseñadas sin errores; y deben tener alta disponibilidad, es decir, deben funcionar sin interrupción durante el mayor tiempo posible para asegurar que los datos y recursos siempre estén disponibles cuando se necesiten. La redundancia en las comunicaciones, los sistemas de respaldo, la monitorización y la seguridad pueden ayudar a asegurar que las redes tengan alta fiabilidad y disponibilidad.

-

Optimización de costes: Si podemos compartir recursos y estos recursos nos dan una mayor productividad, además de facilitarnos el trabajo, estamos optimizando costes y sacando mayor rendimiento a nuestra inversión.

Para ampliar tus conocimientos y, como referencia para los demás puntos a desarrollar en la unidad, te sugerimos que consultes el artículo de la Wikipedia relacionado con las redes de computadoras. Te ayudará a estudiar los siguientes apartados.

Red de computadoras o red de ordenadores.

Creado con eXeLearning (Ventana nueva)

Ocultar

La finalidad principal para la creación de una red de ordenadores es compartir los recursos y la información, asegurar la fiabilidad y la disponibilidad de la información, aumentar la velocidad de transmisión de los datos y reducir el coste general de estas acciones.

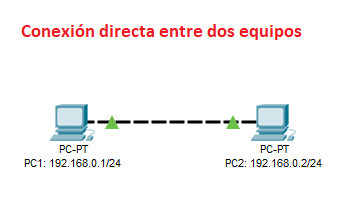

Si conectamos dos ordenadores entre sí ya tenemos una red; si conectamos más ordenadores, le agregamos impresoras y nos conectamos a dispositivos que permitan salir a Internet, estamos consiguiendo que nuestra red sea cada vez mayor y pueda disponer de mayores recursos, ya que los recursos individuales pueden compartirse. Esta es la idea principal de las redes, ya que, a medida que conectamos más dispositivos y estos comparten sus recursos, la red será más potente.

Por tanto, algunas de las principales ventajas de las redes de ordenadores para organizaciones y usuarios serán:

-

Compartir recursos o datos: Como una conexión a Internet compartida, recursos hardware como impresoras u otros periféricos, o recursos software como aplicaciones distribuidas o repositorios de ficheros y bases de datos compartidas.

-

Comunicación: Las redes nos proveen de servicios de comunicación como el correo electrónico, las llamadas o videoconferencias, entre otros. Esta comunicación puede ser global, permitiéndonos contactar con personas en cualquier parte del mundo.

-

Aumentar las posibilidades de colaboración: Las redes nos permiten trabajar y colaborar de manera más eficiente, tanto en entornos cercanos y locales como a gran escala.

-

Trabajo remoto: Las tecnologías que nos ofrecen las redes permiten la posibilidad del trabajo remoto o teletrabajo, en el que los trabajadores pueden realizar sus tareas desde casa o en otros lugares fuera de la oficina.

-

Comercio electrónico: El avance en la seguridad de las redes y el aumento de la confianza en las mismas ha permitido un gran crecimiento en el volumen de comercio electrónico, gracias al cual los negocios pueden ofrecer sus productos y servicios a nivel global.

-

Facilitar la gestión centralizada: Cuando se trabaja con gran cantidad de equipos informáticos y datos existe la posibilidad de poder gestionarlos de manera centralizada, lo cual es una ventaja, mejorando de manera global el rendimiento del sistema informático y reduciendo costes.

-

Reducir costes: Como se ha señalado, el uso de redes y su buena gestión permite reducir costes y mejorar la productividad, siempre que la planificación y el diseño de la red sean adecuados; de lo contrario, los costes se pueden disparar y la productividad verse disminuida.

Por otro lado, podemos considerar algunos aspectos del uso de las redes como potencialmente negativos. Algunos inconvenientes del uso de redes de ordenadores podrían ser:

-

Coste inicial elevado: La implantación de una red de ordenadores puede ser costosa inicialmente, ya que hay que considerar el coste de la infraestructura de red, incluyendo cableado y resto de equipamiento, el cual puede ser elevado.

-

Riesgos de seguridad: Las redes de ordenadores son vulnerables a gran cantidad de amenazas como accesos indeseados, virus y malware, robo de datos, entre otras.

-

Potenciales pérdidas del servicio: Las redes de ordenadores pueden dejar de funcionar por motivos diversos, lo que puede interrumpir los servicios que dicha red suministra, y esto puede causar inconveniencias, incluyendo pérdidas económicas.

- Necesidad de formación: Todo el personal que trabaje con equipamiento que haga uso de la red debe recibir la formación específica necesaria para realizar sus labores en la red de manera eficiente y, sobre todo, segura. Esto se puede ver como un inconveniente debido al coste en tiempo y dinero que requiere.

Después de considerar las ventajas e inconvenientes del uso de las redes de ordenadores, parece evidente que las ventajas superan sustancialmente a los inconvenientes, y es por ello por lo que estas tecnologías se han convertido en algo básico en el funcionamiento de cualquier institución, organismo o empresa, así como en el día a día de la mayoría de las personas.

Creado con eXeLearning (Ventana nueva)

Ocultar

Las redes se pueden clasificar según diferentes criterios. Nosotros nos centraremos en algunos de los más utilizados.

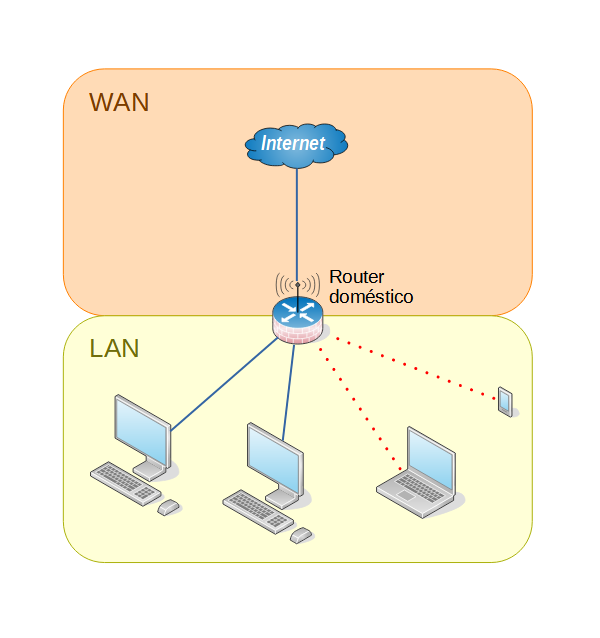

Según su alcance o extensión, tenemos:

-

Red de área personal o PAN (personal area network): Es una red para la comunicación entre dispositivos cercanos a una persona. Un ejemplo típico de red PAN sería una conexión temporal entre dos dispositivos mediante Bluetooth, como por ejemplo dos teléfonos móviles entre sí, o unos auriculares inalámbricos con un ordenador.

-

Red de área local o LAN (local area network): Es una red que se limita a un área relativamente pequeña, tal como un cuarto, un aula, un solo edificio, una nave industrial o un avión. Las redes de área local suelen tener las mayores velocidades, además de considerarse como el componente esencial para la creación de redes más grandes.

-

Red de área de campus o CAN (campus area network): Es una red de computadoras que conecta redes de área local a través de un área geográfica limitada, como un campus universitario, o una base militar, normalmente comunicando varias edificaciones separadas entre sí. Este término se suele utilizar como extensión del de LAN, ya que realmente lo que se tiene son redes locales privadas conectadas entre sí para abarcar un área más extensa.

-

Red de área metropolitana o MAN (metropolitan area network): Es una red de alta velocidad que da cobertura en un área metropolitana. Este concepto se utiliza para definir redes que abarcan extensiones relativamente grandes y que necesitan recursos adicionales a los que necesitaría una LAN o una CAN.

-

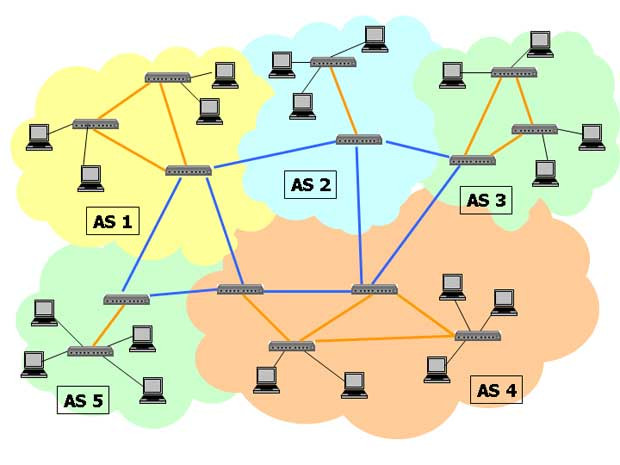

Red de área amplia o WAN (wide area network): Son redes informáticas que se extienden sobre un área geográfica extensa. Dentro de esta clasificación podemos encontrar las redes de telecomunicaciones que permiten el uso de Internet y el propio Internet que puede considerarse como una gigantesca red WAN.

Según la relación entre sus componentes:

-

Redes de igual a igual o ente iguales: También conocidas como redes peer-to-peer (p2p), son redes donde ningún ordenador está a cargo del funcionamiento de la red. Cada ordenador controla su propia información y puede funcionar como cliente o servidor según lo necesite. Los sistemas operativos más utilizados incluyen la posibilidad de trabajar de esta manera y una de sus características más destacadas es que cada usuario controla su propia seguridad.

-

Redes cliente-servidor: Se basan en la existencia de uno o varios servidores, que darán servicio al resto de ordenadores que se consideran clientes. Este tipo de redes facilitan la gestión centralizada. Para crear redes de este tipo necesitamos sistemas operativos de tipo servidor, tales como Windows Server o algunas distribuciones basadas en Linux. Cabe destacar que en principio cualquier distribución Linux pueden actuar como servidor, aunque existen distribuciones especialmente recomendadas para este cometido, tales como Debian, Ubuntu Server, Red Hat Enterprise, entre otras.

Según el tipo de gestión de la red tenemos redes públicas o privadas. Hay que tener en cuenta que esta es una designación de uso, y no tiene relación con aspectos de topología o técnicos.

-

Redes públicas: Son redes a las que tiene acceso el público general para conectarse con otras redes o con Internet. Dado el carácter público de estas redes, los usuarios deben ser conscientes de los posibles riesgos de seguridad al acceder a ellas.

-

Redes privadas: Son redes gestionadas de manera interna, privada, en las que existen restricciones y reglas para limitar el acceso tan solo a usuarios determinados.

Según el medio de conexión podemos tener:

-

Redes cableadas: En este tipo de redes se utilizan diferentes tipos de cables para conectar los ordenadores. Más adelante estudiaremos lo relacionado con los tipos de cables más utilizados.

-

Redes inalámbricas: Son las redes que no necesitan cables para comunicarse. Existen diferentes tecnologías inalámbricas que más adelante estudiaremos.

-

Redes mixtas: Son redes en las que algunos equipos se conectan de manera cableada, mientras que otros lo hacen de manera inalámbrica.

Otra clasificación interesante es teniendo en cuenta el grado de difusión o acceso a los recursos. En esta clasificación distinguimos:

-

Una intranet es una red de computadoras que utiliza alguna tecnología de red para usos comerciales, educativos o de otra índole de forma privada; esto es, que no comparte sus recursos o su información con otras redes a no ser que se autentifiquen o cumplan unas medidas de seguridad determinadas.

-

Una extranet es una red privada controlada que permite el acceso a socios, proveedores y un conjunto autorizado de clientes, normalmente a un subconjunto de los recursos e información disponibles en una intranet.

- Internet es una red global de acceso público que conecta ordenadores y dispositivos en un rango global a través de enrutadores.

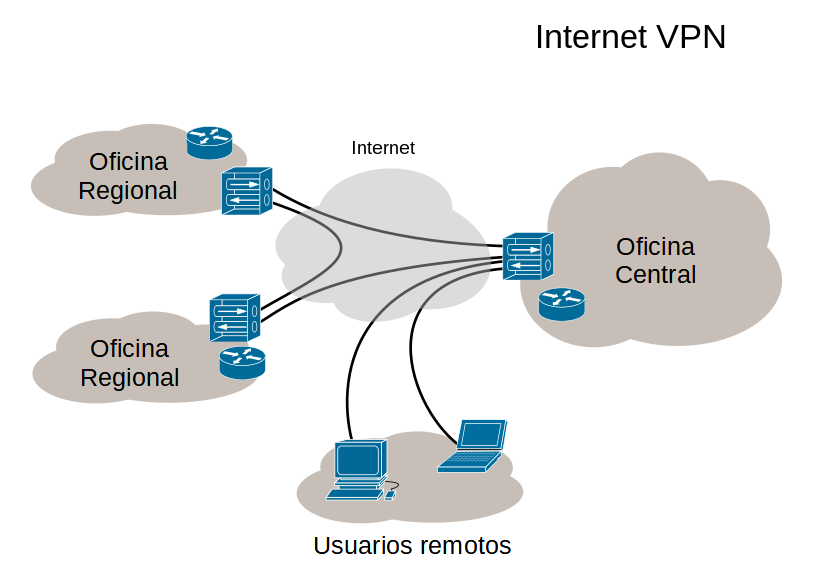

Nota: Debemos reseñar que esta última clasificación no solemos aplicarla a todas las redes, y es una definición más bien de uso y funcionalidad que de arquitectura. Por ejemplo, técnicamente podríamos considerar que una red LAN doméstica es una intranet, pero no solemos usar ese término en dicho caso, y lo reservamos más bien a redes en las que existe un uso controlado y gestionado de recursos y servicios que solamente están disponibles dentro de la red, como una organización que dispone de servidores de archivos, impresión, aplicaciones, correo electrónico interno, etcétera, que solamente son accesibles desde dentro de la organización ya sea de manera local o remota a través de una red privada virtual (VPN).

Una red privada virtual (RPV) (en inglés, virtual private network, VPN) es una tecnología de red de ordenadores que permite una extensión segura de la red de área local (LAN) sobre una red pública o no controlada como Internet. Permite que el ordenador en la red envíe y reciba datos sobre redes compartidas o públicas como si fuera una red privada, con toda la funcionalidad, seguridad y políticas de gestión de una red privada.

Es interesante profundizar un poco más en algunos de los conceptos expuestos en este punto. Si te interesa saber más, recomendamos los siguientes enlaces:

Creado con eXeLearning (Ventana nueva)

Antonio está acostumbrado a montar y desmontar el ordenador, pero no sabe muy bien cómo implementar redes que sean eficaces y que puedan trabajar con distintas tecnologías a la vez.

Con María, están repasando todo lo que tiene que ver con las redes de ordenadores, y ahora van a dar un repaso a un buen número de componentes que se usan para montar las redes.

Como existen muchos componentes distintos se van a centrar en aquellos más utilizados.

Ocultar

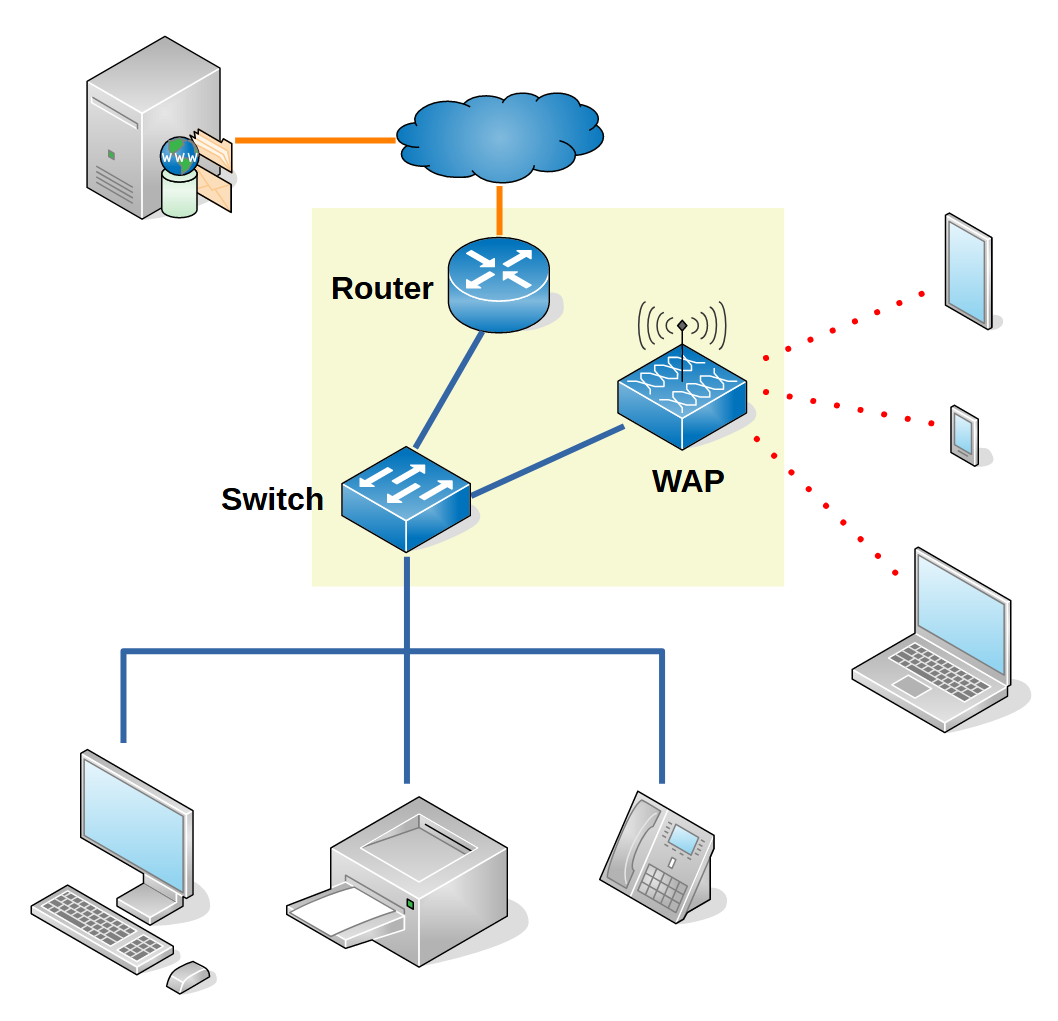

En este punto daremos un repaso a algunos de los componentes más importantes que componen una red informática. Como ya hemos visto, una red de ordenadores o red informática es un conjunto de equipos informáticos conectados entre sí por medio de dispositivos físicos que envían y reciben impulsos eléctricos, ondas electromagnéticas o usan cualquier otro medio para el transporte de datos con la finalidad de compartir información y recursos y ofrecer o recibir servicios. Este término también engloba aquellos componentes que permiten compartir la información.

Por tanto, podemos considerar componentes de la red a los propios ordenadores con sus sistemas operativos que permiten utilizarla, y a todo el hardware y el software que ayuda a que la red funcione. En este punto nosotros nos centraremos en el hardware, ya que el software lo estudiarás en posteriores unidades.

Algunos de estos componentes serán:

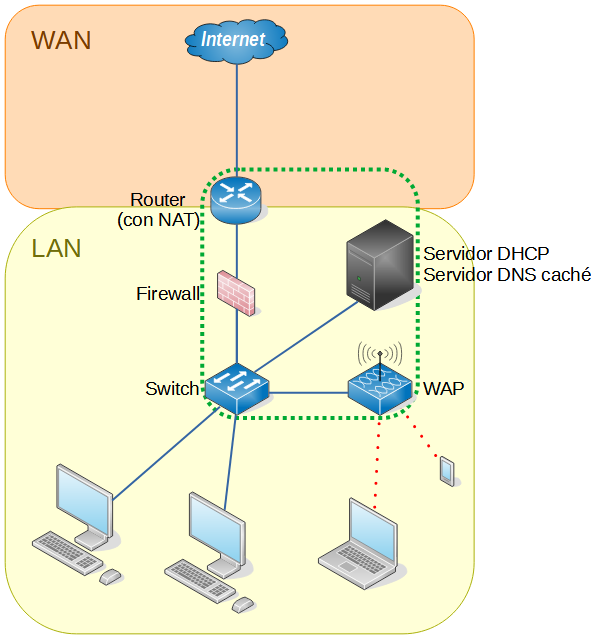

- Los dispositivos finales de la red, como los ordenadores clientes y servidores, periféricos de red y otros dispositivos.

- Las tarjetas de red, que permitirán la conexión del ordenador a la red, bien por cable o de forma inalámbrica.

- El cableado de red y sus conectores, que permite la transmisión de las señales.

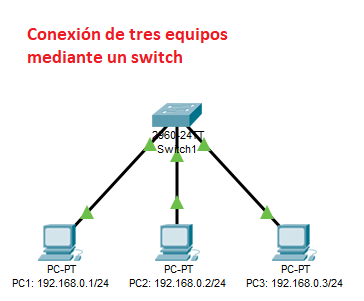

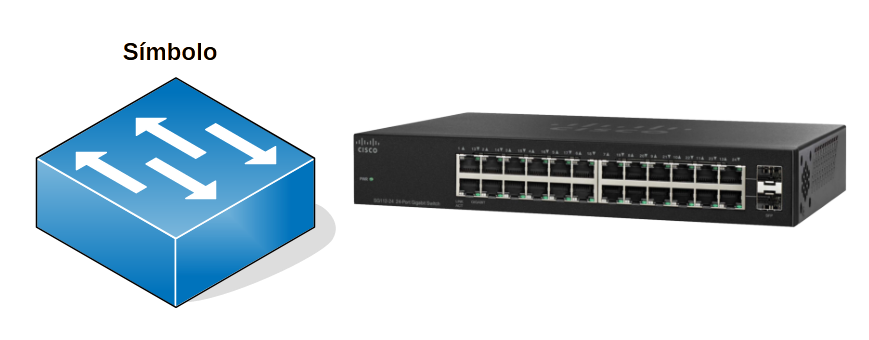

- Los conmutadores o switches, que permiten la conexión de diferentes ordenadores entre sí, extendiendo el rango de la red.

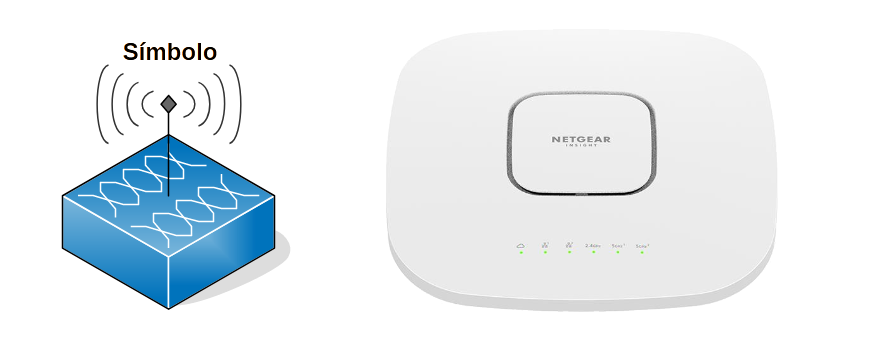

- Los puntos de acceso inalámbricos, que permiten la interconexión de dispositivos inalámbricos entre sí, y/o la conexión de dispositivos cableados con los inalámbricos.

- Los enrutadores o routers, también conocidos como encaminadores, que permiten conectar redes diferentes, como por ejemplo una red de área local con Internet.

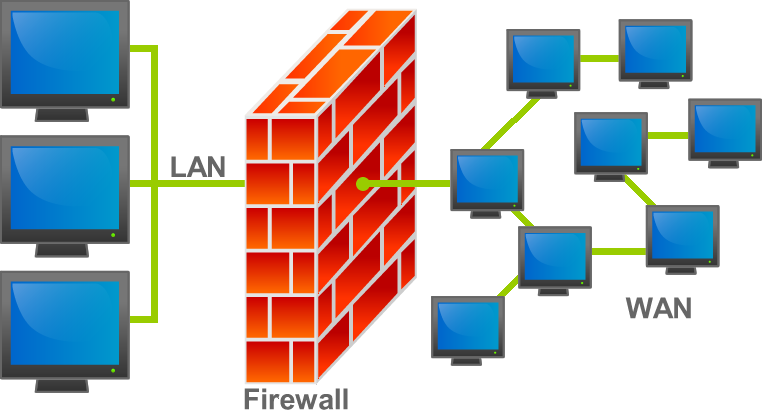

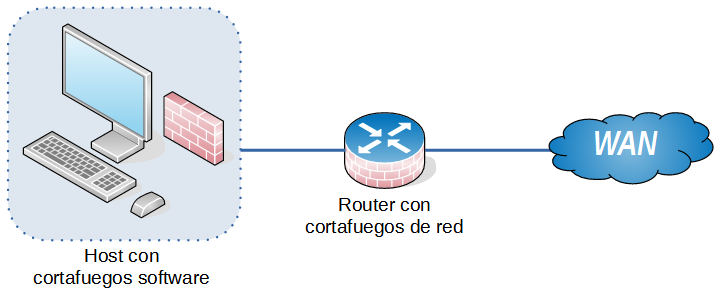

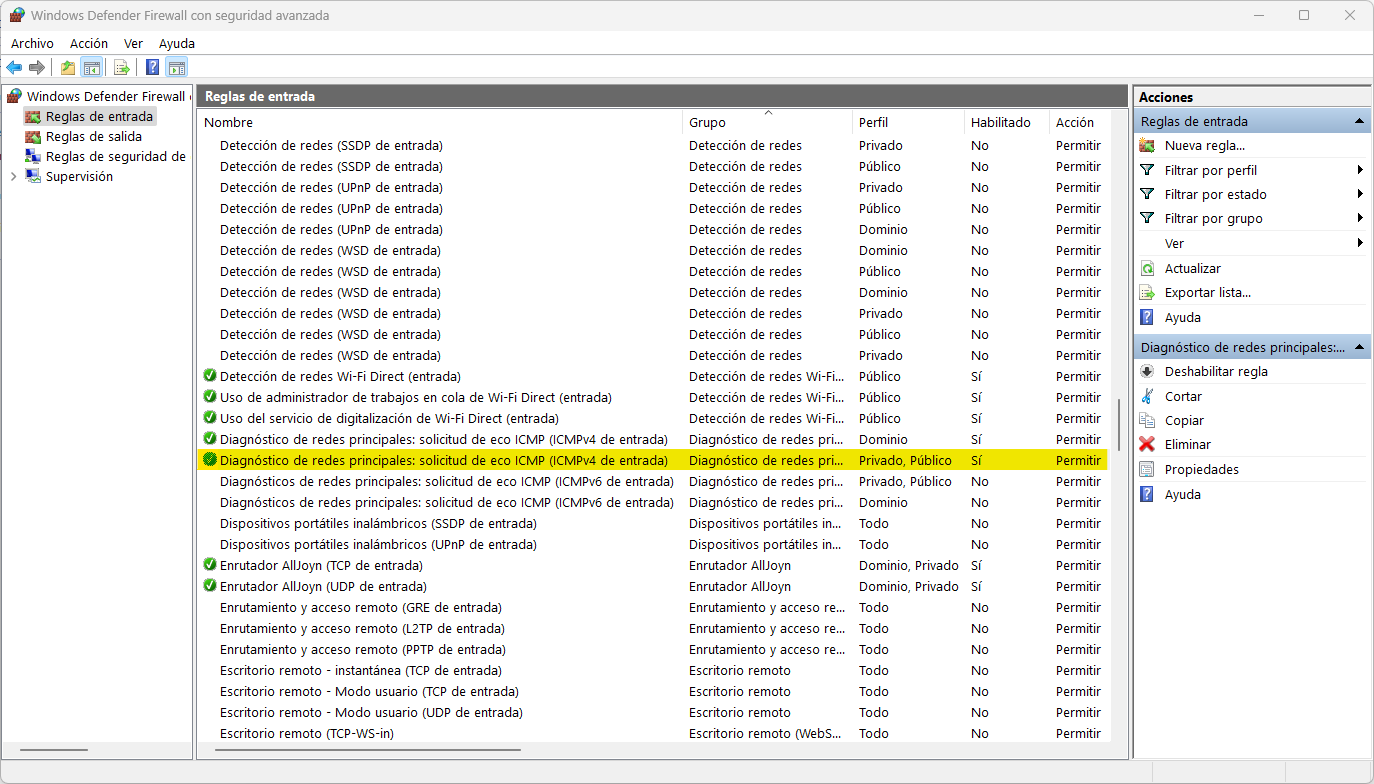

- Los cortafuegos, que pueden ser dispositivos hardware con un software específico para bloquear acceso no autorizados a la red, o software específico que se instale en los ordenadores y/o servidores para evitar los accesos no autorizados.

- Los armarios de conexiones o racks, bastidores destinados a alojar equipamiento electrónico, informático y de comunicaciones.

- Los paneles de parcheo o patch panels, paneles de conexión que sirven de terminadores del cableado y ayudan a organizarlo.

Relaciona los conceptos con sus

definiciones:

Algunos componentes de una red de

ordenadores.

Creado con eXeLearning (Ventana nueva)

Ocultar

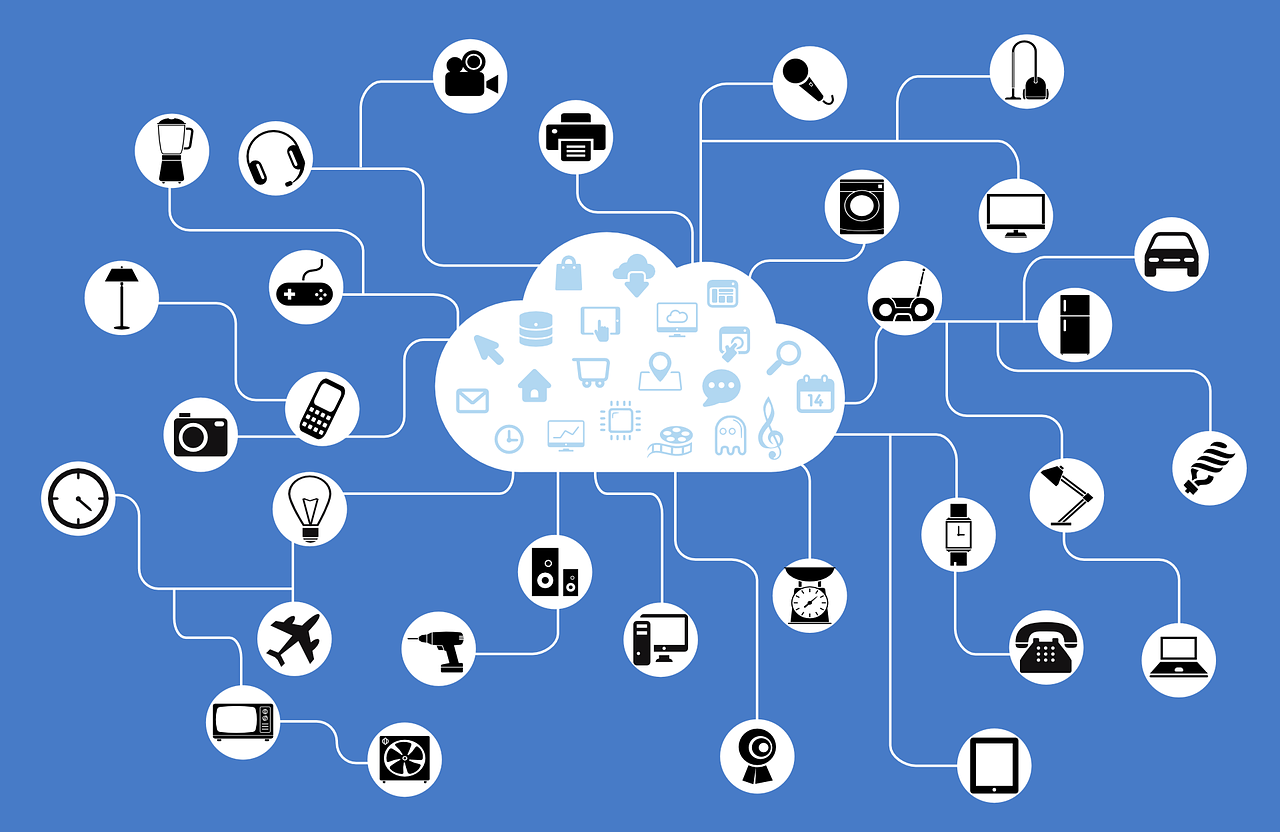

Los dispositivos finales o hosts de una red son aquellos equipos, periféricos o dispositivos que se conectan a la red con el objeto de compartir información, recursos o servicios con otros hosts. Dentro de estos podemos nombrar, entre otros:

- Estaciones de trabajo. Son ordenadores utilizados por un usuario para conectarse a la red, como puede ser un ordenador personal o una workstation de alta capacidad de procesamiento.

- Dispositivos móviles, como ordenadores portátiles, smartphones, tabletas o similares.

- Servidores, los cuales pueden ofrecer distintos servicios en la red, como servidores web, de archivos, de impresión, de aplicaciones, de escritorio remoto, de monitorización y gestión de la red, etcétera.

- Periféricos de red, conectados directamente a la red, como por ejemplo una impresora de red, que puede ser usada desde los equipos conectados a la misma red que la impresora.

- Dispositivos IoT (del inglés, Internet of Things), de lo que se conoce como el "Internet de las Cosas" (IdC). Son dispositivos que suelen incluir sensores, software y capacidad de procesamiento que se conectan a una red para compartir información sobre su uso y poder ser gestionados. Un ejemplo pueden ser los aparatos usados en el campo de la "domótica" (hogares inteligentes) que son gestionables a través de una red, como iluminación, aparatos de climatización, puertas y ventanas, etcétera.

Dentro de los dispositivos finales, según la función que realizan en la red, solemos distinguir entre:

- Clientes: Son los equipos que solicitan los servicios o recursos de otros. Por ejemplo, una estación de trabajo o un smartphone se suelen considerar clientes de red cuando utilizan servicios como navegadores web, correo electrónico, mensajería, descargas de ficheros, etcétera.

- Servidores: Son los equipos que ofrecen sus servicios o recursos a otros. Por ejemplo, un servidor de correo electrónico, un servidor web o una impresora de red se pueden considerar dispositivos que cumplen la función de servidor.

Hay que tener en cuenta que esta última es una clasificación de funcionalidad y no es estricta; hay dispositivos que pueden funcionar como clientes y servidores simultáneamente para distintos servicios. Por poner un ejemplo, un ordenador personal puede ser un equipo que se conecta a Internet y es usado por un usuario principalmente como un cliente, pero al mismo tiempo puede tener instalado un software de servidor de ficheros por FTP y ser accedido por otros equipos de su misma red local o desde Internet.

Puedes ampliar tus conocimientos acerca de los hosts de red en el siguiente enlace:

Host (Wikipedia)

Creado con eXeLearning (Ventana nueva)

Ocultar

Cuando hablamos de dispositivos, componentes o elementos de interconexión nos referimos a todos los componentes que permiten conectar hosts en red.

Los principales componentes de interconexión serán estudiados con más detalle en apartados posteriores, por lo que de momento haremos solamente un breve resumen de los mismos:

-

Tarjeta/adaptador de red o NIC: Es la tarjeta de expansión o adaptador integrado que permite a un host conectarse a una red. Por ejemplo: una tarjeta de expansión de red en un ordenador personal, un adaptador Ethernet integrado en la placa base de un ordenador, un adaptador integrado Wi-Fi de un portátil o de un smartphone, etcétera. A menudo, cuando nos referimos a "dispositivos de interconexión" no incluimos las tarjetas o adaptadores de red, ya que suelen ser parte integrada de los hosts.

-

Repetidor: Es un dispositivo que simplemente recibe una señal y la retransmite. Se utiliza en algunas situaciones para recibir señales débiles y retransmitirlas con mayor potencia, para que puedan viajar distancias mayores.

-

Concentrador o hub: Es un dispositivo con múltiples puertos a los que se conectan hosts para comunicarse entre ellos dentro de una misma red. El funcionamiento de estos aparatos es rudimentario y se consideran obsoletos.

-

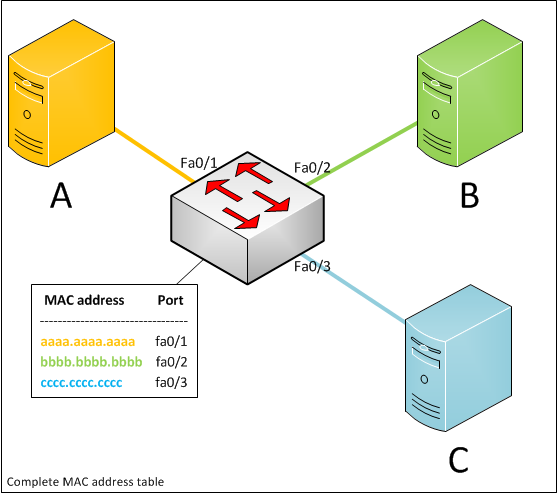

Conmutador o switch: Es la evolución del concentrador. De aspecto similar, tiene múltiples puertos de conexión a los que se conectan los hosts para comunicarse entre ellos dentro de una misma red. Su funcionamiento es más avanzado que el del concentrador y es un dispositivo básico en las redes actuales para extenderlas a múltiples hosts.

-

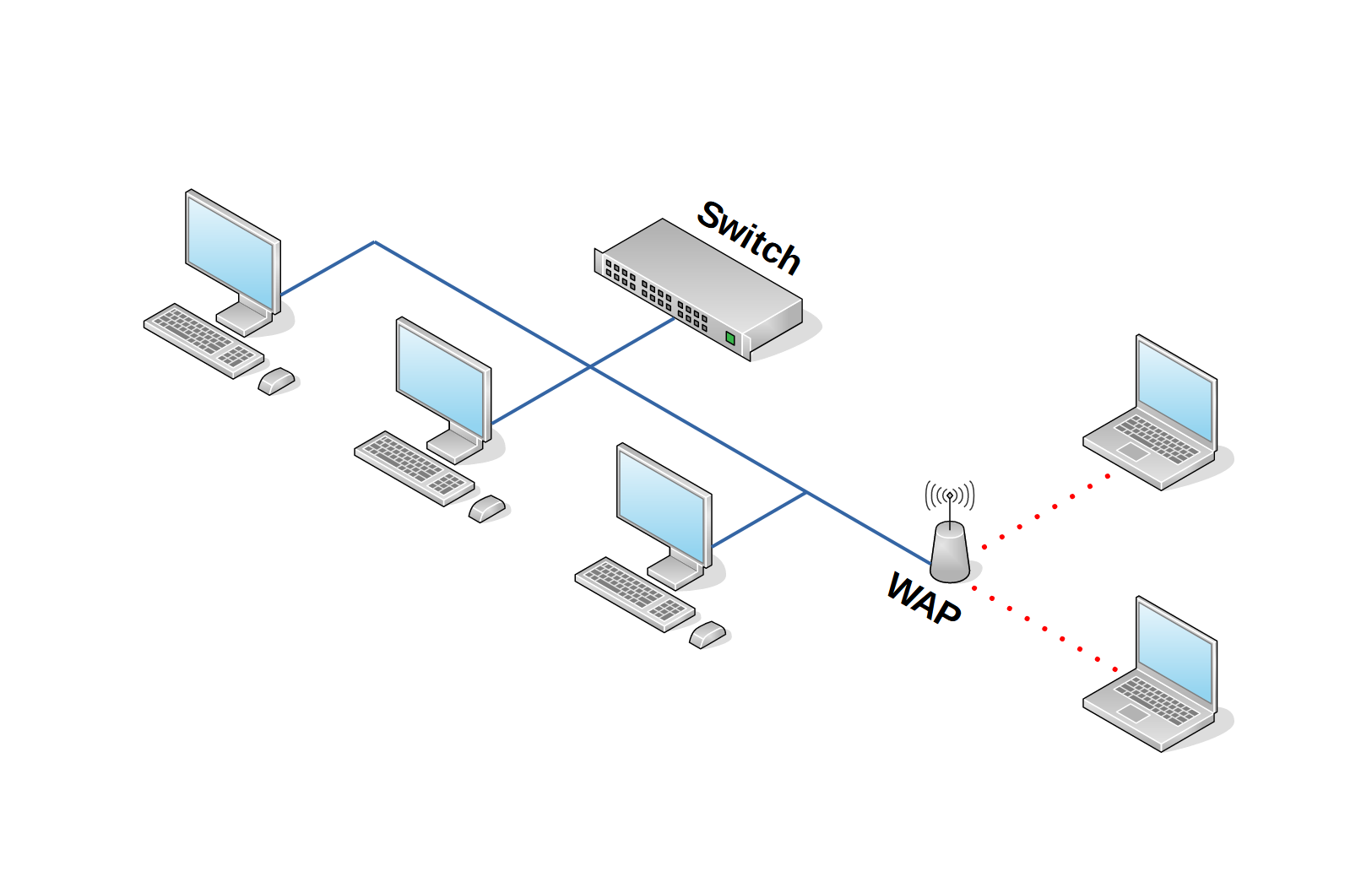

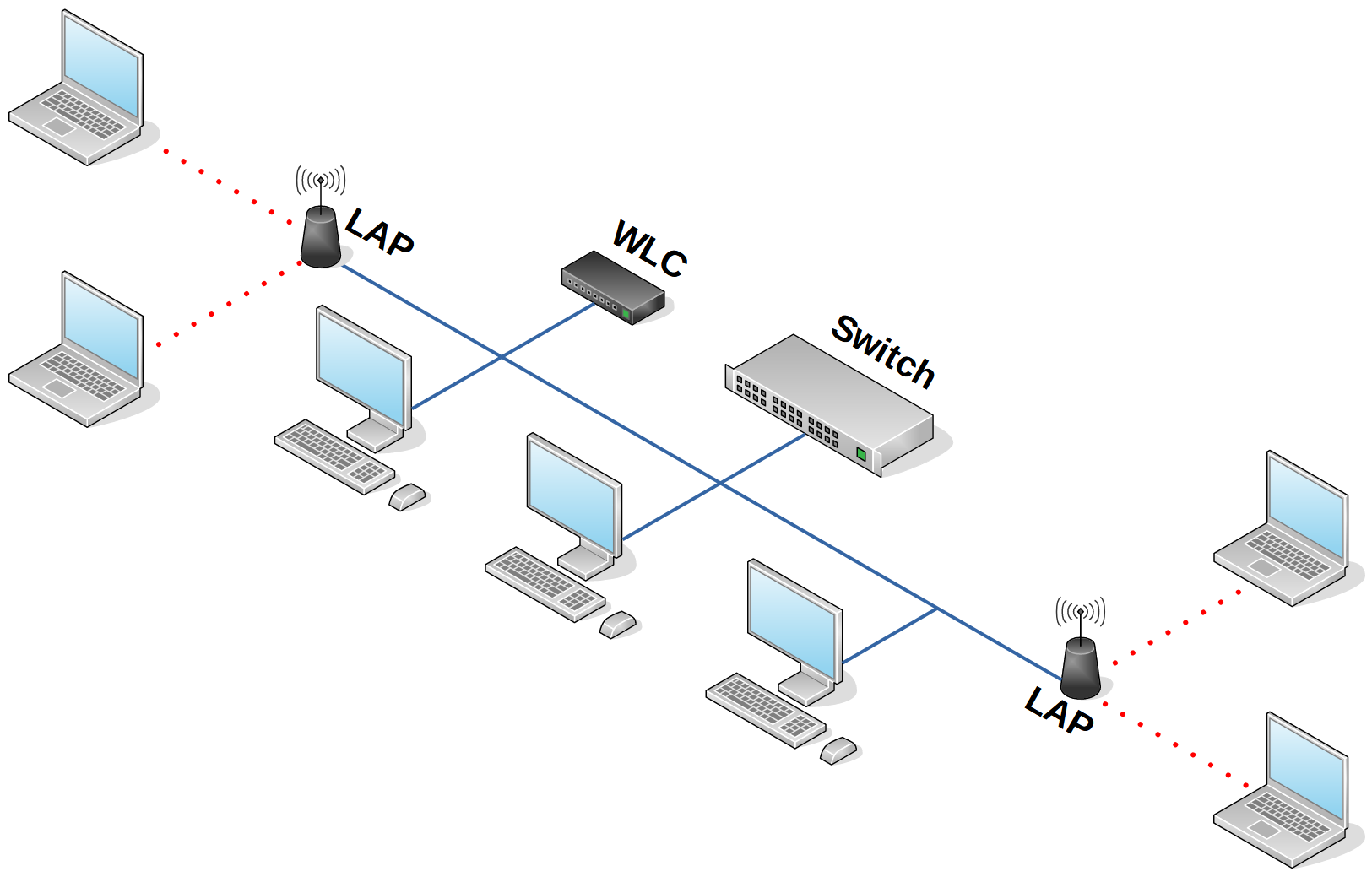

Punto de acceso inalámbrico o WAP: Es un dispositivo al que se enlazan equipos inalámbricos como ordenadores portátiles, tabletas o smartphones para comunicarse con el resto de equipos cableados e inalámbricos de una red.

-

Puente o bridge: Es un dispositivo que comunica distintos segmentos de una misma red. Este dispositivo puede ser un puente inalámbrico, un puente de dos segmentos cableados o un puente de múltiples puertos. Más que un dispositivo específico, se puede decir que la de "puente" es una función de ciertos dispositivos. Por ejemplo, los switches son puentes de múltiples puertos y los puntos de acceso inalámbricos son puentes inalámbricos.

-

Enrutador, encaminador o router: Es el dispositivo que permite comunicar redes distintas entre sí, al tiempo que hace de frontera entre ellas. Un router pertenece a dos o más redes y se encarga de redirigir cada paquete de datos que recibe para que llegue a la red de destino adecuada.

-

Pasarela o gateway: Suelen denominarse pasarelas a los equipos de interconexión que comunican distintas redes y trabajan en los niveles superiores de la arquitectura de red. Existen diferentes tipos de pasarelas: podemos tener las que se encargan de conectar redes con tecnologías diferentes, las que facilitan el control de acceso a una red o las que controlan los acceso no autorizados, entre otras. Según su función, pueden también ser servidores, cortafuegos, etcétera.

Punto de acceso inalámbrico o WAP

Ethernet es una familia de tecnologías de redes informáticas cableadas comúnmente utilizadas en redes de área local (LAN), redes de área metropolitana (MAN) y redes de área extensa (WAN).

Creado con eXeLearning (Ventana nueva)

Ocultar

El medio de transmisión constituye el canal que permite la transmisión de información entre dos terminales en un sistema de transmisión. Por tanto, en las redes de ordenadores serán los canales que transmiten la información entre los nodos de la red, ya sean ordenadores, servidores, etcétera. Las transmisiones se realizan habitualmente empleando señales eléctricas u ondas electromagnéticas que se propagan a través del canal.

A veces el canal es un medio físico y otras veces no, ya que las ondas electromagnéticas son susceptibles de ser transmitidas por el vacío. Por esto podemos clasificar los medios de transmisión como:

- Medios guiados: conducen las ondas electromagnéticas a través de un camino físico.

- Medios no guiados: proporcionan un soporte para que las ondas se transmitan, pero no las dirigen.

Por tanto, cuando hablemos de medios guiados nos estaremos refiriendo a los distintos tipos de cables que se pueden utilizar. Entre los tipos de cables más utilizados encontramos el par trenzado, el coaxial y la fibra óptica. Más adelante daremos más detalles sobre ellos.

Cuando nos referimos a medios no guiados nos estamos refiriendo a la posibilidad de transmitir ondas electromagnéticas a través del aire o del vacío. Esta particularidad permite montar redes inalámbricas y tener sistemas de telecomunicaciones sin cable como por ejemplo la telefonía móvil, las conexiones Wi-Fi o las conexiones Bluetooth.

Para conocer más detalles de los medios de transmisión y ayudarte a comprender mejor algunos conceptos que vamos a desarrollar más adelante te recomendamos visitar el siguiente enlace:

Medio de transmisión

Creado con eXeLearning (Ventana nueva)

Ocultar

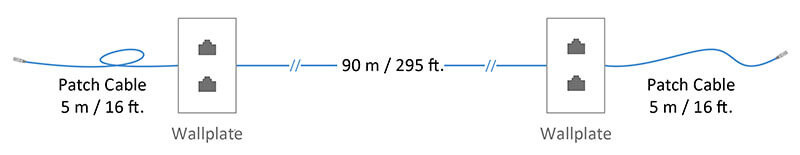

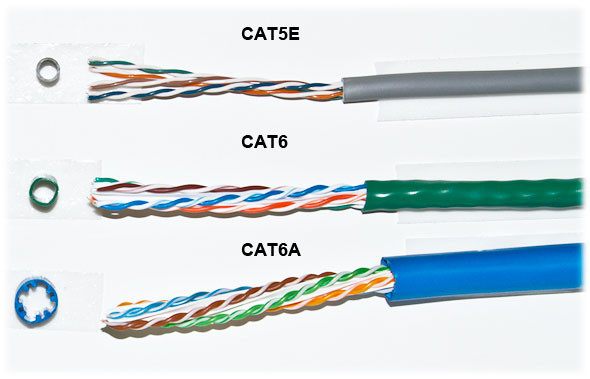

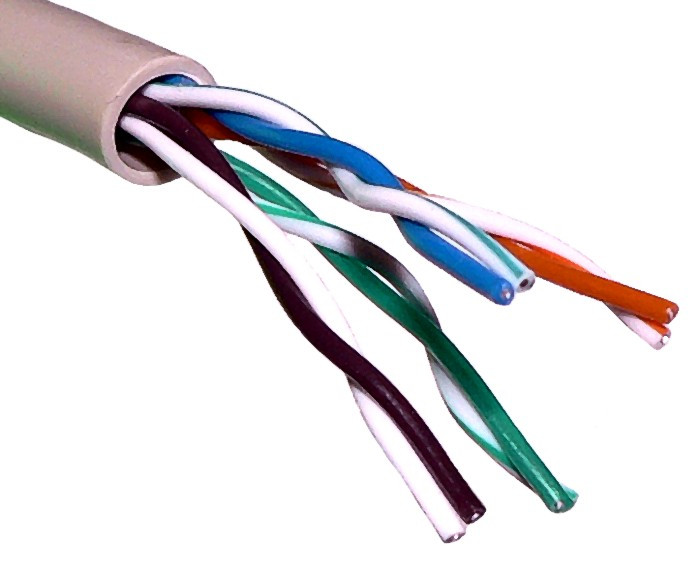

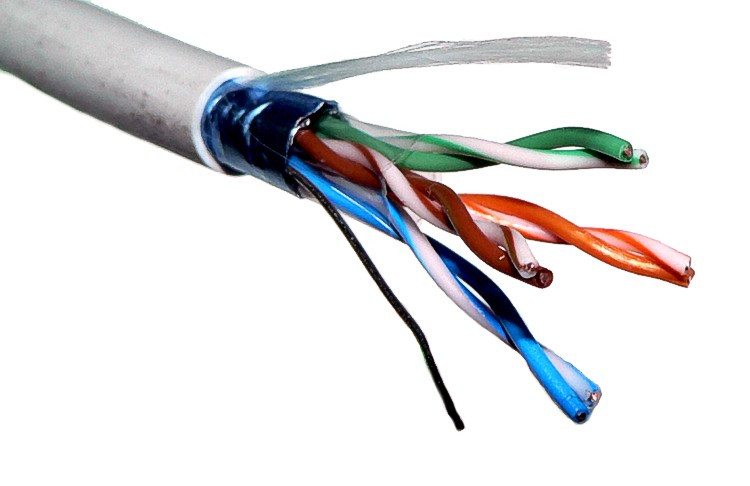

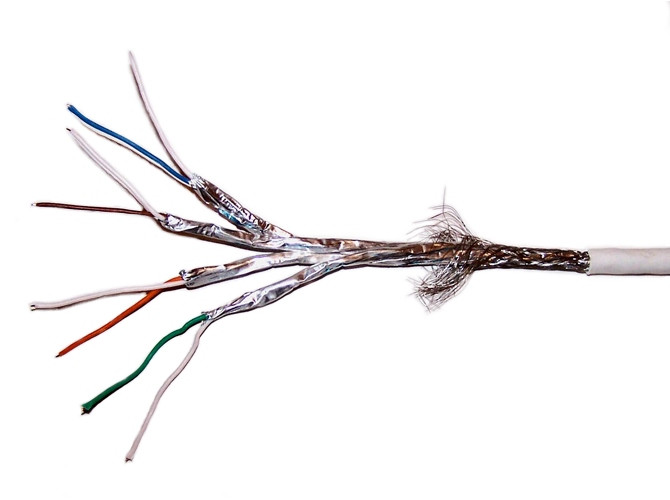

El cable más utilizado en redes de área local es el cable de par trenzado de ocho hilos. Consta de ocho hilos con colores diferentes, agrupados en cuatro pares que se trenzan con el objetivo de minimizar las interferencias electromagnéticas entre los hilos. Las características de estos cables vienen definidas en estándares internacionales, como el ISO/IEC 11801 (de reconocimiento mundial) y el ANSI/TIA 568 (de reconocimiento en Estados Unidos de América). Entre otras características, los estándares recogen distintas "categorías" de cables, las cuales deben cumplir con determinadas características físicas para poder ser certificados. Son comunes las categorías:

- Cat 5: Ancho de banda 100 MHz, se utilizaba principalmente para tiradas de hasta 100 metros de cable para el estándar Ethernet 1000BASE-T (1000 Mbit/s). Obsoleto.

- Cat 5e: Ancho de banda 100 MHz, mejoraba el Cat 5. Se puede utilizar para tiradas de hasta 100 metros de Ethernet 2.5GBASE-T (2.5 Gbit/s), y en tiradas más cortas para algunas velocidades superiores.

- Cat 6: Ancho de banda 250 MHz. Se puede utilizar para tiradas de hasta 100 metros de Ethernet 5GBASE-T (5 Gbit/s), o 55 metros para 10GBASE-T (10 Gbit/s).

- Cat 6A: Ancho de banda 500 MHz. Se puede utilizar para tiradas de hasta 100 metros de Ethernet 10GBASE-T (10 Gbit/s).

Además, el cableado se puede construir con distintos tipos de "apantallamiento", que son recubrimientos metálicos de distinto tipo que se aplican al cable y a los conectores para disminuir aún más las interferencias entre los hilos de un mismo cable, y entre cables que viajan juntos unos con otros. Para las categorías mencionadas son comunes los cables de tipo UTP, sin ningún apantallamiento, más flexibles y baratos, pero también los hay con mallas o películas metálicas aplicadas al cable al completo y/o a cada pareja de hilos. Sin entrar en detalles, podemos poner como ejemplos la construcción F/UTP, en la que se usa una película metálica (F) que recubre al cable completo pero ningún apantallamiento (U) para los pares; o la construcción S/FTP, que usa una malla metálica (S) para el cable completo y una película metálica (F) para cada par.

Existen categorías superiores a las mencionadas, como la 7, 7A, 8.1 y 8.2, las cuales soportan mayores tasas de transferencia (decenas de gigabits por segundo), y que suelen construirse con algún tipo de apantallamiento, pero dichas categorías o bien no son reconocidas por todos los organismos de estandarización internacionales, o su grado de implantación se limita sólo a ciertos enlaces de alta velocidad en centros de datos.

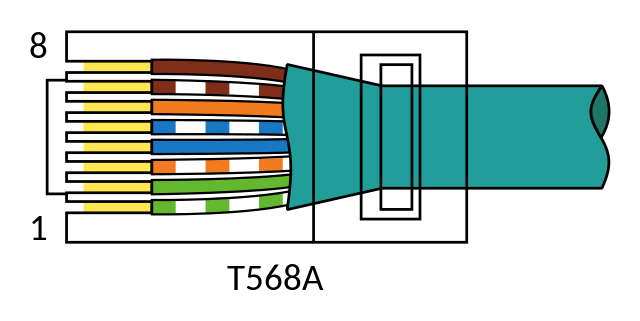

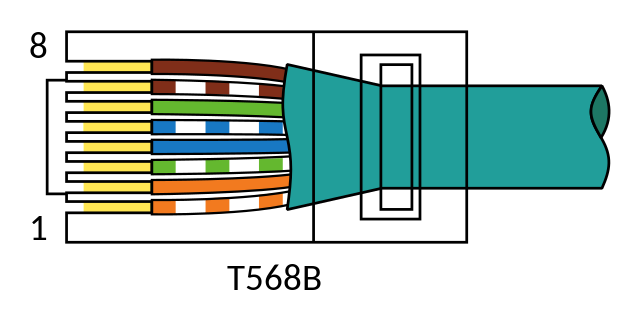

El conector que se utiliza con este cableado se llama 8P8C, aunque se le conoce de manera más habitual como RJ-45, habiendo macho (en el cable) y hembra (en la roseta de pared y dispositivos de interconexión).

Los colores de los hilos son: blanco-naranja, naranja, blanco-verde, verde, blanco-azul, azul, blanco-marrón y marrón. La distribución de estos colores cuando se conectan en el conector viene estandarizada en un orden determinado que minimiza las interferencias internas. Existen dos estándares principales para el orden de los hilos dentro del conector, los llamados T568A y T568B. En situaciones normales se utilizan cables directos, los cuales usan la misma terminación en los conectores de ambos extremos del cable, ya sea T568A o T568, pero en determinadas situaciones es necesario utilizar cables cruzados, los cuales usan una terminación T568A en un extremo del cable y T568B en el otro.

Es importante que conozcas las diferentes características de los cables de par trenzado y de los conectores que se utilizan, ya que lo vas a utilizar casi siempre que trabajes con redes. Por tanto te recomendamos que leas los siguientes artículos:

Creado con eXeLearning (Ventana nueva)

Ocultar

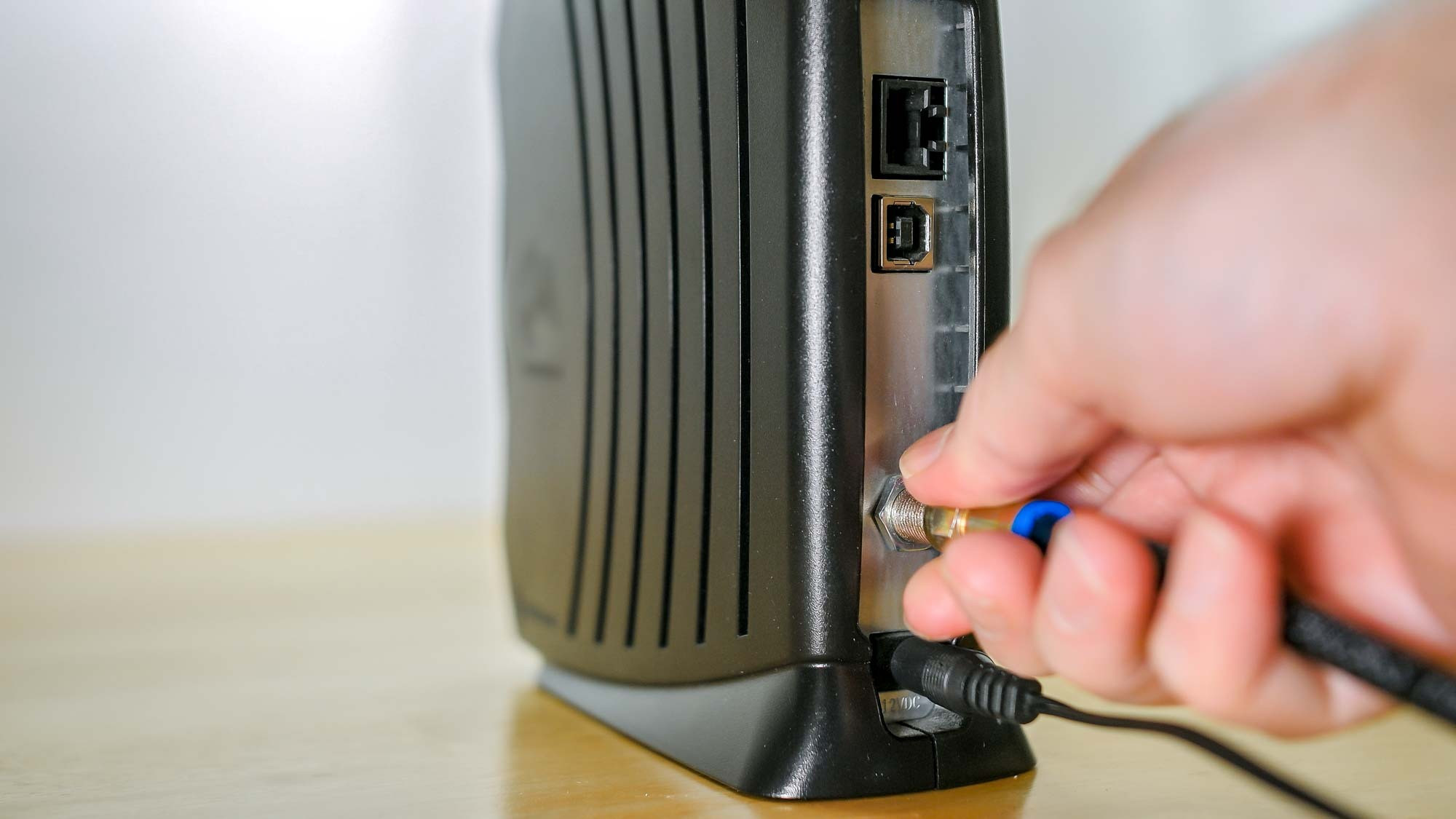

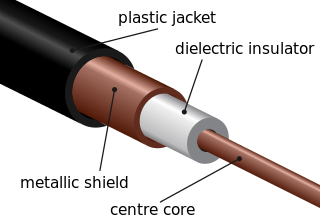

También se utiliza en las redes de ordenador el cable coaxial. Este cable está compuesto de un hilo conductor, llamado núcleo, y un malla metálica externa, separados por un dieléctrico o aislante.

Los conectores que se suelen utilizar son el BNC y el tipo N. Dentro del cable coaxial existen diferentes estándares, dependiendo de su uso. Actualmente el cable coaxial no se utiliza para montar redes de ordenadores, sino para la distribución de las señales de Televisión, Internet por cable o redes híbridas de cable-fibra óptica.

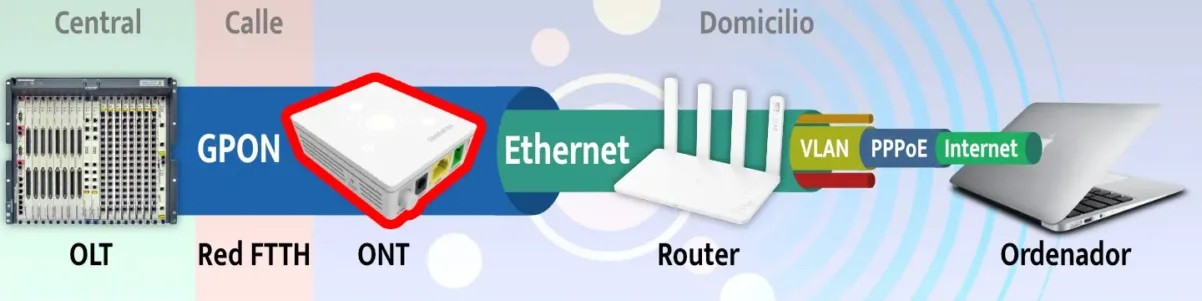

En la distribución de la señal de Internet por cable, el cable coaxial sirve para conectar la central de distribución de Internet que llega a la calle o barrio con la casa del abonado. En este caso se suele utilizar cable de tipo RG6, que permite diferentes configuraciones para incluir acometidas telefónicas y transmisión de datos.

Si quieres saber algo más sobre el cable coaxial te recomendamos el siguiente enlace.

Cable coaxial

Creado con eXeLearning (Ventana nueva)

Ocultar

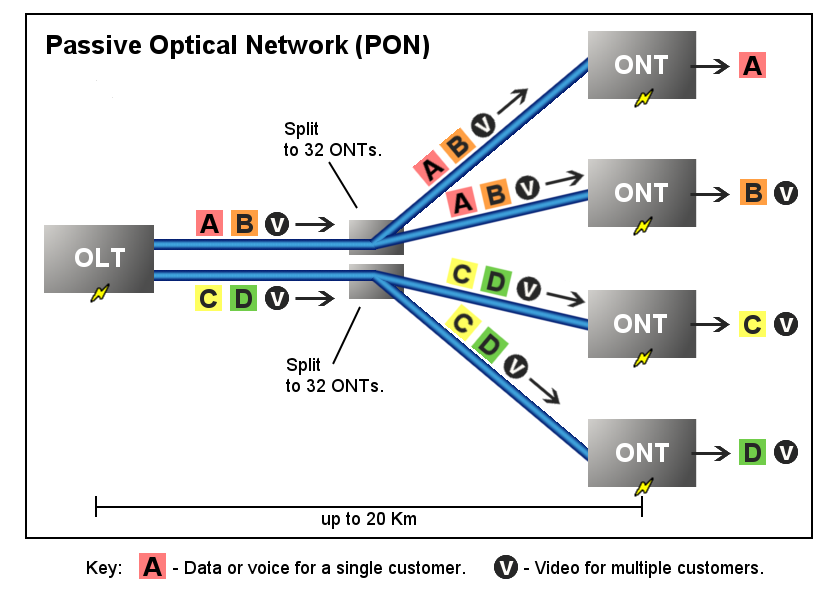

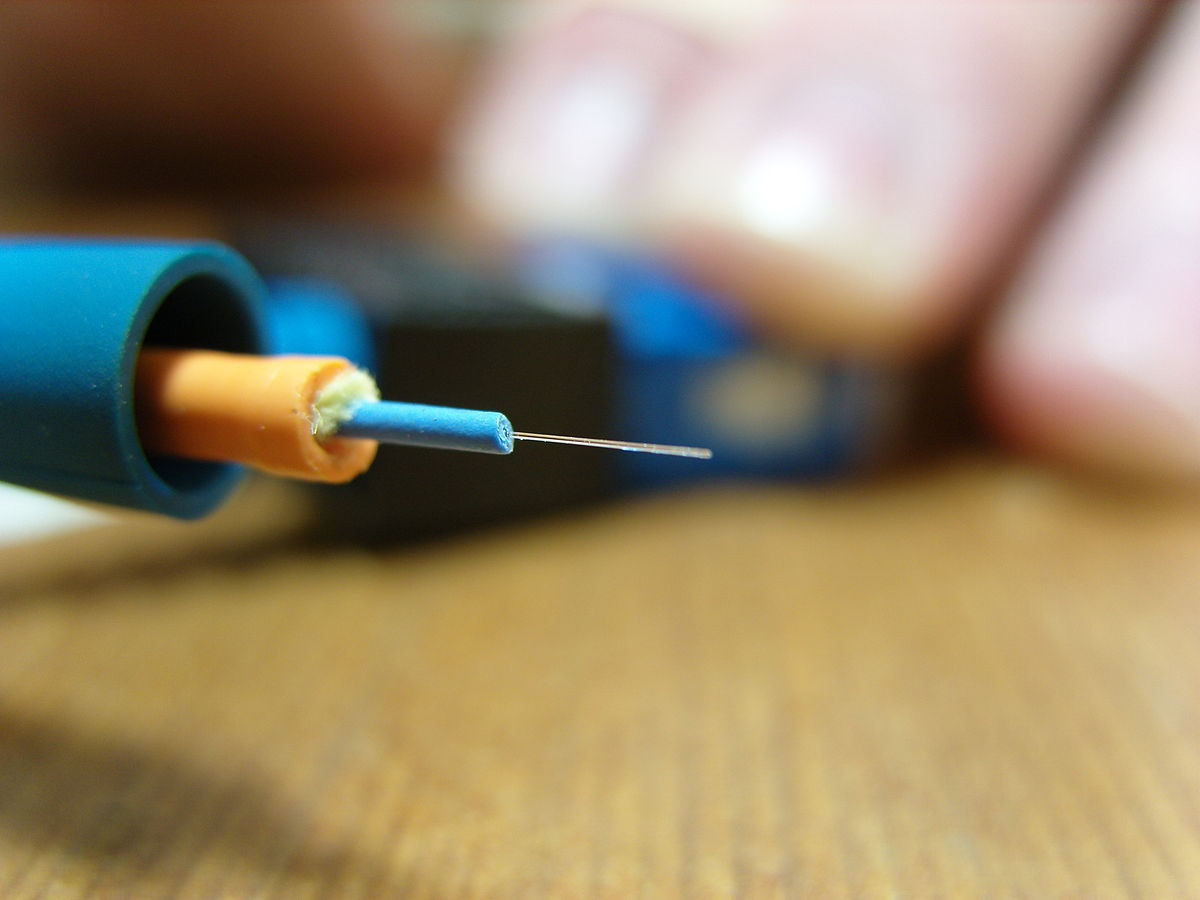

Otro tipo de cable que se utiliza para la transmisión de datos es el de fibra óptica. La fibra óptica es un hilo muy fino de material transparente, vidrio o materiales plásticos, por el que se envían pulsos de luz que representan los datos a transmitir. La fuente de luz puede ser láser o un diodo led. Permite transmitir gran cantidad de datos a gran distancia a una velocidad adecuada y, al ser inmune a las interferencias electromagnéticas, es muy fiable. Es utilizado en la distribución de señales de telecomunicaciones a largas distancias, y en las redes locales se suele utilizar para la infraestructura de distribución de la señal que permite conectar redes entre sí, por ejemplo en un mismo edificio. Esto último es conocido como backbone.

Tenemos dos tipos de fibra óptica, la multimodo y la monomodo. La fibra monomodo tiene un núcleo de fibra de pequeño diámetro por el que viaja una única señal óptica, mientras que la multimodo tiene un diámetro mayor y por ella pueden viajar múltiples señales de luz en distintos modos. La fibra monomodo puede ser más rápida y alcanzar mayores distancias, pero es más cara y difícil de manipular que la multimodo, que suele ser más adecuada para su uso en redes de tamaño limitado, como en centros de procesamiento de datos, a un coste significativamente inferior. Dentro de las fibras multimodo tenemos cables de distintos tipos como los OM1, OM2, OM3 y OM4, cada uno de ellos con mejores características que el anterior.

Como conectores, podemos mencionar algunos de los más típicos usados en la actualidad, como los SC y los LC, los cuales pueden tener distintos tipos de pulidos en el terminal óptico, como APC o UPC.

Se llama backbone a las conexiones troncales de una red.

Para conocer más detalles de la fibra óptica recomendamos el siguiente enlace.

Fibra óptica

Creado con eXeLearning (Ventana nueva)

María y Antonio ya han dado un repaso a las características, tipos de redes y a los componentes de una red informática. Ahora se van centrar en las topologías de las redes. María lo tiene bastante claro, pero Antonio aún no conoce muy bien este concepto.

María le ayudará a entenderlo.

Ocultar

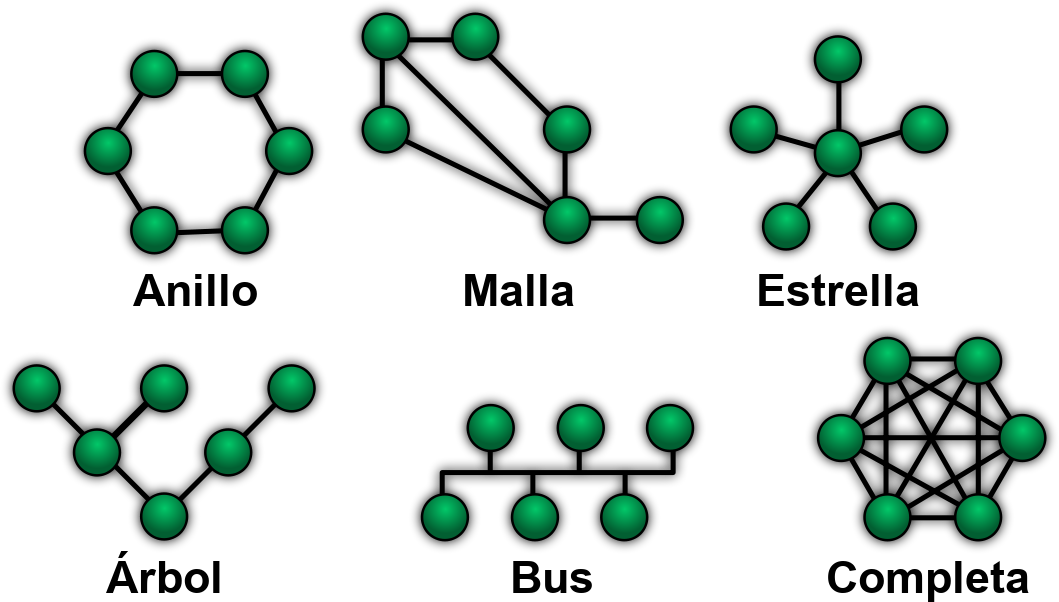

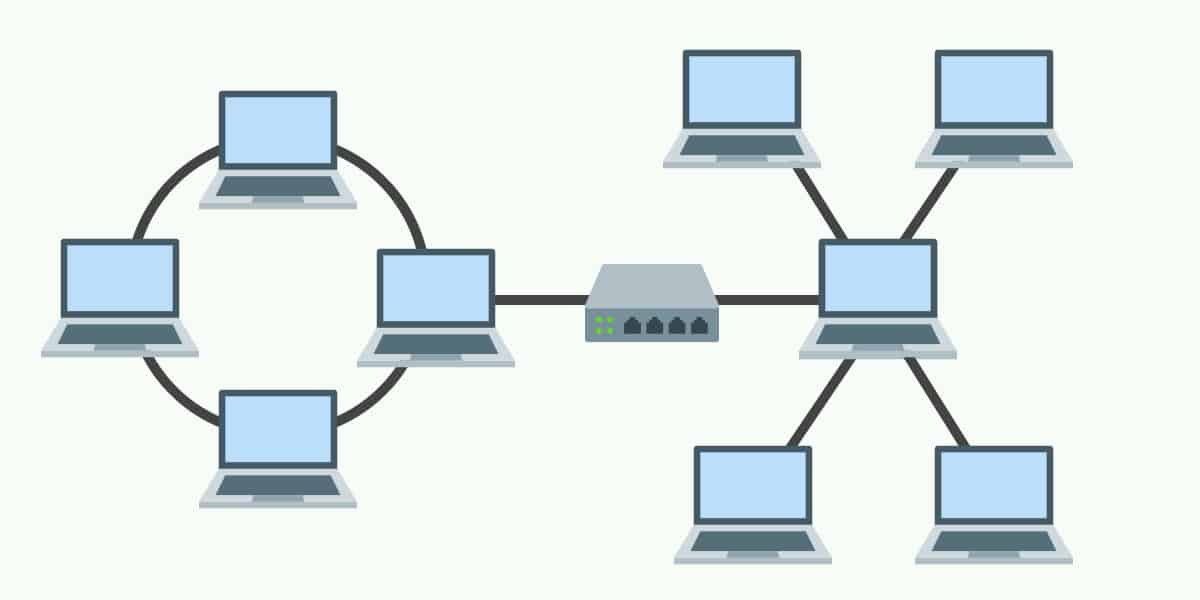

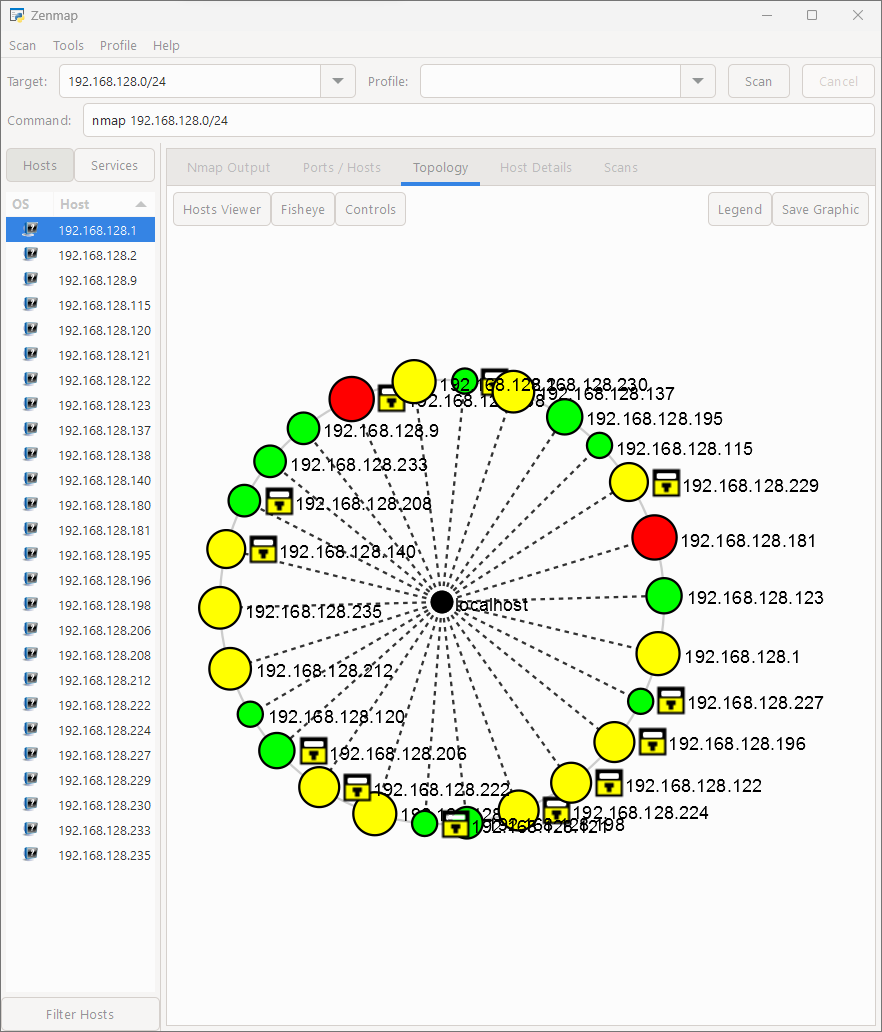

La topología de red se define como la cadena de comunicación usada por los nodos que conforman una red para comunicarse. La topología puede referirse tanto al camino lógico como a las conexiones físicas. La topología lógica hace referencia al modo en el que los equipos acceden al medio, que puede ser dedicado o compartido, mientras que la física se refiere a las conexiones físicas entre los equipos y el resto de equipamiento de interconexión. Usualmente usaremos topología desde el punto de vista físico y por tanto lo consideraremos como la forma física en que se conectan los ordenadores de una red.

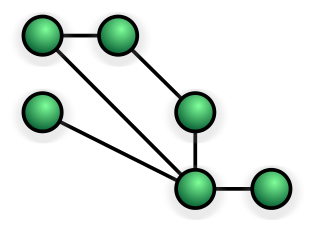

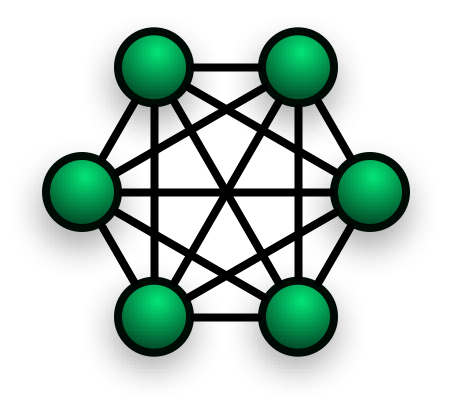

Entre las topologías de conexión podemos citar: en bus, en anillo, doble anillo, en estrella, en árbol o jerárquica, en malla, mixta y totalmente conexa.

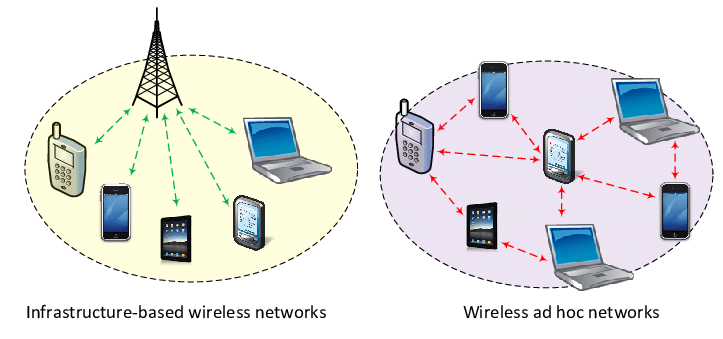

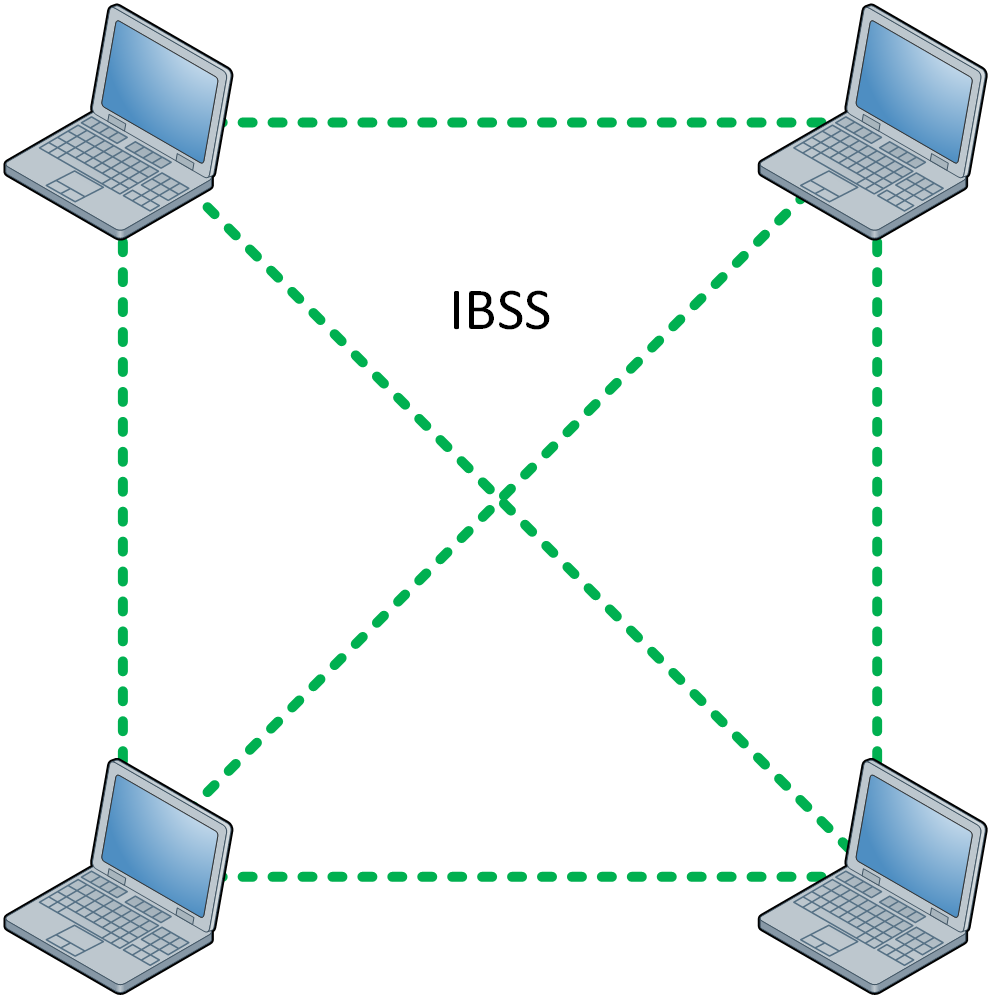

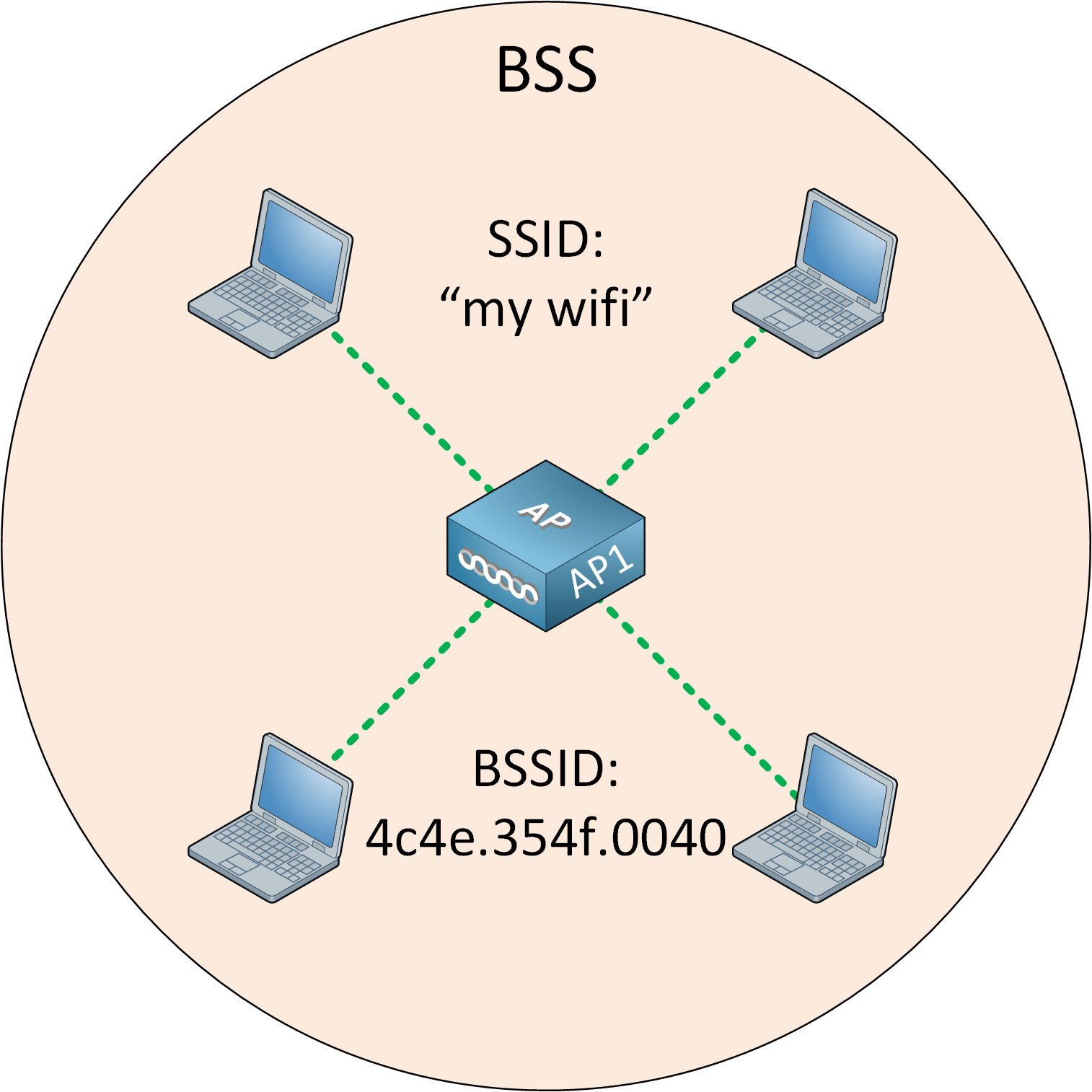

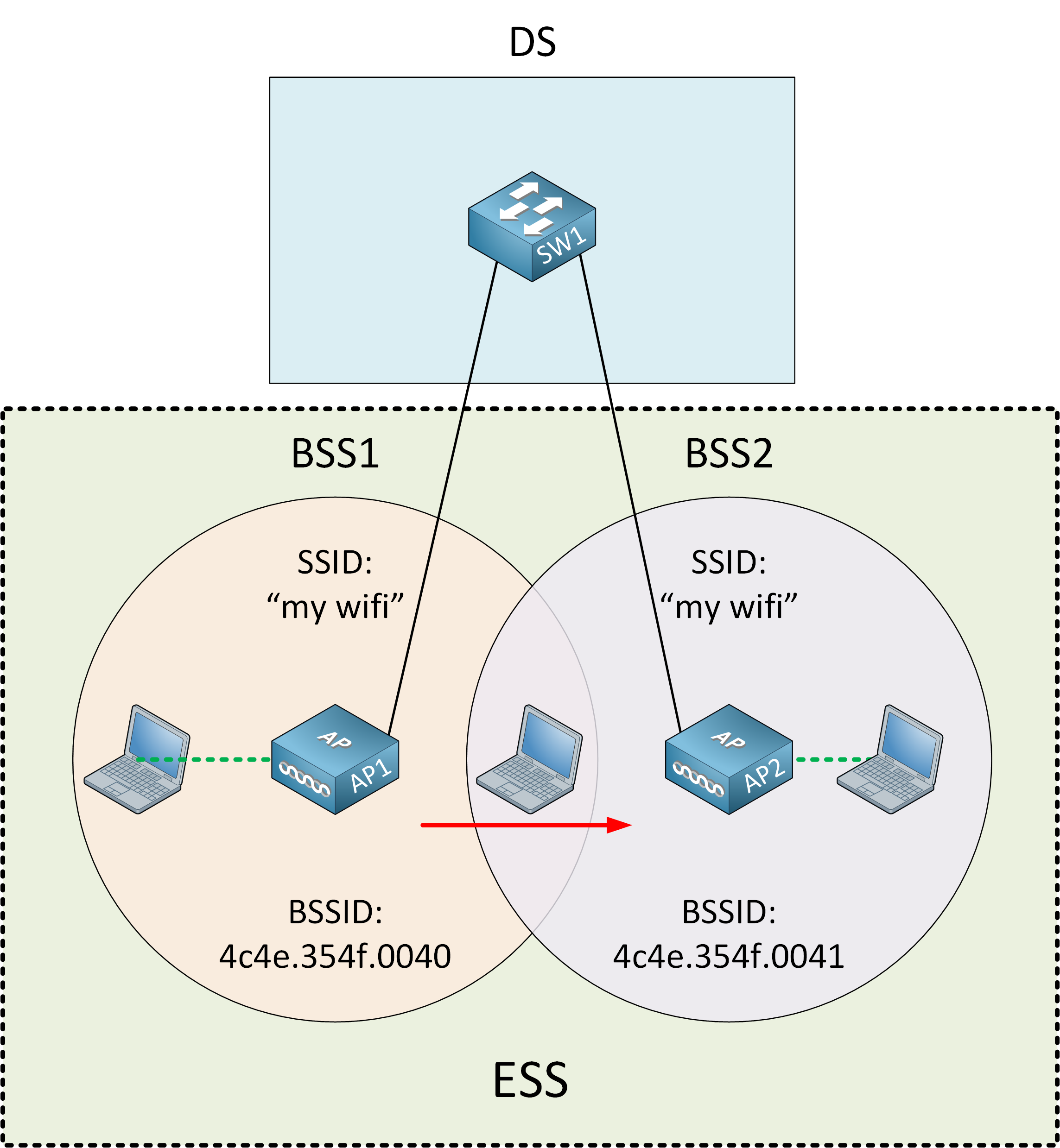

Otro concepto relacionado con la forma de conectar los ordenadores en red en el caso de redes inalámbricas es el de modo de conexión. Se definen dos modos de conexión inalámbrico, que son:

- Modo infraestructura: Redes inalámbricas en las que existe una infraestructura fija, con puntos de acceso.

- Modo ad hoc: No se usa una infraestructura fija, sino que las conexiones se crean directamente entre múltiples dispositivos inalámbricos que se envían el tráfico entre ellos.

Cuando estudiemos las redes inalámbricas veremos más detalles sobre estos dos modos de conexión.

Relaciona

cada concepto con su definición:

Es

conveniente que sepas diferenciar las topologías y los modos de

conexión, las primera están más relacionadas con las conexiones

físicas y el diseño, y las otras tienen relación con el diseño de

redes inalámbricas.

Creado con eXeLearning (Ventana nueva)

Ocultar

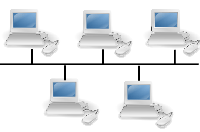

La topología en bus utiliza un único cable troncal con terminaciones en los extremos, de tal forma que los ordenadores de la red se conectan directamente a la red troncal. La primeras redes Ethernet utilizaban esta topología usando cable coaxial.

Actualmente se emplean variantes de la topología en bus en las redes de televisión por cable, en la conexión troncal de las redes de fibra óptica, y en la instalación y operación de máquinas y equipamientos industriales utilizados en procesos de producción.

Los principales problemas de esta topología son la poca flexibilidad que ofrece para su implantación, y el hecho de que un problema en el cable troncal puede dejar incomunicados a todos o gran parte de los nodos.

Esquema de la topología en bus:

La topología en anillo conecta cada ordenador o nodo con el siguiente y el último con el primero, creando un anillo físico de conexión. Cada estación tiene un receptor y un transmisor que hace la función de repetidor, pasando la señal a la siguiente estación. En este tipo de red la comunicación se da por el paso de un testigo; de esta manera se evitan eventuales pérdidas de información debidas a colisiones.

Existen topologías de anillo doble donde dos anillos permiten que los datos se envíen en ambas direcciones. Esta configuración crea redundancia (tolerancia a fallos).

Esta topología era utilizada en las antiguas redes FDDI, que podían usarse como parte de una red troncal que distribuía datos por fibra óptica. En algunas configuraciones de servidores también se utiliza este tipo de topología.

De nuevo, esta topología es poco escalable en cuanto al futuro crecimiento de la red y un problema de cableado puede dejar completamente inoperativo a todos los nodos del anillo, cosa que se puede subsanar parcialmente si se usa el anillo doble.

Esquema de la topología en anillo:

Creado con eXeLearning (Ventana nueva)

Ocultar

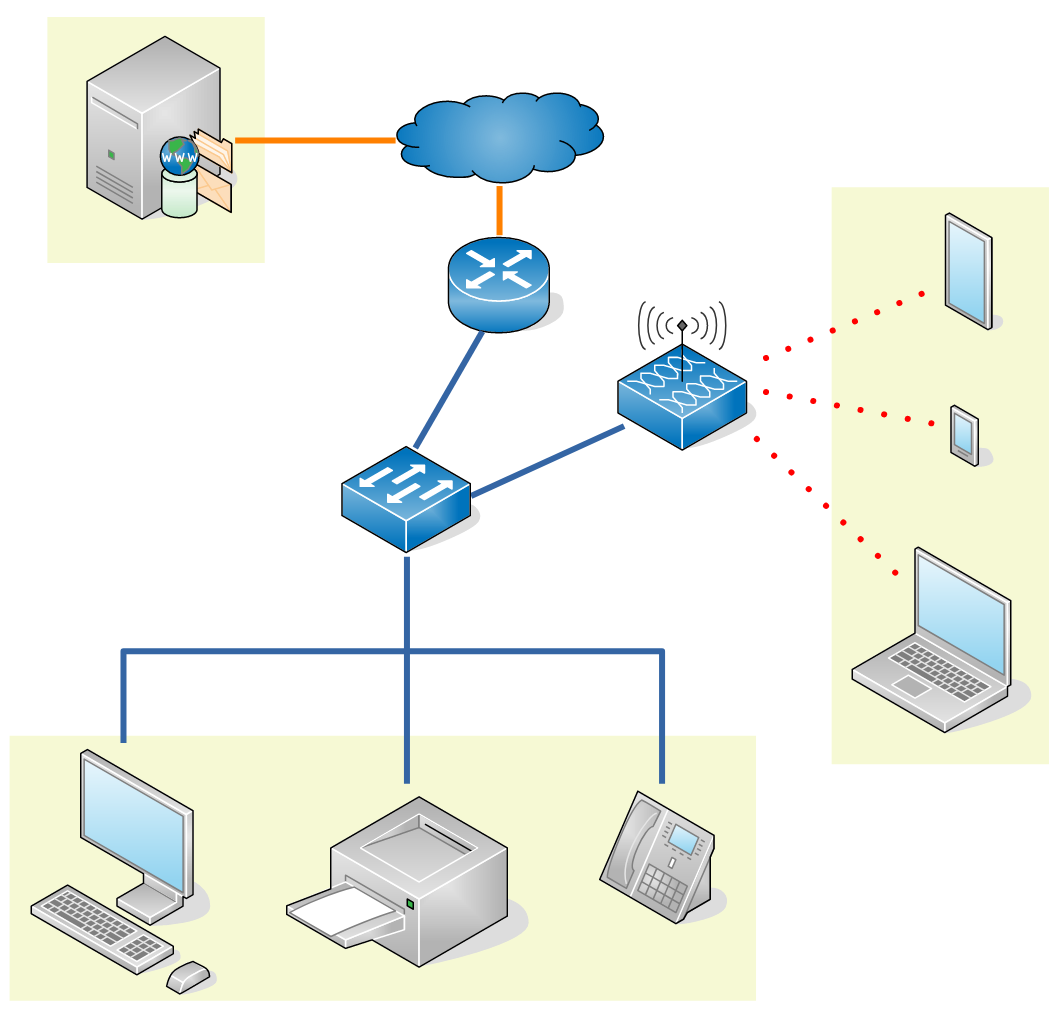

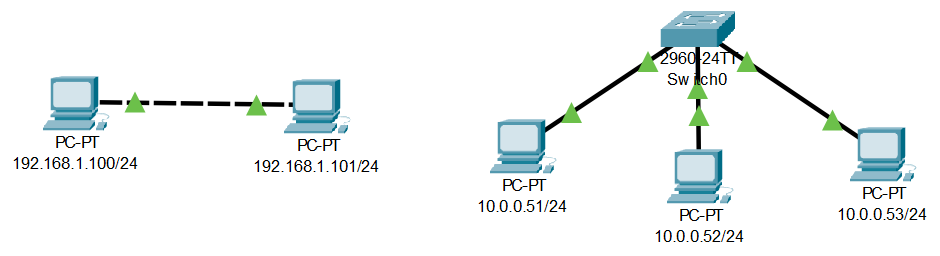

La topología en estrella conecta todos los nodos externos a un nodo central que suele ser un conmutador o switch, o un concentrador o hub. Las redes de área local modernas basadas en el estándar IEEE 802.3 (Ethernet) utilizan esta topología.

El equipo de interconexión central canaliza toda la información y por él pasan todos los paquetes de los equipos conectados. Este nodo central realizará funciones de distribución, conmutación y control. Además, es importante que este nodo siempre esté activo ya que si falla toda la red quedaría sin servicio.

Entre las ventajas de utilizar esta topología tenemos que esta topología es tolerante a fallos ya que si un ordenador se desconecta o su conexión falla no perjudica a toda la red; además, facilita la incorporación de nuevos ordenadores a la red siempre que el nodo central tenga conexiones, y permite prevenir conflictos de uso del medio al tener cada nodo su propio cable.

El esquema de la topología es:

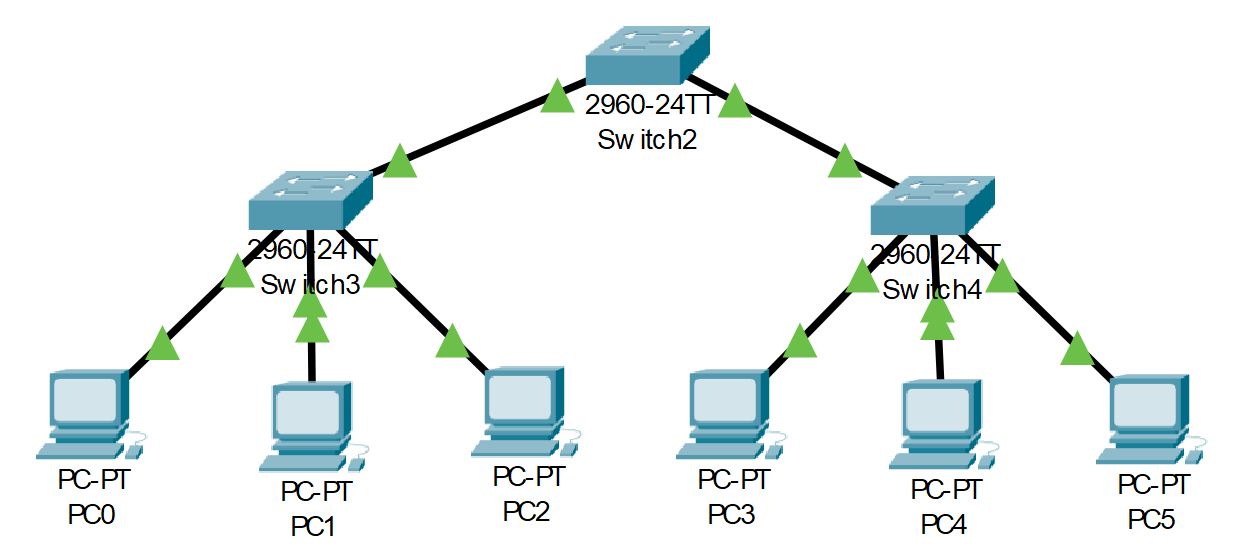

Un ampliación de la topología en estrella es la estrella extendida o árbol, donde varias redes en estrella se conectan entre sí.

Cuando la estrella extendida tiene un elemento de donde se parte, hablaremos de la topología en estrella jerárquica, donde a partir de redes conectadas en estrella conseguimos una red más amplia y que mantiene una jerarquía de conexiones, ya que tenemos un nodo que es el inicio de la jerarquía. Este nodo suele ser un router y a partir de él se crea una red de área local que permite dar servicios a redes de área locales más pequeñas.

Este tipo de topología es muy típica en redes de área local donde el principio de la jerarquía será el router que conecta a Internet, usualmente el que nos proporciona la compañía de telecomunicaciones, y el resto son los switches que dan servicio a diferentes aulas, salas de ordenadores, despachos, etcétera.

Un esquema de topología jerárquica puede ser:

Esta topología tiene la ventaja que a partir de una única conexión a Internet, por ejemplo, podemos dar servicio a varias redes o subredes locales, con lo que ahorramos costes. Su principal desventaja está precisamente en la jerarquía, ya que si el equipo de interconexión de mayor jerarquía falla, la red ya no presta los servicios para los cuales fue diseñada.

Creado con eXeLearning (Ventana nueva)

Ocultar

En la topología en malla los nodos de interconexión (puentes, switches, routers y otros) se conectan directamente, dinámicamente y de manera no jerárquica con tantos otros nodos como sea posible o necesario, y cooperan entre ellos para enviar datos entre clientes de manera eficiente.

En la topología en malla existe cierto grado de redundancia en las conexiones, de manera que pueden existir múltiples caminos que unan dos nodos. Esto supone una mayor tolerancia a fallos, ya que puede fallar un nodo intermedio y puede que siga existiendo un camino válido para el tráfico. También puede permitir el ajuste dinámico de las rutas en función del tráfico y de otros parámetros.

Una variante de la malla es la topología completamente conectada, en la que todos los nodos de comunicación están directamente conectados a todos los demás. Esto ofrece la máxima redundancia y por tanto seguridad, y elimina la necesidad de un enrutamiento complejo, ya que todos los nodos están directamente conectados a todos los demás. Por otro lado, a medida que el número de nodos crece la cantidad de conexiones físicas necesarias para mantener esta topología se dispara, lo que la hace impráctica en la mayoría de casos reales.

Una topología híbrida no es más que una mezcla de dos o más de las topologías mencionadas previamente, en la que la topología resultante no muestra de manera clara las características típicas de una sola de las topologías.

Creado con eXeLearning (Ventana nueva)

María y Antonio quieren empezar a diseñar los primeros bocetos de redes y se dan cuenta de que unos dibujos de las redes les ayudarán a realizar diseños correctos. Deciden informarse acerca de los mapas físicos y lógicos de las redes.

Ocultar

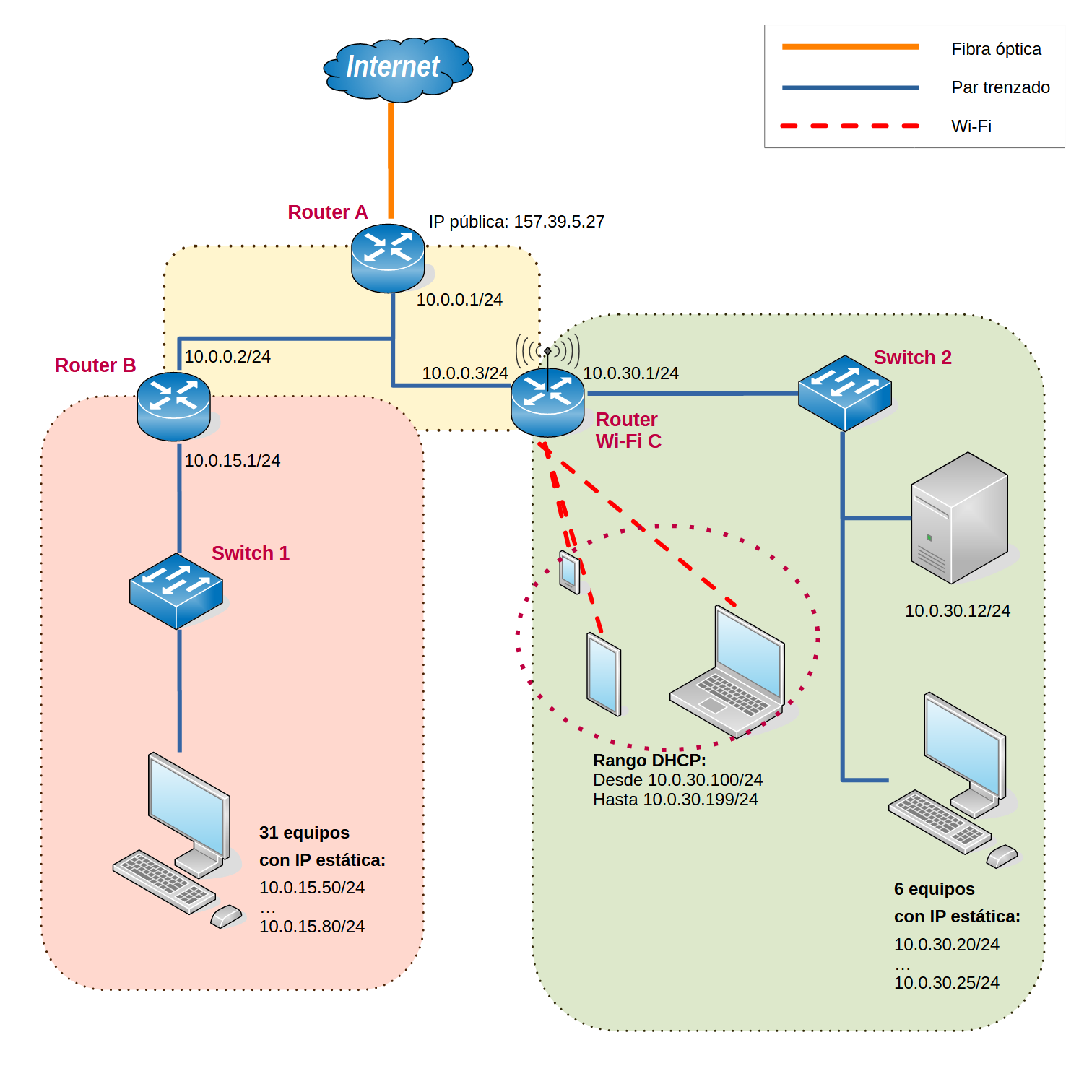

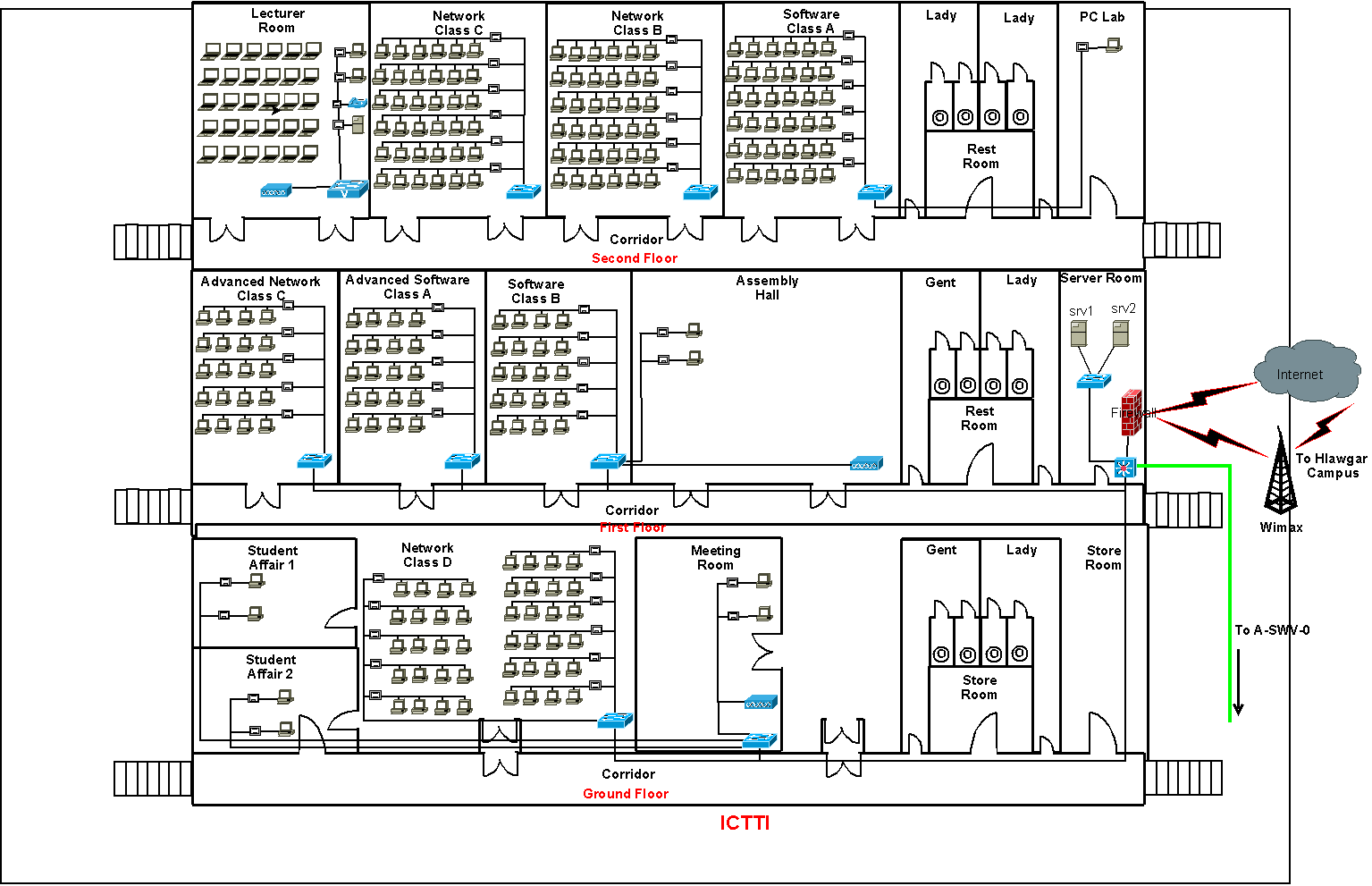

Cuando se va a realizar una instalación de red se debe diseñar antes la red que se va a implantar. Dos recursos que son muy importantes en esta etapa de diseño y planificación son el mapa físico y lógico de la red.

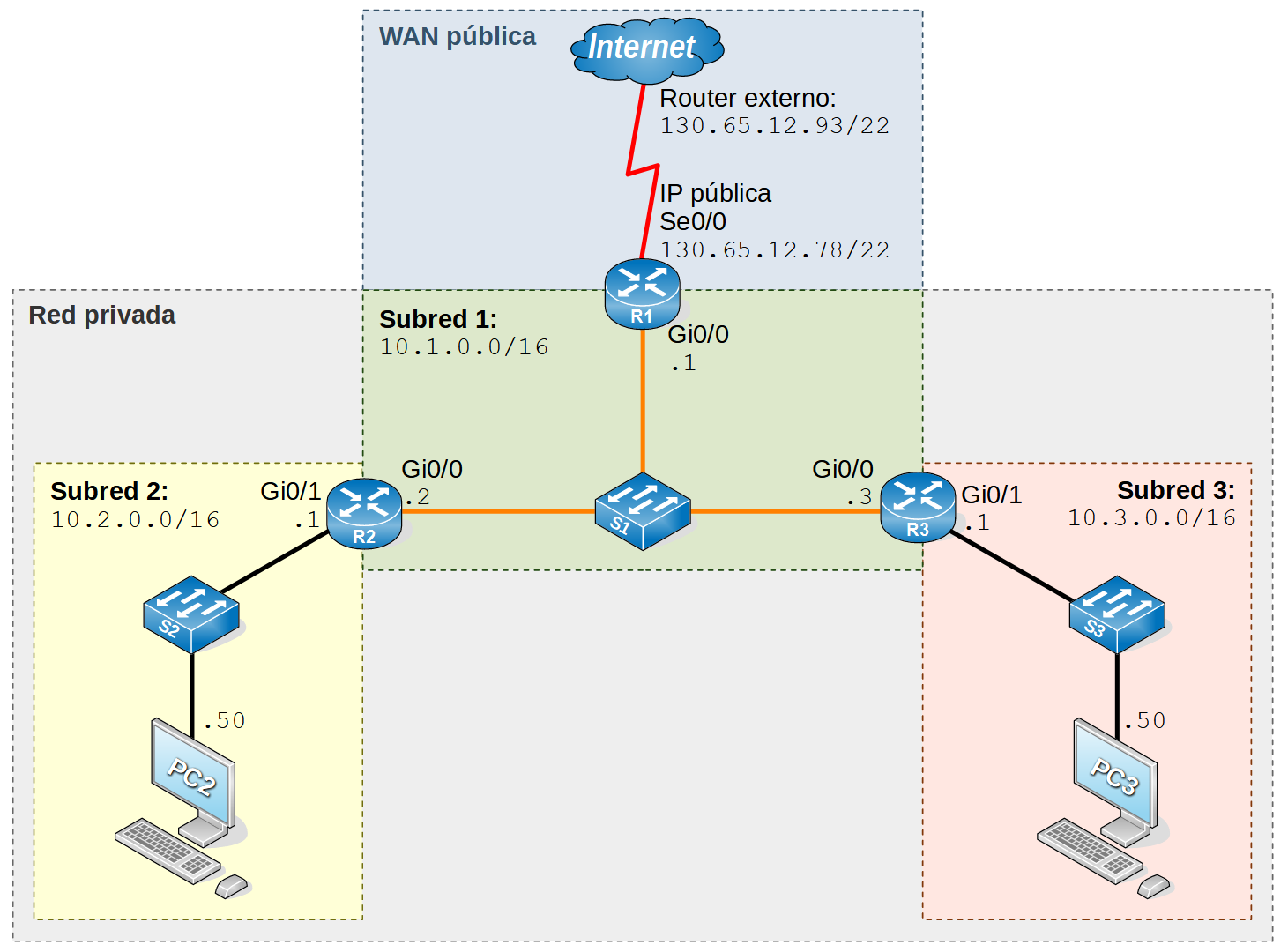

El mapa, diagrama o esquema lógico muestra los principales elementos de la red y las conexiones entre ellos de manera sencilla y fácil de entender a simple vista. Normalmente solo se representan los dispositivos finales y los elementos de interconexión, obviando elementos como paneles de parcheo, rosetas de pared, etcétera, aunque en ocasiones también se pueden incluir. Existen símbolos e iconos conocidos que se suelen usar para representar elementos como routers, switches, puntos de acceso, cortafuegos y demás, aunque no es obligatorio usarlos. Lo importante en un diagrama lógico de red es que se entienda bien y sin ambigüedad lo que intenta representar. Se pueden utilizar multitud de aplicaciones de dibujo y diseño para elaborar estos mapas lógicos.

Los diagramas lógicos a menudo van acompañados de información de configuración de los hosts y dispositivos de interconexión, como indicaciones con las direcciones IP de los equipos, configuración de los routers, switches, etcétera. A lo largo de esta unidad veremos múltiples ejemplos de diagramas lógicos para representar redes.

El mapa físico de la red es un plano en el cual se representa la ubicación física de los distintos elementos de la red de manera más precisa a como se hace en un diagrama lógico. En el mapa físico se tiene en consideración la ubicación exacta de los dispositivos de la red, tanto dispositivos finales como dispositivos de interconexión, y a menudo se representan con precisión el cableado, rosetas de pared, paneles de parcheo, armarios de comunicaciones y otros elementos físicos que no se suelen incluir en los diagramas lógicos.

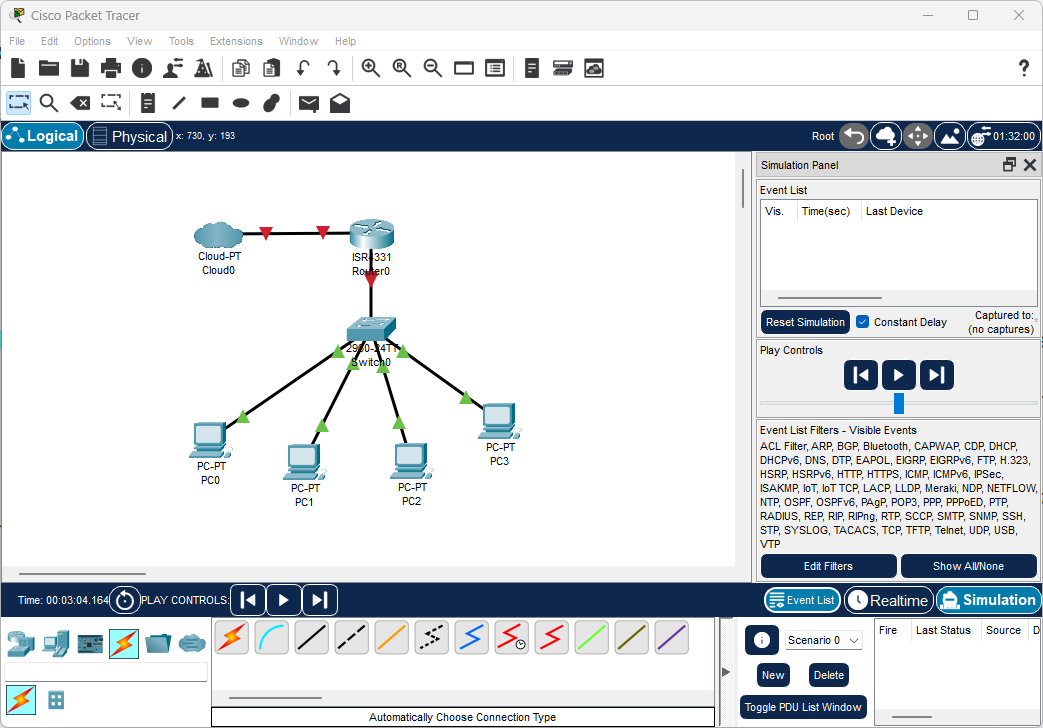

Además de elaborar los mapas lógico y físico, puede ser interesante utilizar alguna herramienta de simulación de redes durante el proceso de diseño de la red.

Vamos a mencionar la herramienta Cisco Packet Tracer como ejemplo de simulador de redes con un gran valor didáctico. Esta es una aplicación que nos permite diseñar y probar redes, tanto a nivel lógico como físico.

La aplicación está disponible tras registrarse de manera gratuita en el portal de Cisco skillsforall.com, donde hay varios cursos gratuitos de introducción a Packet Tracer junto con otros cursos gratuitos de redes de nivel básico.

A lo largo de esta unidad encontrarás diversas actividades interactivas para realizar con Packet Tracer 8, las cuales te ayudarán a afianzar conceptos de la unidad.

Si quieres familiarizarte con este software y aprender mediante prácticas interactivas, te proponemos esta primera actividad interactiva autoevaluable para Packet Tracer 8. Solo tienes que descargarla y abrirla con Packet Tracer, ya que las instrucciones y la solución de la actividad se encuentran en su interior.

Actividad 1: Añadir un PC a una red doméstica y configurarlo para que use DHCP.

Act 1. Agregar PC y DHCP (Packet Tracer Activity - 216,56 KB)

Nota: Si el fichero no se descarga automáticamente, haz clic derecho en el enlace y selecciona "Guardar enlace como..."

Creado con eXeLearning (Ventana nueva)

María explica a Antonio algunos conceptos que son útiles para trabajar con las redes. Empieza por explicar el concepto de arquitectura, y le recuerda a Antonio que la arquitectura de una red no sólo tiene que ver con cómo se monta, es un concepto mucho más amplio y está relacionado con el software y con el hardware. Esto a Antonio le sorprende un poco, ya que él relacionaba la arquitectura con construir cosas, y por eso pensaba que la arquitectura de las redes tenía que ver con las conexiones.

—No, Antonio —dice María—. Ya verás que la arquitectura de una red abarca más conceptos. Además, es importante conocerla porque más adelante nos ayudará en el diseño, y sobre todo en el mantenimiento de los sistemas con los que trabajamos. Especialmente, debes conocer los modelos TCP/IP y OSI.

Ocultar

Cuando hablamos de arquitectura de red puede que pensemos en cómo está construida la red, los cables, los equipos, etcétera; pero no es así, el concepto de arquitectura de red es más amplio e incluye cuestiones relacionadas con el hardware y con el software de una red.

Antes de definir el concepto de arquitectura de red es conveniente que entiendas que uno de los problemas más importantes a la hora de diseñar una red no es que los equipos se conecten entre sí, sino que estos equipos puedan comunicarse, entenderse, compartir recursos, que al fin y al cabo es lo que pretendemos. Para esto se necesitan unos protocolos de comunicaciones, los cuales deben ser conocidos por todas las partes implicadas en la comunicación.

Un protocolo de comunicaciones es un conjunto de reglas normalizadas para la representación, señalización, autenticación y detección de errores, necesario para enviar información a través de un canal de comunicación.

Entre los protocolos necesarios para poder establecer una comunicación, necesitamos protocolos para:

- Identificar el emisor y el receptor.

- Definir el medio o canal que se puede utilizar en la comunicación.

- Definir el lenguaje común a utilizar.

- Definir la forma y estructura de los mensajes.

- Establecer la velocidad y temporización de los mensajes.

- Definir la codificación y encapsulación del mensaje.

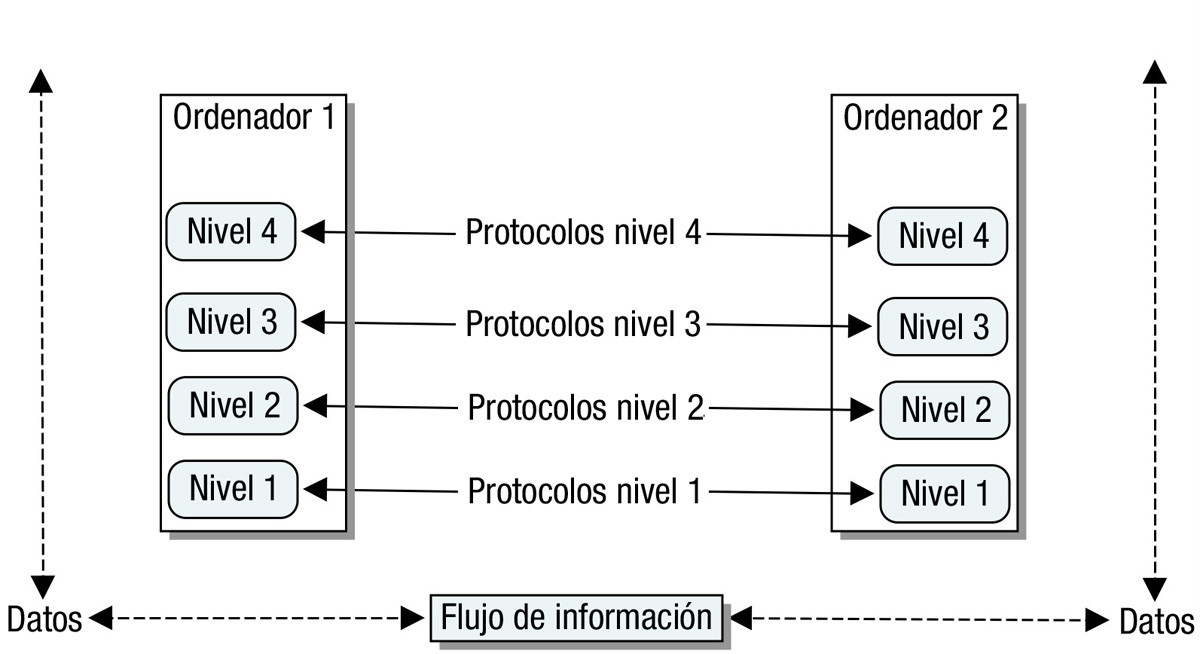

Debido a la complejidad que acarrea considerar la red como un todo, se consideró oportuno organizar las redes como una serie de capas o niveles, donde cada capa se ocuparía de alguna función. De esta forma se reduciría la complejidad del diseño de la red y de las aplicaciones que en ella se utilicen.

Podemos definir arquitectura de red como el conjunto de capas o niveles, junto con los protocolos definidos en cada una de estas capas, que hacen posible que un ordenador se comunique con otro ordenador, independientemente de la red en la que se encuentren.

Esta definición implica que la especificación de una arquitectura de red debe incluir información suficiente para que, cuando se desarrolle un programa o se diseñe algún dispositivo, cada capa responda de forma adecuada usando los protocolos apropiados.

A continuación estudiaremos con más detalle los dos modelos más importantes en el desarrollo de las redes: el modelo de referencia OSI y el modelo TCP/IP, el cual podemos considerar como la arquitectura base para las comunicaciones por Internet.

Creado con eXeLearning (Ventana nueva)

Ocultar

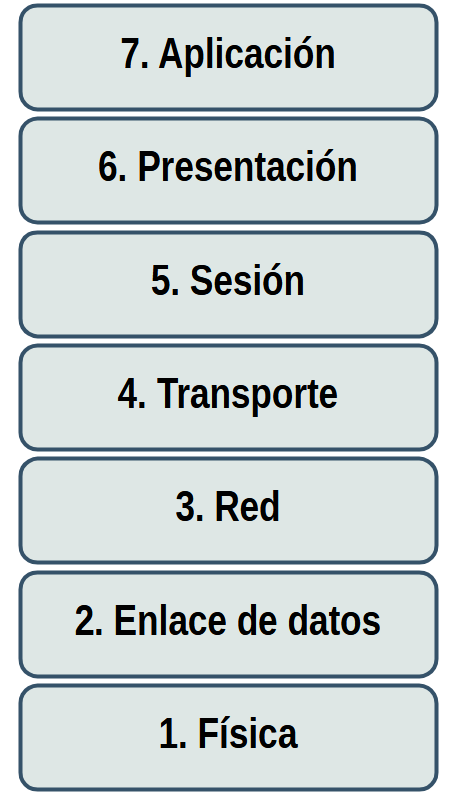

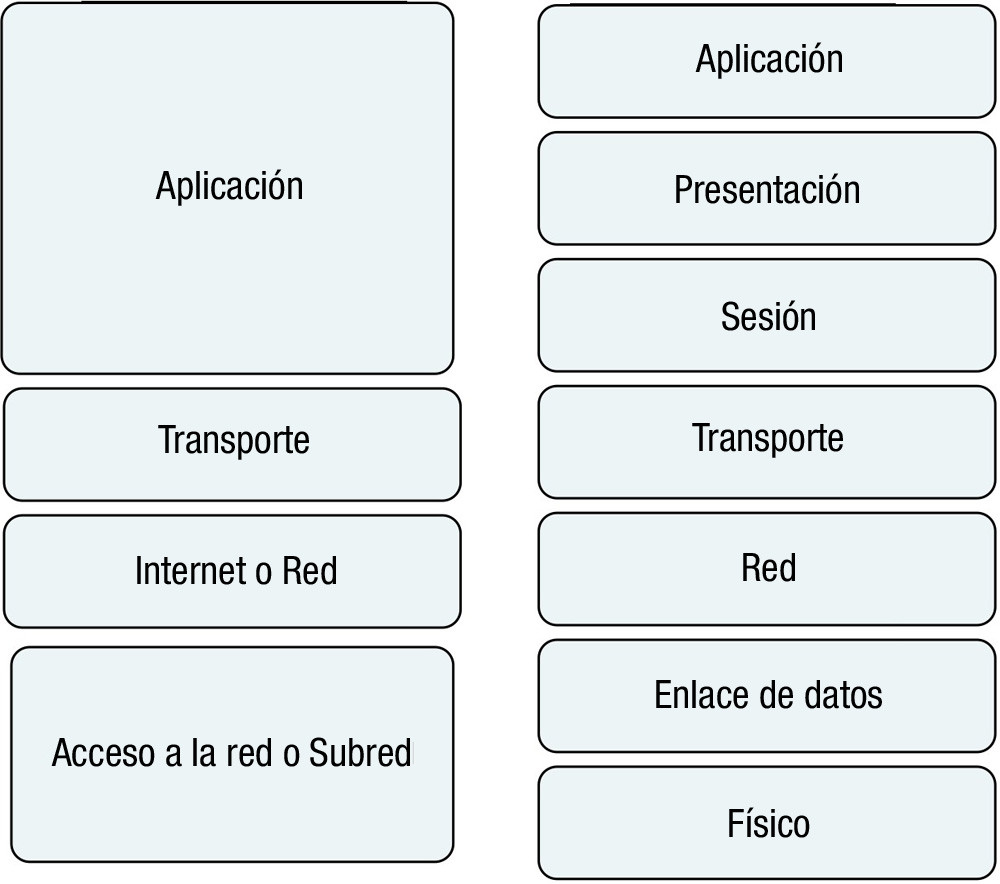

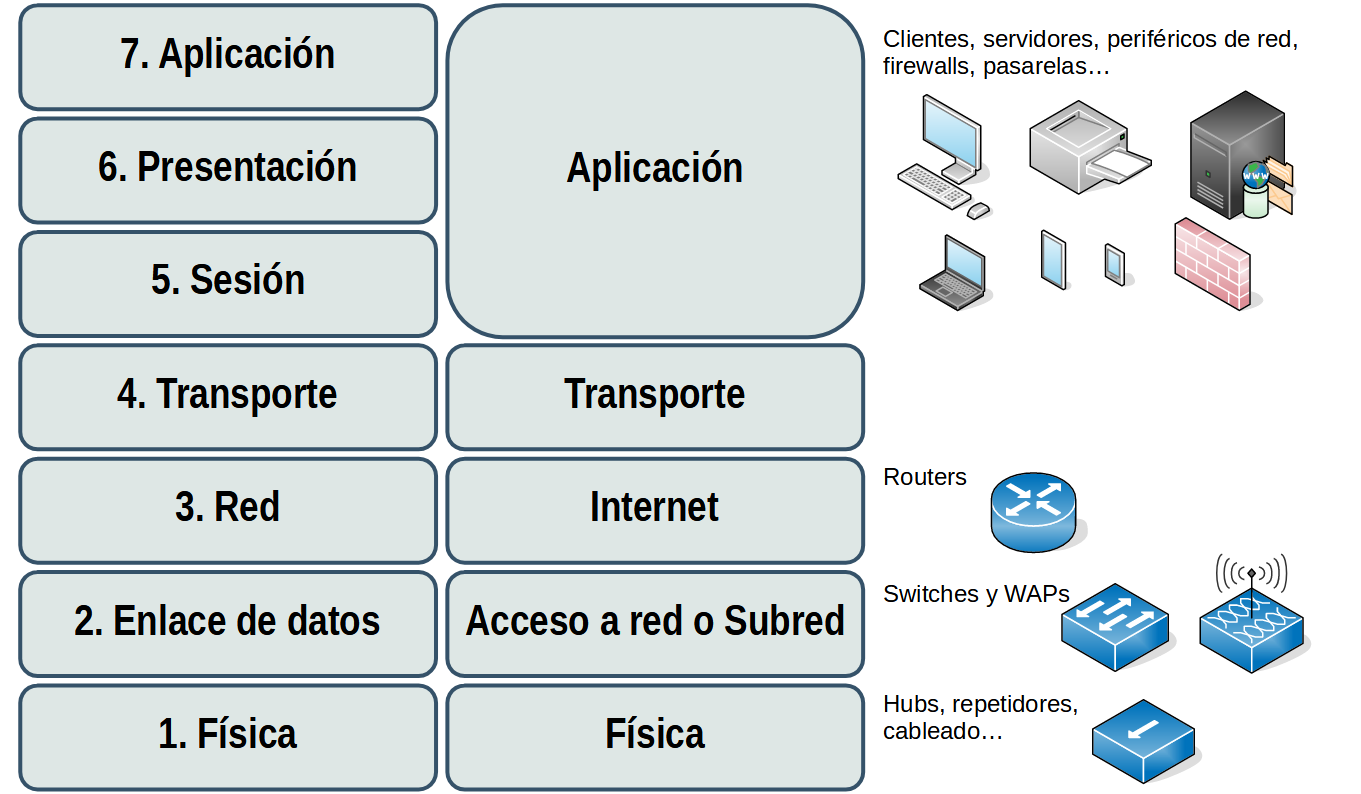

El modelo OSI, siglas en inglés de Open Systems Interconnection o, traducido, Interconexión de Sistemas Abiertos, es el modelo de red creado por la Organización Internacional para la Normalización (ISO) en el año 1984. Este modelo define un marco de referencia para la definición de arquitecturas de interconexión de sistemas de comunicaciones. El modelo OSI simplifica las actividades de red, ya que agrupa los procesos de comunicación en siete capas que realizan tareas diferentes. Es conveniente tener en cuenta que el modelo OSI se intentó implementar con los llamados protocolos OSI, pero dicho proceso no ganó tracción. A pesar de ello, por su grado de detalle, el modelo de referencia OSI de siete capas se estudia en las arquitecturas de redes, y la nomenclatura OSI de las siete capas se suele utilizar también en otras familias de protocolos.

Los niveles OSI son:

Modelo OSI

| Capa |

Nombre |

Funciones |

| 7 |

Aplicación

|

Define los protocolos que utilizan cada una de la aplicaciones para poder ser utilizadas en red.

|

| 6 |

Presentación

|

Determina el formato de las comunicaciones, y adapta la información al protocolo que se esté usando.

|

| 5 |

Sesión

|

Mantiene y controla el enlace entre los dos extremos de la comunicación.

|

| 4 |

Transporte |

Se encarga de que los paquetes de datos tengan una secuencia adecuada y de controlar los errores en las conversaciones de host a host. |

| 3 |

Red |

Separa los datos en paquetes, determina la ruta que tomarán los datos y define el direccionamiento de red. |

| 2 |

Enlace de datos |

Empaqueta los datos para transmitirlos a través de la capa física. En esta capa se define el direccionamiento físico. Además, se encarga del control del acceso al medio (MAC), el control de enlace lógico (LLC) y de la detección de errores de transmisión, entre otras cosas. |

| 1 |

Física |

Se encarga de las conexiones físicas, incluyendo el cableado y los componentes necesarios para transmitir la señal. |

Comprenderás un poco mejor las funciones de cada nivel cuando estudiemos la familia de protocolos TCP/IP y a medida que avances en esta unidad.

La representación gráfica del modelo OSI suele hacerse como una pila, donde en lo más alto estaría la capa 7, de aplicación, y en lo más bajo la capa 1 o física.

Mencionaremos que en ocasiones se hace referencia a que las capas inferiores del modelo están relacionadas con el hardware y las capas superiores están relacionadas con el software. Esto suele ser así porque los dispositivos y componentes de red suelen trabajar en los niveles 1, 2 y 3, siendo los sistemas operativos y los programas los que trabajan en los niveles superiores, aunque esta no es una norma que se cumpla siempre en todos los dispositivos de las redes.

Si necesitas ampliar o conocer más sobre el modelo OSI te recomendamos el artículo de la Wikipedia que trata sobre el modelo.

Modelo OSI.

Es especialmente recomendable que dediques un tiempo al siguiente vídeo, donde encontrarás un explicación bastante completa de todo el modelo OSI.

Creado con eXeLearning (Ventana nueva)

Ocultar

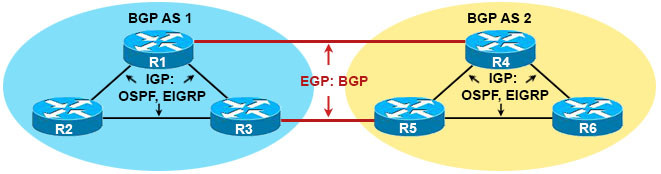

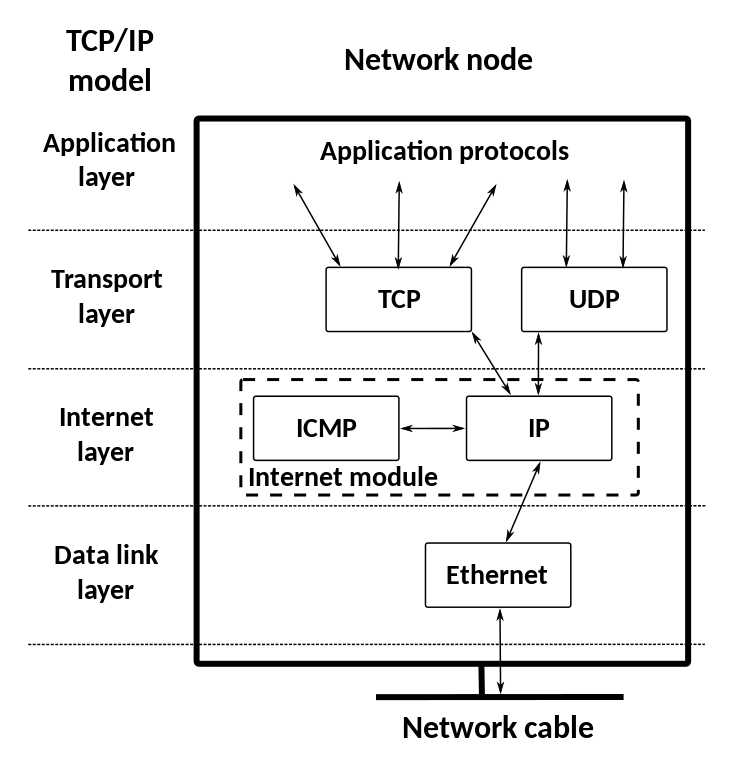

El conjunto de protocolos de Internet, comúnmente conocido como TCP/IP, es un marco para organizar el conjunto de protocolos de comunicación utilizados en Internet y redes informáticas similares según criterios funcionales. Los protocolos fundamentales del conjunto son el Protocolo de Control de Transmisión (TCP), el Protocolo de Datagramas de Usuario (UDP) y el Protocolo de Internet (IP) pero, como veremos, existen muchos más. En nuestro ámbito de estudio podemos llamarla también arquitectura TCP/IP.

La arquitectura TCP/IP está compuesta de cuatro capas (algunos autores usan cinco capas, subdividiendo la inferior en dos) las cuales tienen nombres pero no son numeradas. Estas son:

Arquitectura TCP/IP

| Capa |

Funciones |

| Aplicación |

Esta capa englobaría conceptos de las capas de sesión, presentación y aplicación del modelo OSI. Incluye todos los protocolos de alto nivel relacionados con las aplicaciones que se utilizan en Internet. |

| Transporte |

Es similar al nivel de transporte del modelo OSI. Se encarga de que los paquetes de datos tengan una secuencia adecuada y de controlar los errores en las comunicaciones de host a host. Los protocolos más importantes de esta capa son TCP y UDP. El protocolo TCP es un protocolo orientado a conexión y fiable, y el protocolo UDP es un protocolo no orientado a conexión y no fiable. |

| Internet |

Al igual que la capa de red del modelo OSI, esta capa se encarga de estructurar la información en paquetes, determina la ruta que tomarán los paquetes y define el direccionamiento. En esta arquitectura cada paquete puede viajar hasta el destino de forma independiente, pudiendo distintos paquetes de una misma conversación atravesar redes diferentes y llegar desordenados, sin que la ordenación de los paquetes sea responsabilidad de esta capa, por tanto tampoco se encarga de los errores. El protocolo más significativo de esta capa es el protocolo IP, y entre sus funciones está la de dar una dirección lógica o de red (dirección IP) a todos los nodos de la red que participan en el enrutamiento de los paquetes. |

| Acceso a la red |

Se encarga del acceso al medio de transmisión y es asimilable a los niveles 1 y 2 del modelo OSI. Hay que tener en cuenta que esta arquitectura está pensada para conectar ordenadores diferentes en redes diferentes, por lo que las cuestiones de nivel físico no se tratan y se dejan lo suficientemente abiertas para que se pueda utilizar cualquier estándar de conexión. Permite y define el uso de direcciones físicas utilizando las direcciones MAC. Algunos autores subdividen esta capa en dos, diferenciando entre una subcapa superior de acceso al medio y una subcapa inferior física. |

Una comparativa de esta arquitectura con el modelo OSI podemos verla en el siguiente gráfico.

Es conveniente recordar que en algunos casos se divide la capa de acceso a la red en capa de hardware o física y capa de enlace de datos, con lo que la arquitectura tendría cinco niveles en vez de cuatro. Esto suele hacerse para que encaje mejor con el modelo OSI. Esta subdivisión de capas no cambiaría la estructura de la arquitectura, ya que los protocolos y estándares usados siguen siendo los mismos y es tan solo un aspecto formal, de nomenclatura.

Para terminar, debemos señalar que, aunque en el modelo TCP/IP las capas no están numeradas, cuando trabajamos con TCP/IP es común referirse a sus capas utilizando la numeración del modelo OSI. Es decir, es normal decir:

- Capa 7 para referirse a la de aplicación,

- Capa 4 para la de transporte,

- Capa 3 para la de Internet,

- Capa 2 para la de acceso a la red y

- Capa 1 para la subcapa física.

Una dirección MAC o dirección física de un adaptador de red es una dirección de 48 bits que se asigna durante su fabricación e identifica a dicho adaptador de red de manera única en el mundo. Las direcciones MAC se suelen escribir con 12 dígitos hexadecimales en parejas separadas por algún carácter separador. Ejemplo de MAC: 0A:00:27:00:00:08

En telecomunicaciones y redes informáticas, la comunicación orientada a la conexión hace referencia a un protocolo de comunicación en el que se establece una sesión de comunicación o una conexión semipermanente antes de que se puedan transferir datos útiles.

Te aconsejamos leer el artículo del modelo TCP/IP de la Wikipedia.

Modelo TCP/IP

Creado con eXeLearning (Ventana nueva)

Ocultar

A continuación, vamos a mencionar algunos de los protocolos más importantes de la familia TCP/IP, asociándolos a la capa en la que trabajan:

- Capa de acceso a la red:

- Ethernet: La familia de estándares Ethernet, desarrollados por el grupo de trabajo IEEE 802.3, será estudiada en un punto posterior del tema. De momento, diremos que Ethernet son estándares para redes cableadas y, entre otras cosas, establece el formato de las tramas de datos que van a ser transmitidas por un medio físico guiado y las características físicas de la transmisión.

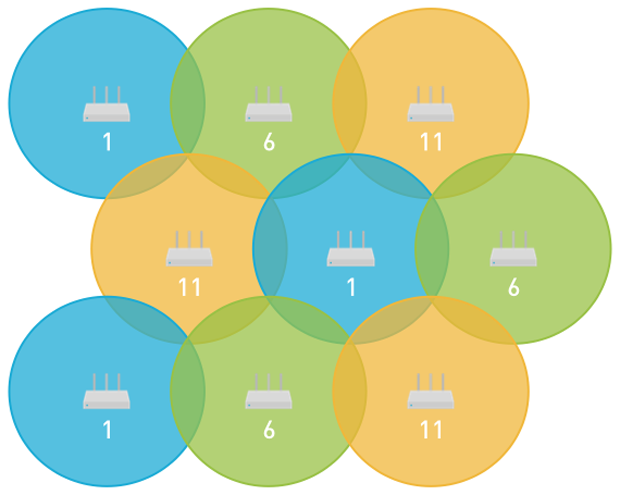

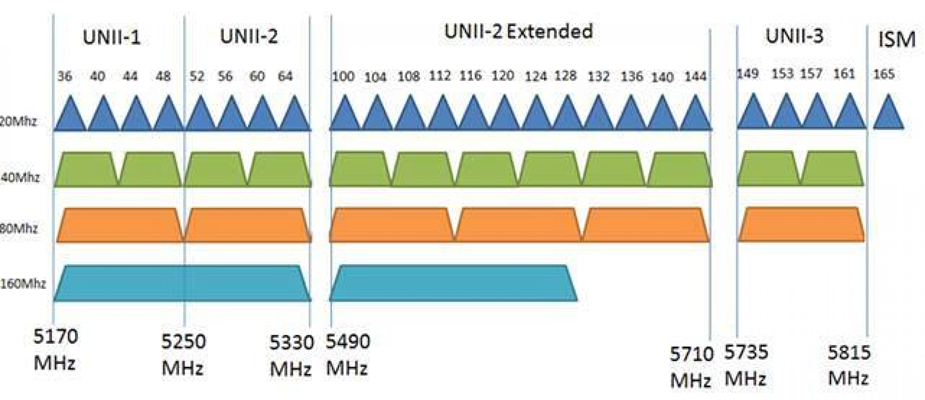

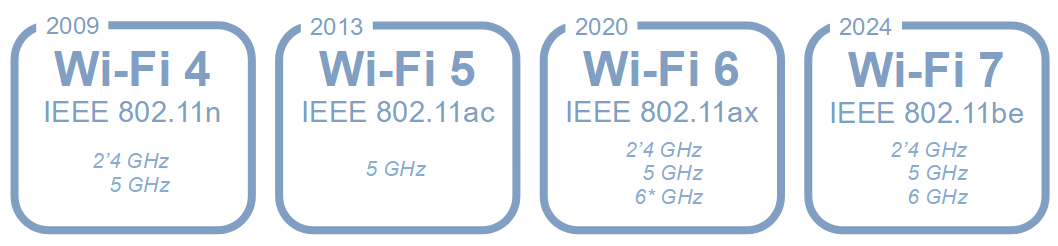

- IEEE 802.11: Similar a Ethernet, los estándares IEEE 802.11, a partir de los cuales se desarrollan los estándares comerciales que conocemos como Wi-Fi, establecen las características físicas y el formato de las tramas para transmisiones inalámbricas en redes locales.

- ARP: Del inglés, Address Resolution Protocol, o Protocolo de Resolución de Direcciones, es el protocolo que usan los equipos en las redes locales LAN para descubrir la dirección física MAC asociada con la dirección de red IP de un equipo, lo cual es necesario para que los equipos de una misma red puedan comunicarse entre sí. Lo estudiaremos más adelante.

-

PPP: Del inglés, Point-to-Point Protocol, o Protocolo Punto a Punto, es un protocolo utilizado para la comunicación directa entre dos routers en Internet sin ningún dispositivo entre medias.

- Capa de Internet:

- IP: Del inglés, Internet Protocol, o Protocolo de Internet, es uno de los protocolos base de esta familia y se encarga de la asignación de direcciones lógicas o de red, llamadas direcciones IP, a los hosts y routers de las redes. Los routers utilizan estas direcciones para tomar decisiones de enrutamiento del tráfico. Estudiaremos este protocolo en su versión IPv4 y mencionaremos también IPv6.

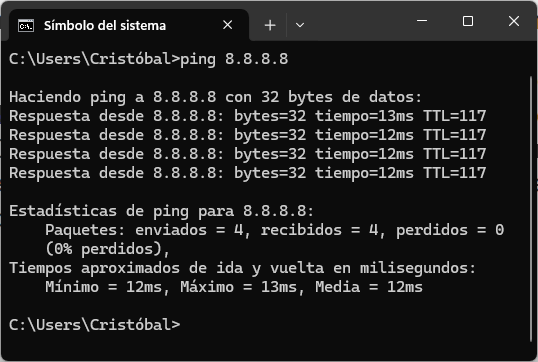

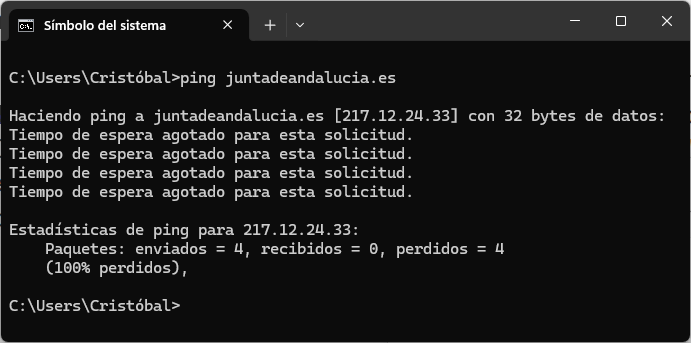

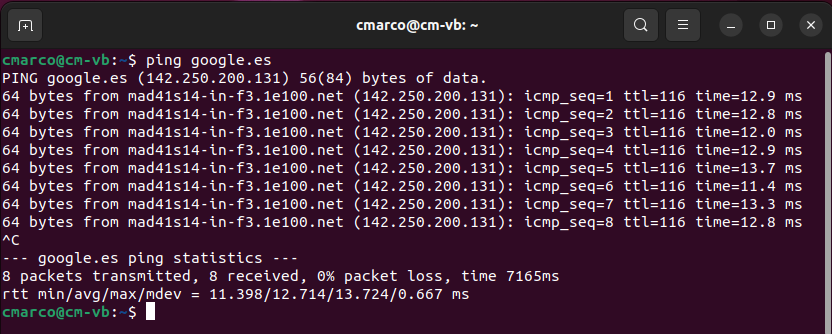

- ICMP: Del inglés, Internet Control Message Protocol, o Protocolo de Mensajes de Control de Internet, es un protocolo de soporte que permite a los dispositivos de red enviar mensajes de error e información operacional a otros nodos de la red. En las redes IPv6, el protocolo ICMPv6 es una parte integral del funcionamiento de las mismas.

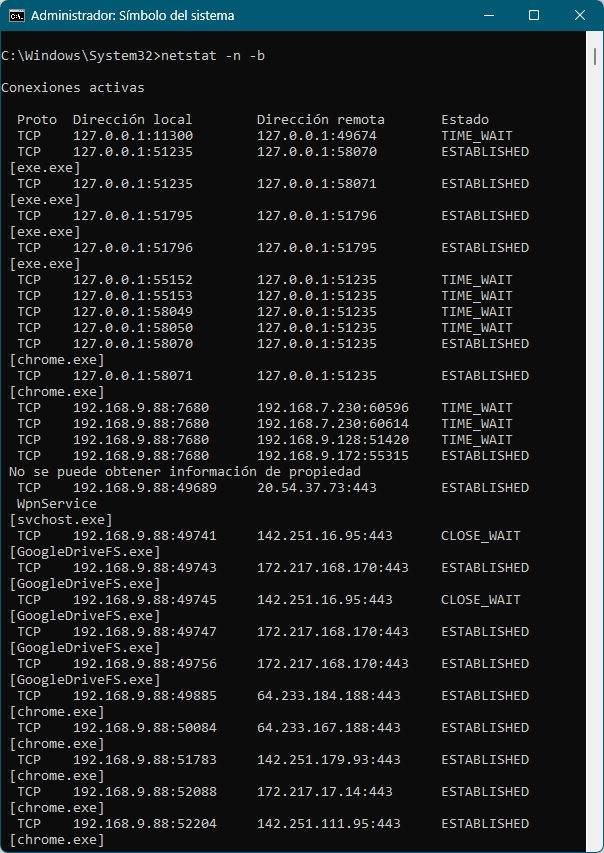

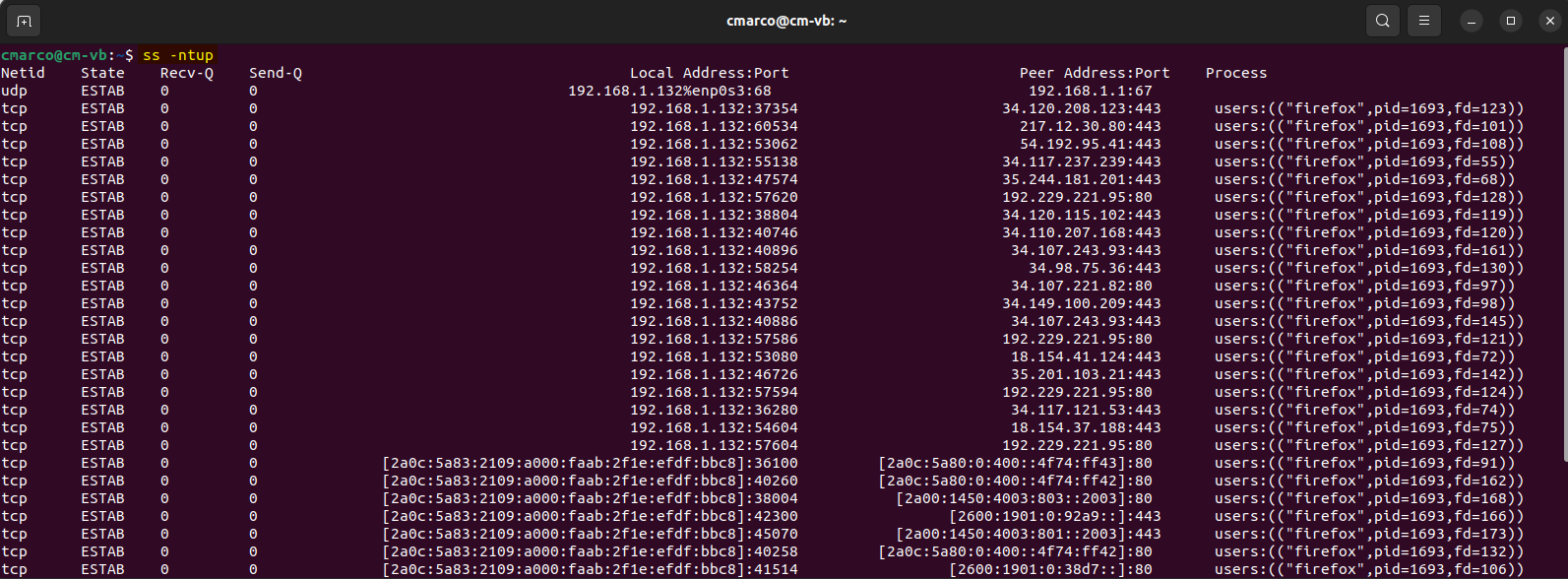

- Capa de transporte:

- TCP: Del inglés, Transport Control Protocol, o Protocolo de Control de Transporte, es otro de los protocolos fundamentales de la familia. Este protocolo es orientado a conexión, que quiere decir que se establece una comunicación directa de host emisor a host receptor. Este protocolo toma el mensaje que se desea enviar y lo trocea en unidades llamadas segmentos, los cuales son numerados, y emisor y receptor se comunican para informarse del estado del envío y recepción de los segmentos, de manera que se asegura la integridad del mensaje recibido. Si es necesario, se reenvían los fragmentos que hayan llegado corruptos o no hayan llegado. Es un protocolo fiable, pero a cambio tiene una sobrecarga u overhead considerable.

-

UDP: Del inglés, User Datagram Protocol, o Protocolo de Datagrama de Usuario, es un protocolo alternativo a TCP y es otro de los protocolos básicos de la familia. UDP no es orientado a conexión, es decir, no establece un diálogo entre emisor y receptor, por lo que ambos no se coordinan para asegurar la integridad de la transmisión. Con UDP, los mensajes se trocean en unidades llamadas datagramas, y estos son enviados esperando que lleguen correctamente y en el orden adecuado, pero no se realiza control de secuencia y la corrección de errores es mínima, por lo que no se asegura que el mensaje llegue al receptor íntegro. A cambio de esta menor fiabilidad, su sobrecarga es menor que la de TCP, con lo que es más rápido. UDP es preferible en escenarios sensibles al tiempo de respuesta, en los que es preferible perder un paquete a tener que esperar a la retransmisión de un segmento perdido, como, por ejemplo, en la retransmisión en directo de audio o vídeo donde una imperfección momentánea en la transmisión es preferible a generar pausas y retardos.

- Capa de aplicación:

- HTTP y HTTPS: Protocolos usados para el acceso a contenido de la World-Wide-Web, utilizando navegadores y servidores web. HTTP es un protocolo no seguro, mientras que HTTPS usa encriptación TLS/SSL.

- FTP, FTPS y SFTP: Protocolos para el envío y recepción de ficheros. FTP es un protocolo no seguro, mientras que FTPS usa encriptación TLS/SSL, y SFTP usa túneles SSH seguros.

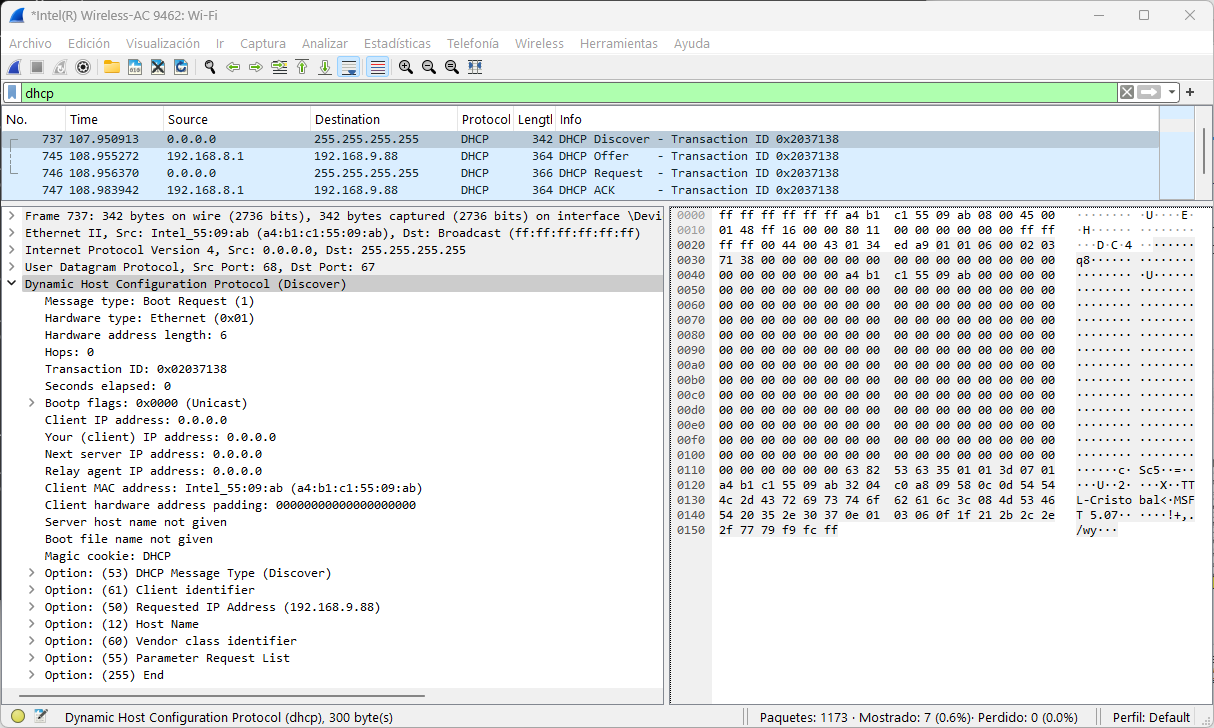

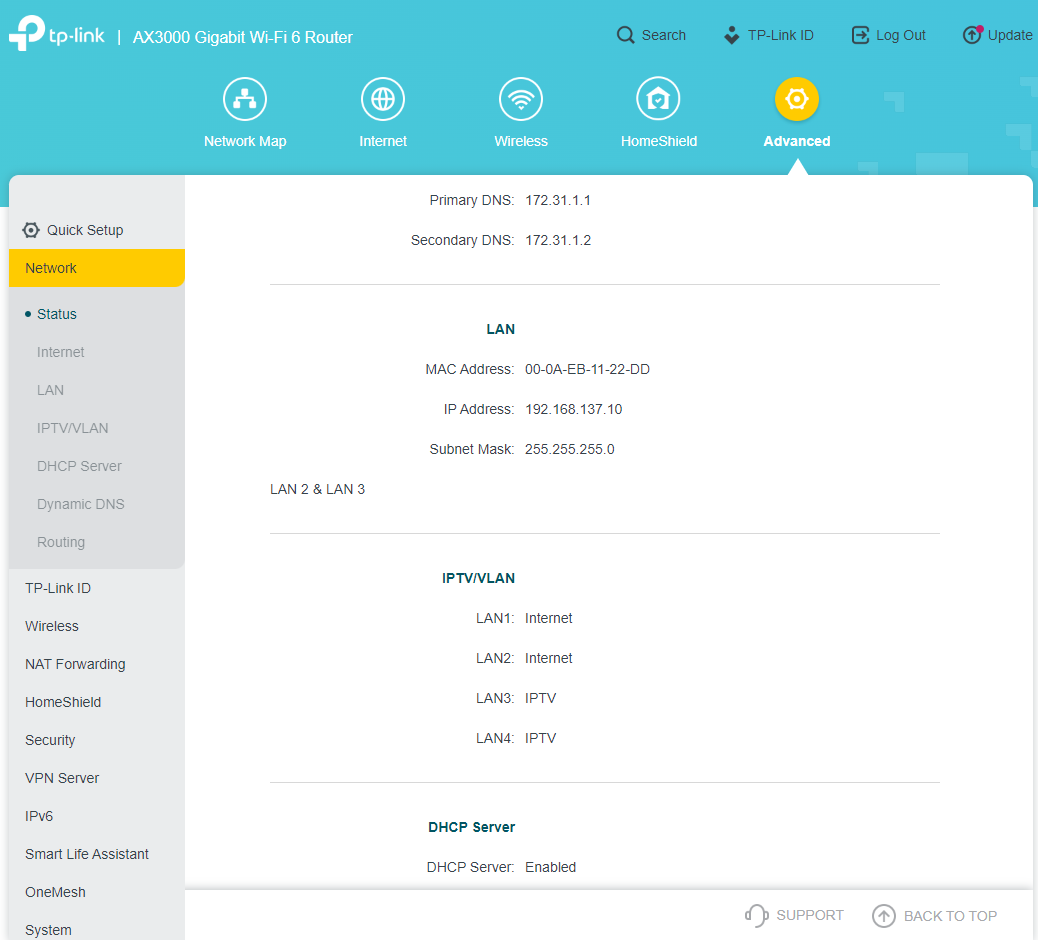

- DHCP: Protocolo por el cual servidores DHCP pueden otorgar configuración de red a los hosts de la red de manera automática.

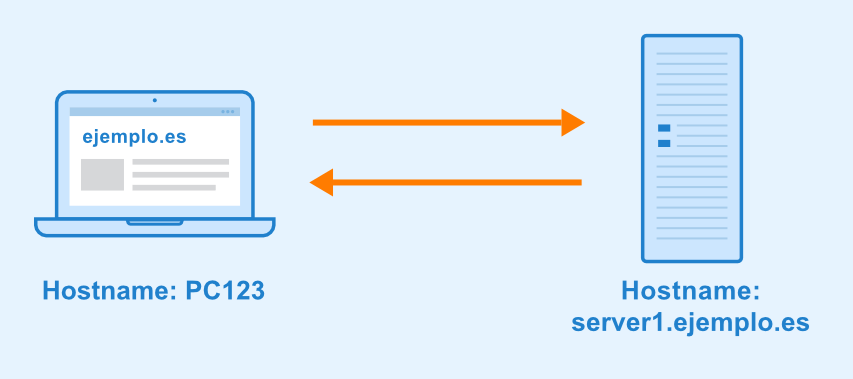

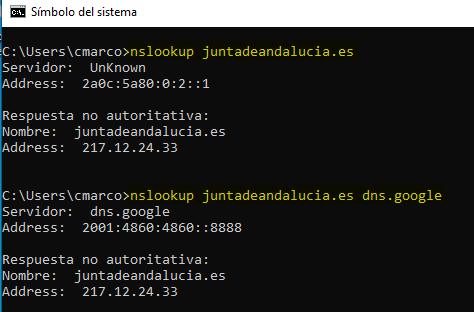

- DNS: Sistema de resolución de nombres de dominio. Es un sistema integral de Internet gracias al cual se pueden traducir los nombres de dominio a direcciones IP y viceversa.

- SMTP, IMAP, POP: Son protocolos usados en los sistemas de correo electrónico, ya sea para enviar mensajes entre servidores de correo, o para enviar los mensajes de un cliente de correo a un servidor de correo, o al contrario, para acceder a los correos almacenados en los servidores desde los clientes.

- TLS/SSL: Son protocolos de encriptación que se utilizan en múltiples circunstancias, normalmente por debajo de otro protocolo de aplicación como ya hemos mencionado con los casos de HTTPS y FTPS. En la actualidad se considera que SSL está obsoleto y se usa normalmente TLS, pero por costumbre es común mencionar SSL incluso en escenarios en los que se lleva usando TLS desde hace mucho tiempo.

- SSH: Es un protocolo usado para comunicaciones seguras usando criptografía. Su principal uso es el login remoto y la ejecución de comandos de manera remota a través de conexiones seguras encriptadas.

- Telnet: Protocolo para hacer login remoto a terminales de consola. Es un protocolo que ha caído en desuso al ser inseguro, ya que envía toda la información en texto plano (sin encriptar). En su lugar se suele utilizar SSH.

- Y muchos más...

La sobrecarga u overhead de un protocolo es la información necesaria para que dicho protocolo funcione que no es parte del mensaje que se quiere enviar, como información de control o de corrección de errores.

En seguridad informática, iniciar sesión (o "hacer login") es el proceso mediante el cual un individuo obtiene acceso a un sistema o programa informático identificándose y autenticándose.

Si quieres ampliar, puedes echar un vistazo al siguiente enlace en el que encontrarás más información acerca de los protocolos usados en la familia TCP/IP, aunque hay muchos más, tantos que es muy difícil cubrirlos todos:

Familia de protocolos de internet

Creado con eXeLearning (Ventana nueva)

Ocultar

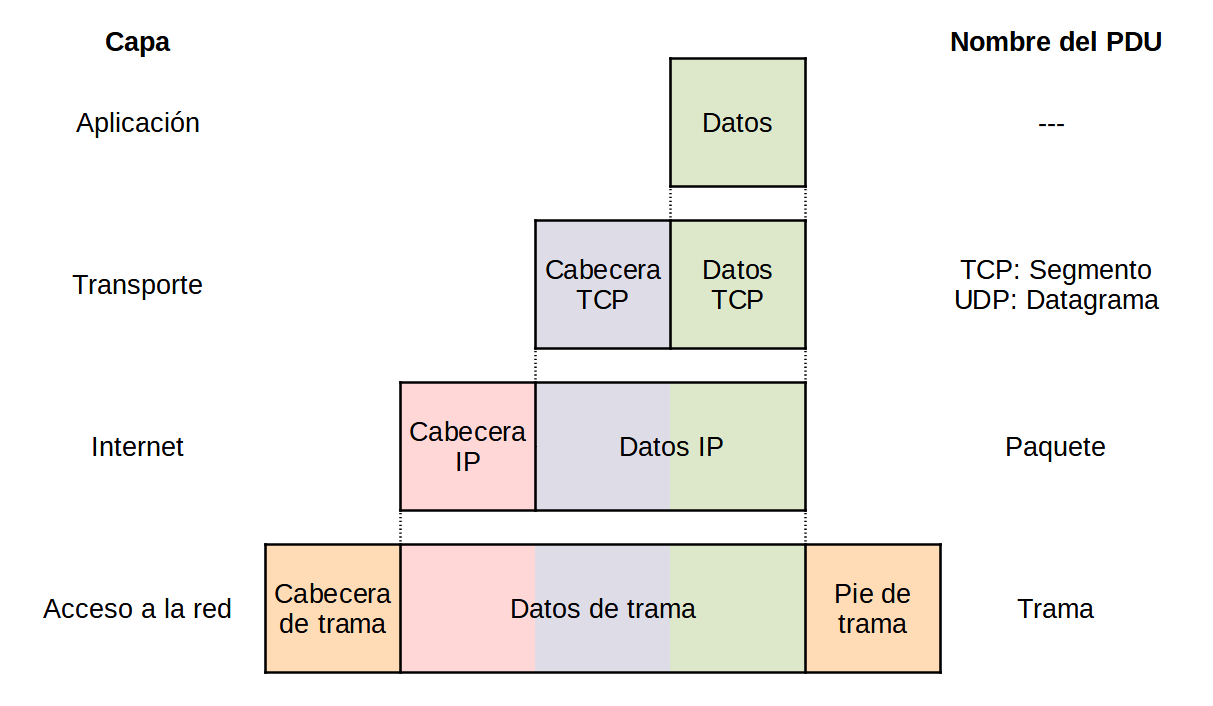

En este apartado vamos a estudiar la estructura básica de las unidades de datos con las que trabajan los distintos dispositivos de una red TCP/IP.

Un mensaje a transmitir se origina en el nivel más alto, el de aplicación, y se va pasando a las capas inferiores, las cuales agregan información de control del protocolo correspondiente en un proceso llamado encapsulación del mensaje. La trama resultante se envía por el medio físico y al ser recibida por su destinatario final experimenta el proceso inverso, la desencapsulación del mensaje, en la que cada capa lee y elimina la cabecera de control correspondiente a su protocolo, y envía los datos restantes a la capa superior, hasta que la capa de aplicación recibe el mensaje original que fue enviado.

Cada capa trabaja con una PDU o unidad de datos de protocolo, la cual recibe un nombre diferente según el nivel y/o protocolo del que se trate.

Expliquemos esto con un ejemplo:

-

En un equipo de escritorio un navegador web genera un mensaje HTTP (nivel de aplicación) para pedir a un servidor web que le envíe el contenido de una página web.

-

Este mensaje HTTP es pasado a la capa de transporte, en la cual el protocolo TCP lo prepara para su envío añadiendo una cabecera TCP en la que se encuentran datos de control que se utilizan para asegurar que el mensaje es recibido en el servidor de manera íntegra y segura. La PDU que genera el protocolo TCP se llama segmento. En el caso de que se hubiese utilizado el protocolo de transporte UDP (si, por ejemplo, el mensaje de aplicación fuese una consulta DNS en lugar de una petición HTTP) la PDU se llamaría datagrama. Si el mensaje recibido de la capa de aplicación es demasiado grande, el protocolo de transporte, en este caso TCP, también se encargará de trocear el mensaje original en unidades más pequeñas, cada una de las cuales será un segmento con su propia cabecera TCP con su información de secuenciación y de control necesaria para poder ser reconstruido cuando llegue a su destino.

-

El segmento generado (o segmentos, si se troceó el mensaje original) se pasa a la capa de Internet, en la cual el protocolo IP añade un cabecera IP en la que principalmente se indican la dirección IP de origen (la del equipo cliente que está enviando el mensaje) y la dirección IP de destino (la del servidor que debe recibir el mensaje). Esta PDU resultante se llama paquete, y es pasada a la capa de acceso a la red.

-

La capa de acceso a la red recibe el paquete de la capa de Internet, y prepara una PDU llamada trama de red, añadiendo una cabecera al inicio y un pequeño pie o cola al final. En la cabecera se incluyen principalmente las direcciones físicas MAC del equipo emisor y del equipo receptor, pero en este caso lo normal será que la MAC de destino no sea la del servidor que acabará recibiendo el mensaje, dado que dicho equipo seguramente se encontrará en otra red dentro de Internet. En ese caso, la MAC de destino será la del router que haga de puerta de enlace para el equipo cliente. Estudiaremos este concepto más adelante. El pie o cola de la trama es un pequeño código de detección de errores para que el siguiente nodo que reciba la trama pueda comprobar que esta se ha recibido correctamente. Indicaremos que en este nivel el formato de la trama puede variar dependiendo del protocolo. Por ejemplo, puede ser una trama Ethernet si se va a transmitir mediante cable, o una trama 802.11 si se va a transmitir mediante Wi-Fi.

-

La trama generada es enviada por el medio físico, ya sea cableado o inalámbrico, al siguiente dispositivo de la cadena, que puede ser un switch, un punto de acceso inalámbrico, un router, etcétera, hasta que llegue al servidor web, que es el destinario final del mensaje.

-

El servidor recibe la trama de red y comienza el proceso inverso al que hizo el cliente: Para empezar, en la capa de acceso a la red se lee la cabecera de la trama y se identifica que la dirección MAC de destino corresponde con la propia de la interfaz de red del servidor. Se elimina dicha cabecera y la cola y el paquete resultante se pasa a la capa de Internet.

-

En la capa de Internet se lee la cabecera IP y se identifica que la dirección IP de destino corresponde con la del servidor, con lo que se acepta el paquete, se elimina la cabecera IP y el segmento resultante se pasa a la capa de transporte.

-

En la capa de transporte el protocolo TCP lee la cabecera TCP en la que encuentra la información de control necesaria para reconstruir el mensaje original. En caso de que el mensaje original se hubiese troceado en varios segmentos, en este punto el protocolo TCP del equipo de destino controlará que se hayan recibido todos los segmentos necesarios para obtener el mensaje original íntegro. Si alguno de los segmentos no se ha recibido, el servidor enviará un aviso al equipo cliente para que vuelva a reenviar los segmentos que faltan. Una vez recibidos todos los segmentos del mensaje original, se eliminan las cabeceras TCP y se reconstruye el mensaje HTTP original, que es pasado a la aplicación.

-

La aplicación de servidor web recibe el mensaje HTTP original que envió el cliente, el cual era una petición de envío de una página web. En este punto el servidor web actuará en función de su programación. Por ejemplo, podría generar una respuesta en la que envía la página web que se ha solicitado, o podría enviar un código 404 si el recurso que se ha solicitado no existe, entre otras muchas posibles respuestas.

Creado con eXeLearning (Ventana nueva)

Ocultar

Este punto es un ejemplo para que se entienda la comunicación entre dispositivos de red y cómo viaja un mensaje en las redes TCP/IP. Para ello vamos a utilizar el mismo ejemplo del apartado anterior, en el que un cliente, a través de un navegador web, va a solicitar una página web a un servidor web, situado en otra red de Internet.

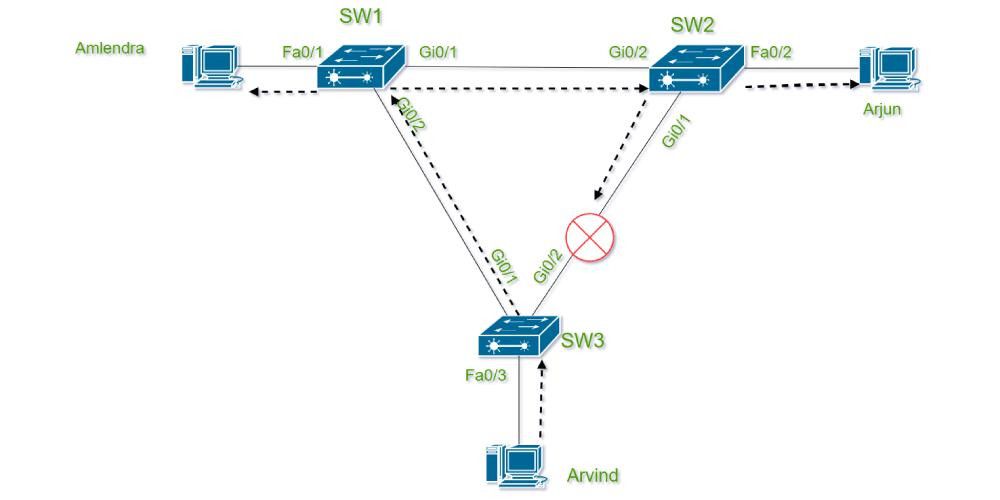

Observa la siguiente imagen (pulsa sobre la imagen para ampliarla):

Se muestra un equipo de escritorio, cliente, que se comunica con un switch, el cual se comunica con un router (1), el que se conecta a otro router (2), éste a un switch, y éste al servidor final. En un supuesto real, normalmente existirían más routers intermedios entre los dos routers que se muestran, así como otros elementos de interconexión, pero se han usado solamente dos routers en comunicación directa para simplificar el diagrama.

- A nivel de capa de aplicación (OSI 7), el cliente habla directamente con el servidor, en este caso utilizando el protocolo HTTP.

- A nivel de capa de transporte (OSI 4), el cliente habla directamente con el servidor, en este caso utilizando el protocolo TCP.

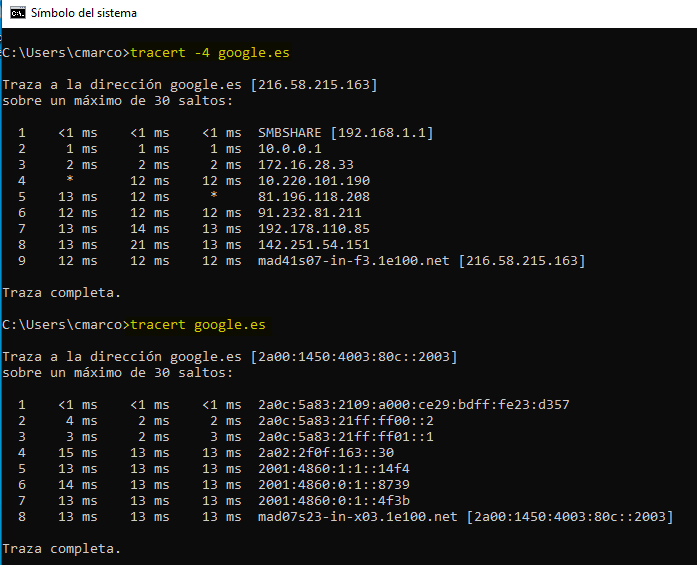

- A nivel de capa de Internet (OSI 3), el cliente habla con el router de su red, éste habla con el router de la red del servidor, y éste habla con el servidor. Repetimos, en un supuesto real normalmente habría más routers intermedios los cuales también intervendrían. En estas comunicaciones se usa el protocolo IP.

- A nivel de capa de acceso a datos (OSI 2), el cliente habla con el switch, éste con el router de su red, éste con el router de la red final, éste con un switch, y éste con el servidor. Se utilizan diversos protocolos en estas comunicaciones.

- A nivel de subcapa física (OSI 1), la comunicación es la misma que en la capa de acceso, aunque podría existir a lo largo del camino algún dispositivo intermedio como un repetidor, por ejemplo en el caso de comunicaciones a través de cable submarino de fibra óptica intercontinental. Se utilizan distintos medios físicos en estas comunicaciones.

Para entender esto un poco mejor, observa la siguiente imagen (pulsa sobre ella para ampliarla), en la cual se muestra el "viaje" que realizan los datos hasta llegar a su destino:

La línea roja discontinua representa los procesos de encapsulación y desencapsulación que tienen lugar en los distintos dispositivos por los que pasa el mensaje enviado por el cliente:

- El cliente genera un mensaje HTTP y lo encapsula hasta enviar la trama Ethernet al switch.

- El switch la recibe y la desencapsula hasta la capa de acceso a datos, para mirar en su cabecera la dirección MAC de destino del paquete, que corresponde a la del router de su red. Vuelve a encapsularlo y envía una trama Ethernet al router por cable UTP.

- El router (1) la recibe y la desencapsula hasta la capa de Internet, en cuya cabecera mira la dirección IP de destino del paquete, la cual corresponde a un host que pertenece a otra red. En su tabla de enrutamiento encuentra una ruta válida para esa dirección, con lo que vuelve a encapsular el paquete y lo envía al siguiente router por una conexión de fibra óptica.

- Dicho router (2) recibe la trama y la desencapsula hasta la capa de Internet, en cuya cabecera mira la IP de destino, y ve que es un host que está en su misma red. Vuelve a encapsularla, en este caso actualizando la dirección MAC de destino por la del host (el servidor), y envía la trama al switch por cable F/UTP.

- El switch recibe la trama y la desencapsula hasta el nivel de acceso a red, en cuya cabecera mira la dirección MAC de destino, la cual corresponde al servidor. Envía la trama por el puerto de salida correspondiente al servidor.

- El servidor recibe la trama y la desencapsula hasta obtener el mensaje HTTP original en la capa de aplicación, el cual será gestionado por el software de servidor web, generando la respuesta que corresponda.

Para que veas una simulación de lo que acabamos de exponer de una manera más interactiva, te proponemos la siguiente actividad con Packet Tracer.

Actividad 2: Observar el envío de un mensaje de un navegador en un cliente a un servidor web.

Act 2. Envío de mensaje (Packet Tracer Activity - 260,76 KB)

Nota: Si el fichero no se descarga automáticamente, haz clic derecho en el enlace y selecciona "Guardar enlace como..."

Creado con eXeLearning (Ventana nueva)

Ocultar

Los dispositivos que intervienen en las redes se dice que trabajan en un determinado nivel o capa de la arquitectura, considerando siempre que un dispositivo que trabaja en un nivel también lo hace en todos los niveles inferiores a este:

-

OSI 7 - TCP/IP aplicación: En esta capa trabajan los dispositivos finales de red (clientes, servidores, periféricos de red, etcétera), los firewalls y pasarelas que analizan los paquetes a nivel de aplicación para tomar decisiones avanzadas de filtrado o enrutamiento.

-

OSI 6, 5, 4 - TCP/IP transporte: No solemos considerar dispositivos específicos que comiencen su trabajo en estos niveles. Los dispositivos que trabajan en estos niveles normalmente también trabajan en el de aplicación, por lo que consideramos que son dispositivos de nivel de aplicación.

-

OSI 3 - TCP/IP Internet: Los routers trabajan en el nivel 3 OSI o de Internet, encargándose del enrutamiento del tráfico en base a las direcciones IP de destino de los paquetes.

-

OSI 2 - TCP/IP acceso a la red: Los switches y los puntos de acceso inalámbricos trabajan en el nivel 2 OSI o de acceso a la red, encargándose de comunicar entre sí dispositivos que pertenecen a una misma red utilizando sus direcciones físicas. También se suele considerar que las tarjetas o interfaces de red trabajan en este nivel, ya que la dirección física MAC está directamente asociada con la tarjeta de red, pero estas tarjetas o adaptadores siempre son parte de un dispositivo de entidad mayor como un cliente de red, un servidor, un router, etcétera, los cuales trabajan en niveles superiores.

-

OSI 1 - TCP/IP subcapa física: En el nivel físico trabajan dispositivos como los repetidores o los antiguos hubs. Además, podemos considerar en esta capa también el cableado y sus conectores, las rosetas de pared y los paneles de parcheo.

Creado con eXeLearning (Ventana nueva)

María se dirige a Antonio:

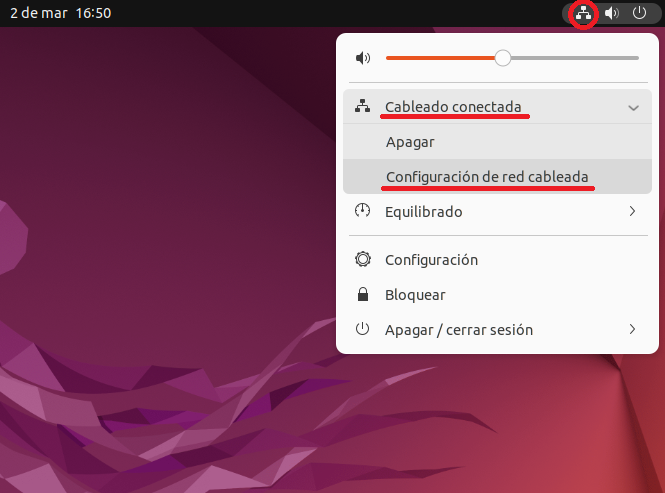

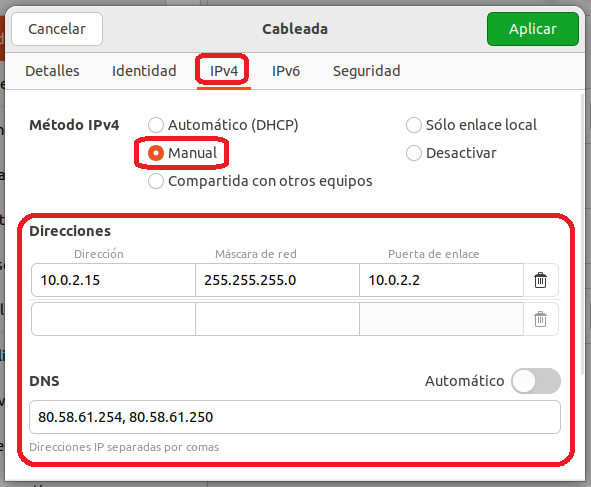

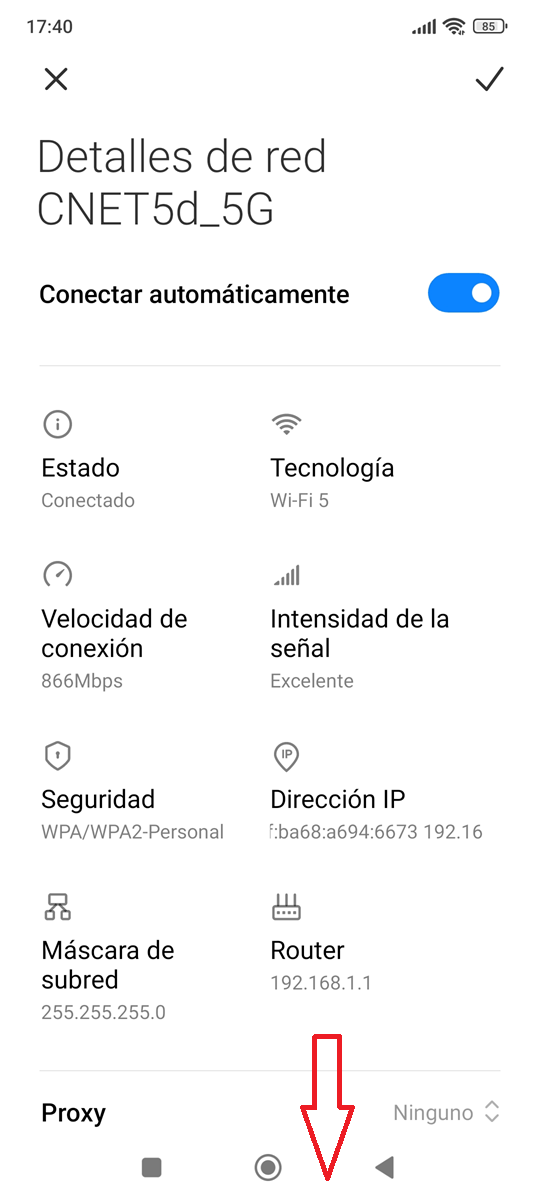

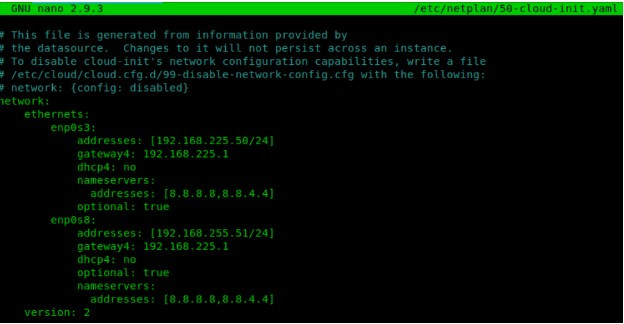

—Antonio, como el diseño físico de la red ya está listo ahora tenemos que establecer el direccionamiento IP de la red. Es decir, tenemos que indicar la dirección IP que van a utilizar los diferentes equipos.

—¿Para qué vale la IP? —pregunta Antonio.

—Es fácil; las direcciones IP se utilizan para que los equipos se puedan comunicar correctamente entre ellos, pero mejor vamos a verlo en profundidad.

Ocultar

Sin duda alguna, Internet se ha convertido en la red más grande y más importante de la historia. Cada vez se ofrecen más servicios a través de Internet como comercio electrónico, banca electrónica, trámites administrativos, formación, etcétera, por lo que se hace necesario que cualquier empresa disponga de una red y que pueda conectarse a Internet.

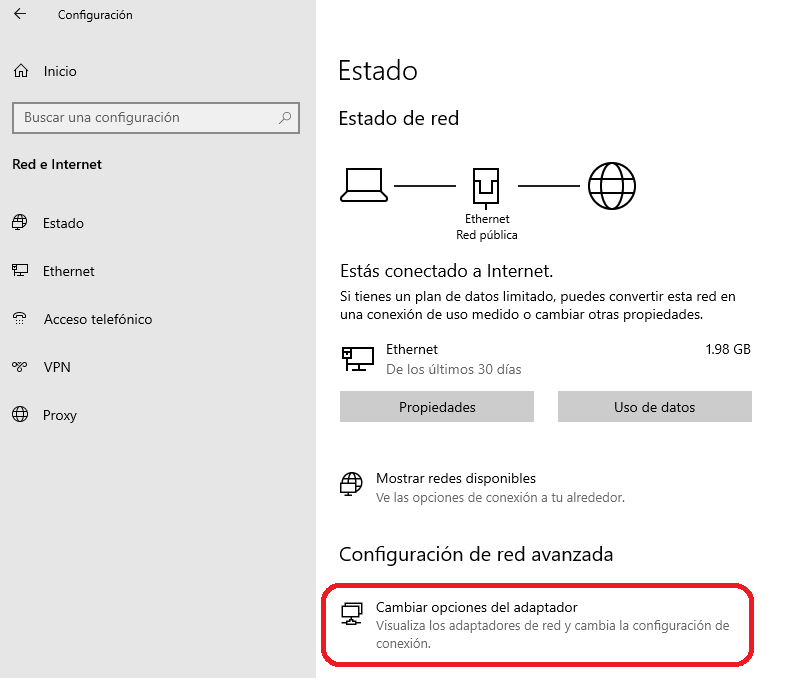

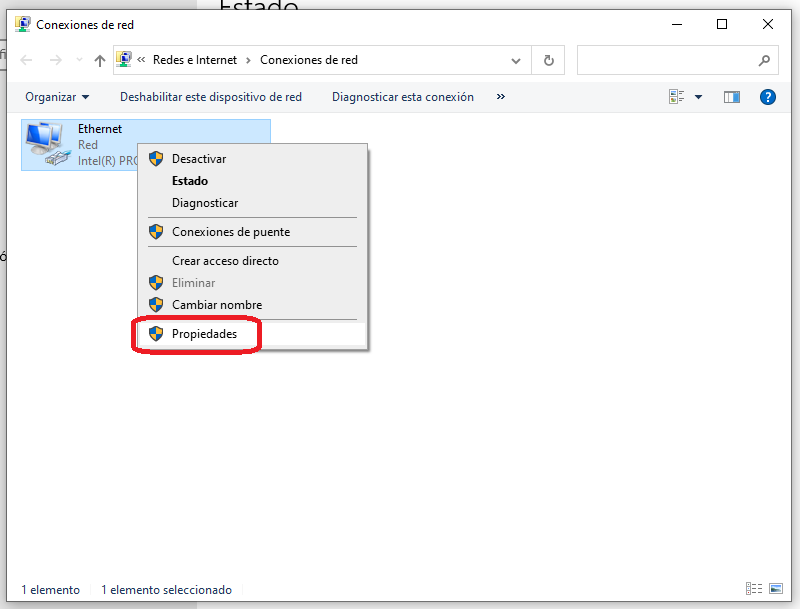

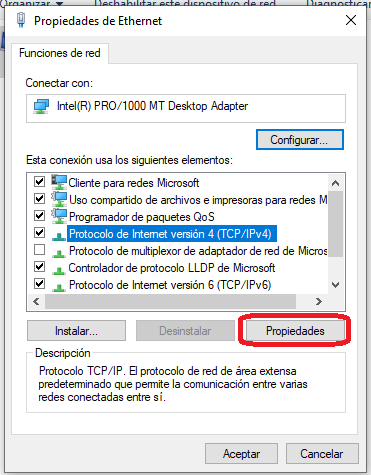

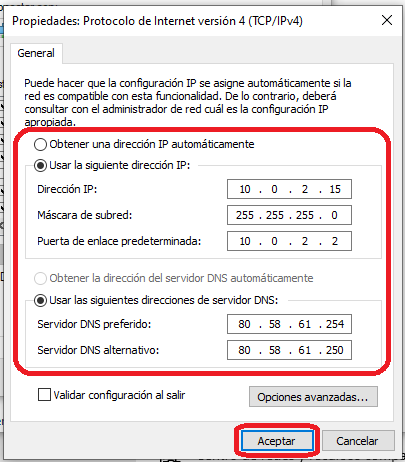

Los pasos que hay que realizar para la puesta en marcha de una red son:

- Creación de la red a nivel físico. Se crea la infraestructura necesaria para poner la red en funcionamiento. Para ello se instala el cableado de la red y luego se ponen en marcha los dispositivos de interconexión (switches, routers, etcétera).

- Creación de la red a nivel lógico. Se crean las diferentes redes lógicas y se asignan las direcciones IP a los diferentes equipos de la red.

- Configuración de los equipos de interconexión. Se configuran principalmente los routers, cortafuegos, switches, puntos de acceso, y demás dispositivos de red, para permitir y gestionar la conexión de los equipos de la red entre ellos y con el exterior.

En este punto veremos principalmente la creación de la red a nivel lógico.

Sin duda alguna la red más importante es Internet. En el siguiente enlace podrás ver la Historia de Internet.

Historia de Internet

Creado con eXeLearning (Ventana nueva)

Ocultar

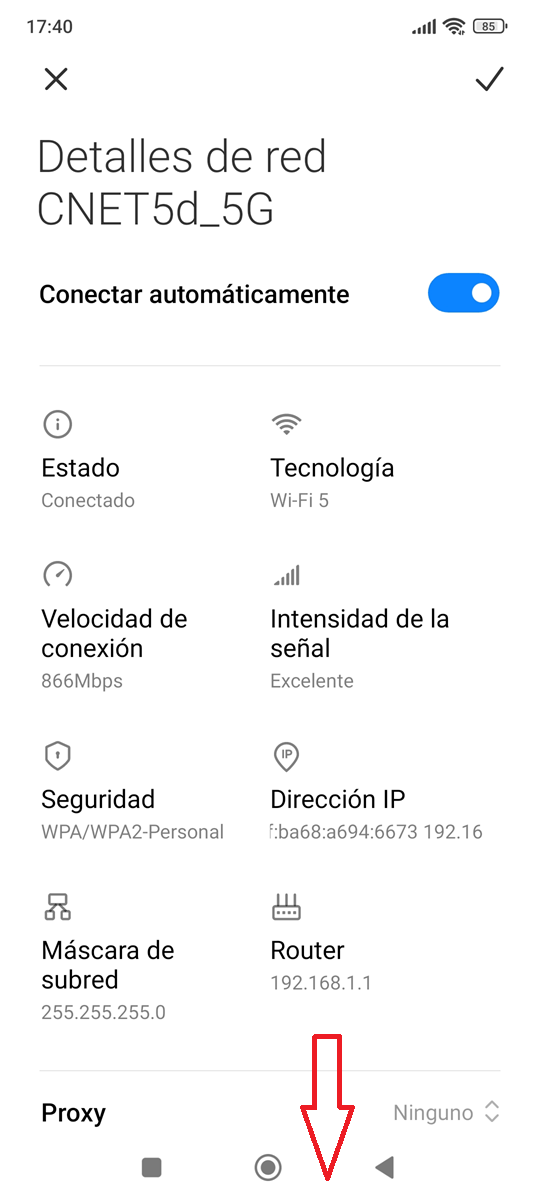

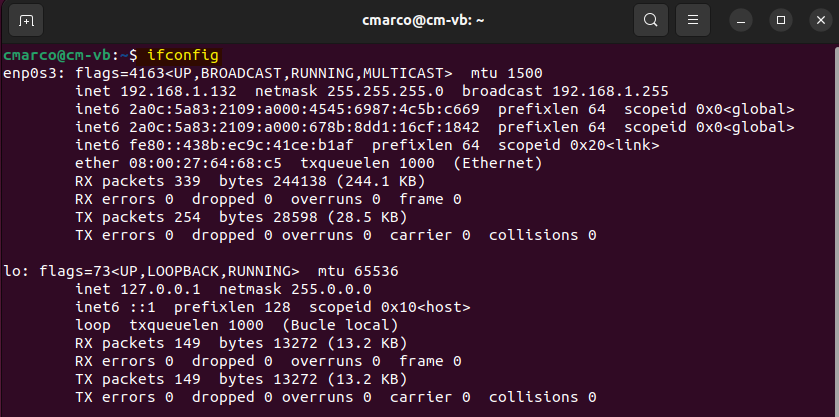

En estos apartados vamos a tratar aspectos de configuración y direccionamiento de red basados en IPv4. Más adelante veremos brevemente el protocolo IPv6.

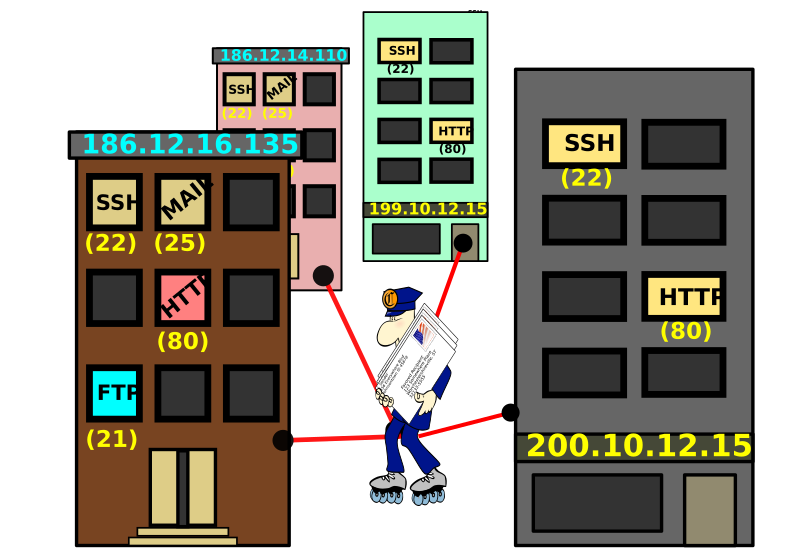

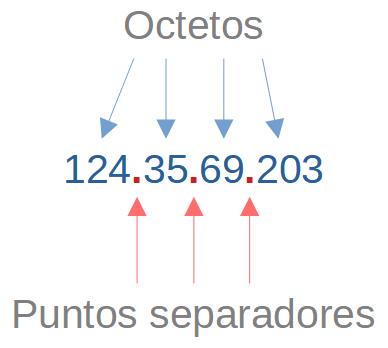

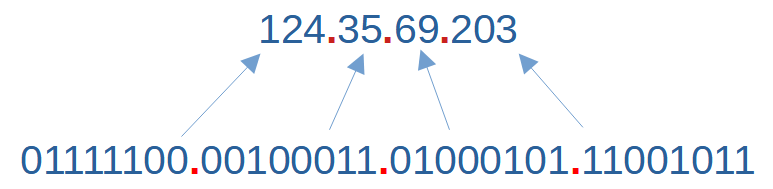

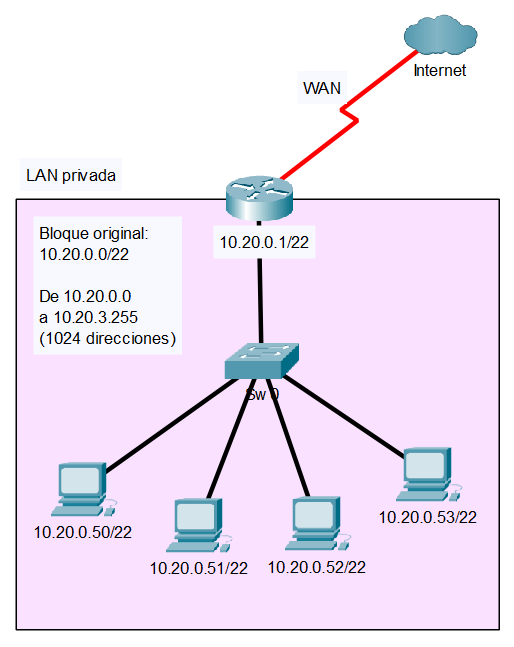

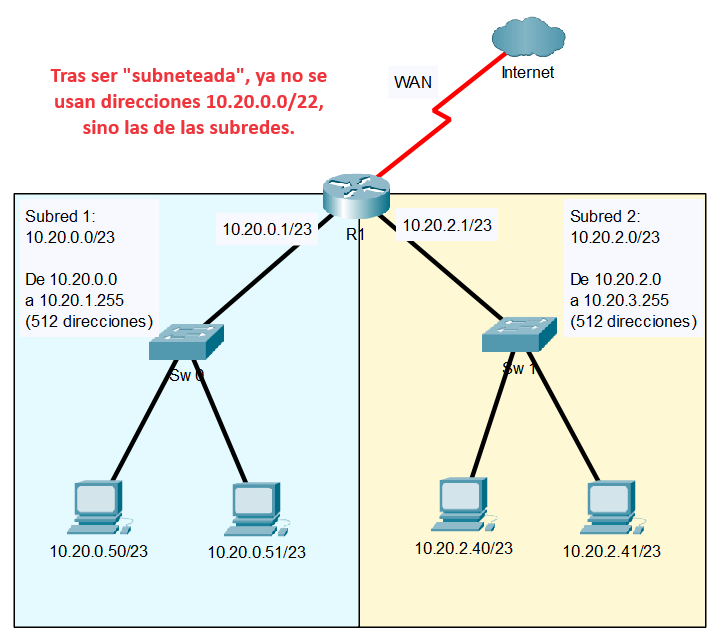

Una dirección IP, también llamada dirección lógica de red, es un número de 32 bits, representado en formato "punto-decimal" con cuatro octetos (conjuntos de ocho bits) en decimal separados por puntos, el cual puede representar distintas cosas en distintos contextos. Normalmente se usan para identificar a hosts y otros dispositivos dentro de las redes TCP/IP, para popular las tablas de enrutamiento de los routers, para identificar redes o direcciones especiales de multidifusión, entre otros usos.

En este punto nos vamos a referir específicamente a la función de la dirección IP de identificar a un host o nodo dentro de una red. Las direcciones IP que identifican hosts son globalmente únicas, a excepción de las direcciones privadas, las cuales estudiaremos más adelante. Esto quiere decir que, salvo las excepciones que estudiaremos más adelante, no puede haber dos hosts con la misma dirección IP. Dicho de otra manera, dentro de una misma red no puede haber dos hosts con la misma dirección IP.

Ejemplo de dirección IP:

Aunque se representan en formato punto-decimal para mejorar su legibilidad, las direcciones se almacenan como conjuntos de 32 bits. Por ejemplo, la dirección del ejemplo anterior, en binario sería:

Obviamente, a la hora de ser almacenados, los equipos informáticos solamente almacenan los 32 bits, sin los puntos separadores. Estos se escriben para facilitar la legibilidad de las direcciones. Más abajo encontrarás un vídeo con una explicación de cómo convertir números de formato decimal a binario y viceversa.

Por cómo está construida, una dirección IP nunca puede tener ningún octeto con un valor superior a 255 en decimal, ya que 11111111 es el valor máximo de un octeto, y corresponde al número 255 en decimal.

Íntimamente ligado al concepto de dirección IP, tenemos el de máscara de subred, que siempre va asociado a una dirección IP. Si una dirección IP identifica a un host, la máscara de subred se utiliza para identificar a los demás hosts "vecinos" que pertenecen a la misma subred.

Una dirección IP tiene una parte a la izquierda que representa a la red (o subred) a la que pertenece dicha IP, y una parte a la derecha que representa al host específico de dicha red a que se refiere.

La máscara de subred tiene el mismo formato de 32 bits en punto-decimal que una dirección IP, pero está formada siempre por un conjunto de "unos" a la izquierda, y un conjunto de "ceros" a la derecha. Los unos de la máscara indican qué parte de la dirección IP corresponde a la parte de red, y los ceros indican la parte que corresponde al host.

Veámoslo con un ejemplo:

Dirección IP: 124.35.69.203 > 01111100.00100011.01000101.11001011

Máscara de subred: 255.255.192.0 > 11111111.11111111.11000000.00000000

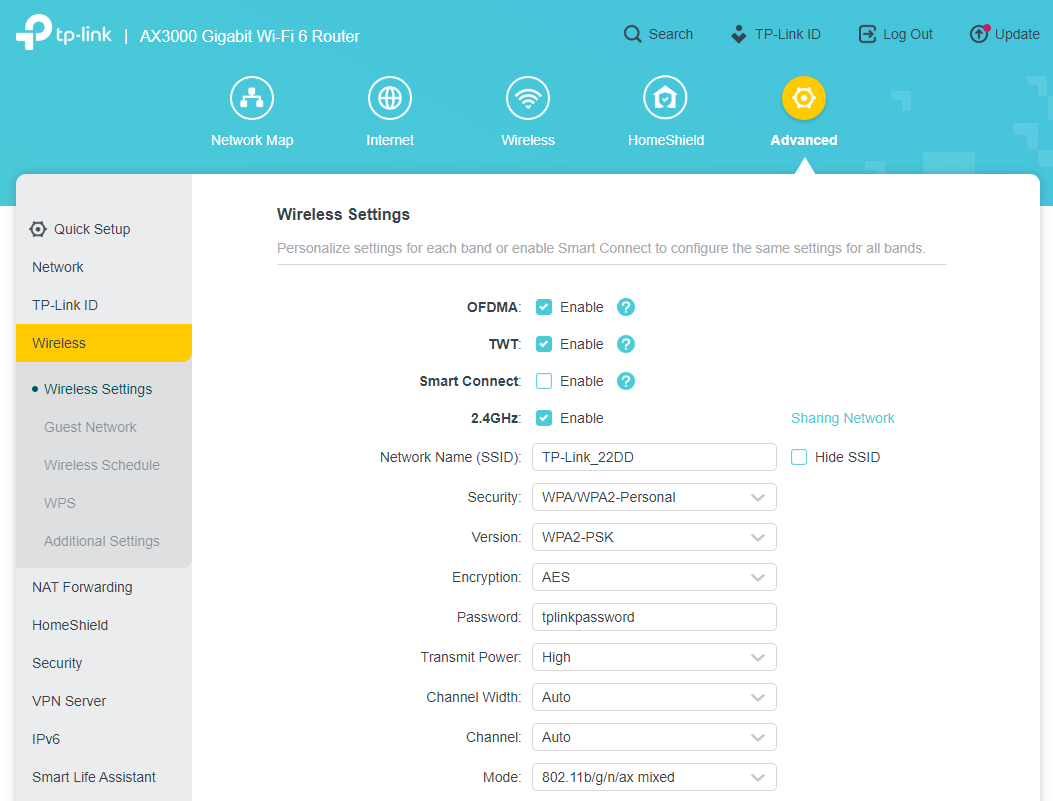

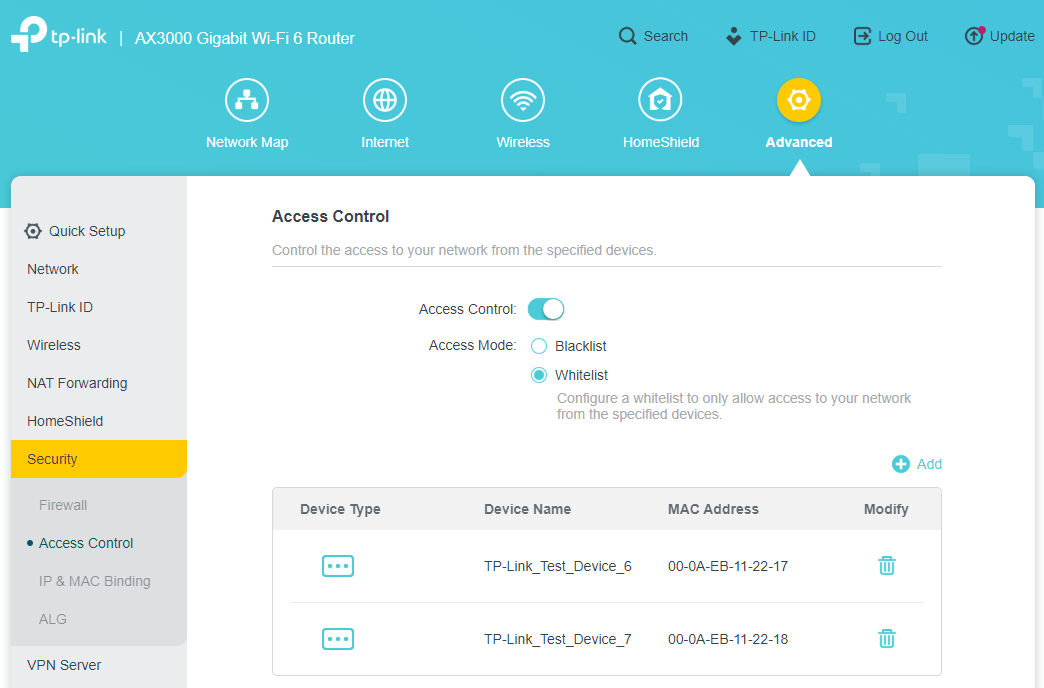

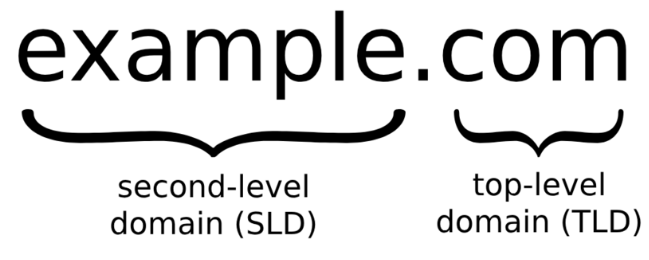

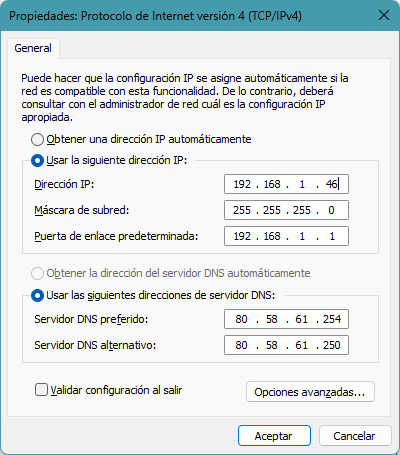

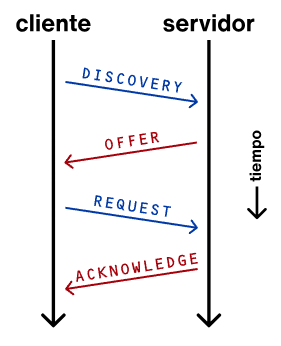

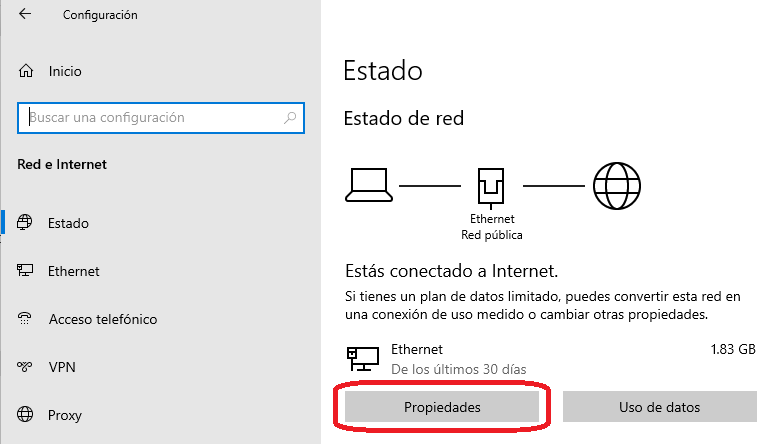

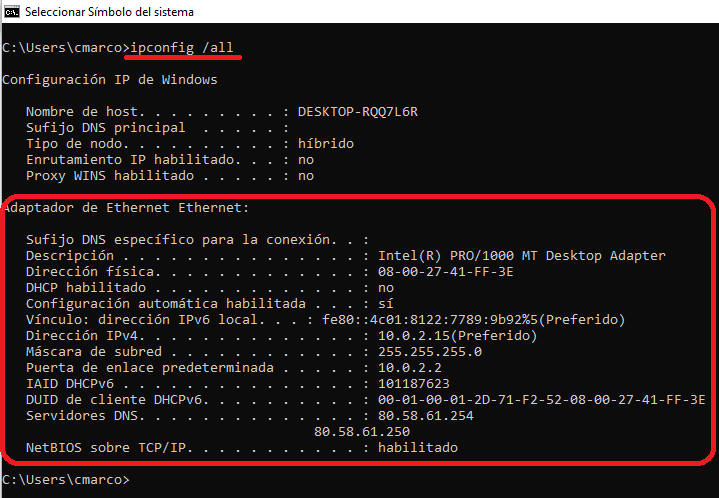

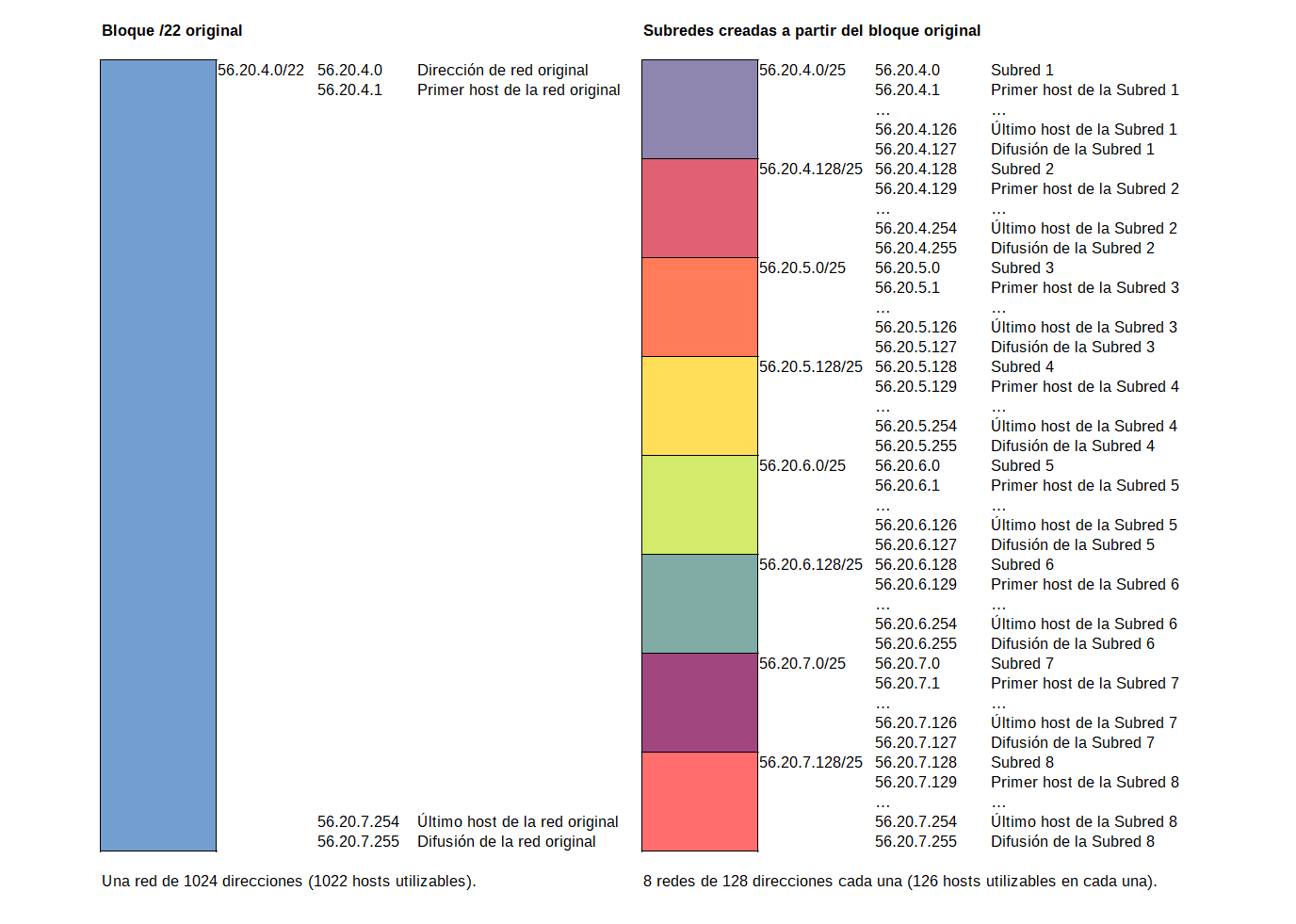

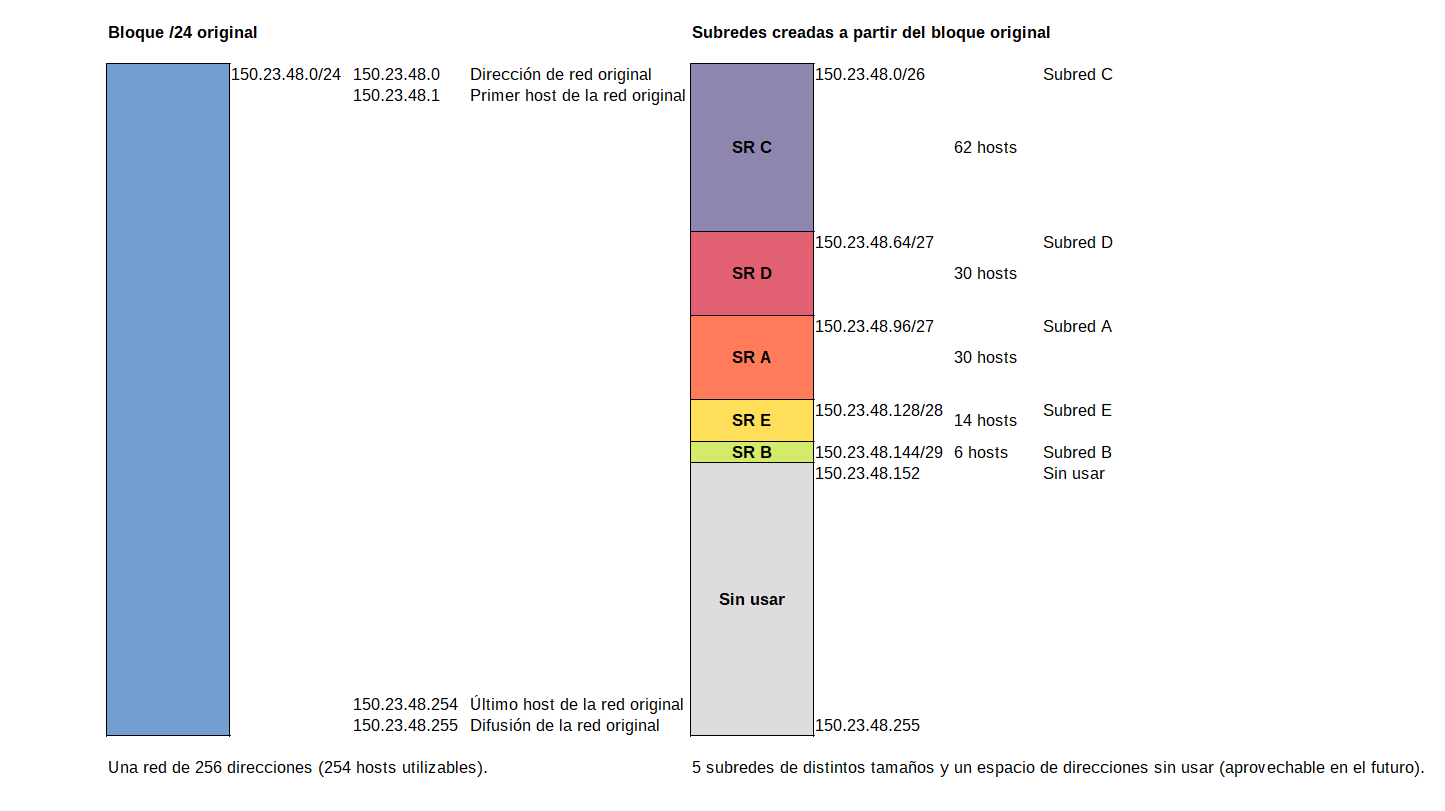

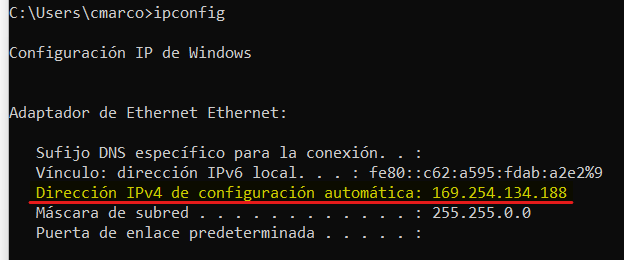

En este ejemplo, la máscara de subred 255.255.192.0, que en binario sería tal como se ve en la imagen, indica que los 18 bits "unos" de la izquierda de la dirección IP corresponden a la parte de la red, y los 14 bits "ceros" de la derecha corresponden a la parte del host. Con esta información podemos obtener los siguientes datos: